Are you over 18 and want to see adult content?

More Annotations

A complete backup of https://stvt.edu

Are you over 18 and want to see adult content?

A complete backup of https://clearview.ai

Are you over 18 and want to see adult content?

A complete backup of https://cialislevel.com

Are you over 18 and want to see adult content?

A complete backup of https://getgoods.com

Are you over 18 and want to see adult content?

A complete backup of https://spoonbillsrestaurant.com

Are you over 18 and want to see adult content?

A complete backup of https://gogoanime.pro

Are you over 18 and want to see adult content?

A complete backup of https://soelden.com

Are you over 18 and want to see adult content?

A complete backup of https://rockefellercenter.com

Are you over 18 and want to see adult content?

A complete backup of https://mynetfair.com

Are you over 18 and want to see adult content?

A complete backup of https://envatosites.com

Are you over 18 and want to see adult content?

A complete backup of https://hawaiicity.com

Are you over 18 and want to see adult content?

A complete backup of https://techsafety.org

Are you over 18 and want to see adult content?

Favourite Annotations

A complete backup of https://gettingitrightfirsttime.co.uk

Are you over 18 and want to see adult content?

A complete backup of https://colegiopositivo.com.br

Are you over 18 and want to see adult content?

A complete backup of https://onlinecandidate.com

Are you over 18 and want to see adult content?

A complete backup of https://sehirhatlari.istanbul

Are you over 18 and want to see adult content?

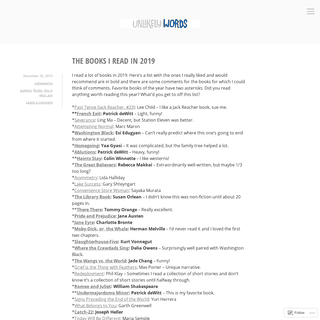

A complete backup of https://unlikelywords.com

Are you over 18 and want to see adult content?

A complete backup of https://pyramidanalytics.com

Are you over 18 and want to see adult content?

A complete backup of https://ludicmedia.ca

Are you over 18 and want to see adult content?

A complete backup of https://mydailystyle.com

Are you over 18 and want to see adult content?

A complete backup of https://designbest.com

Are you over 18 and want to see adult content?

A complete backup of https://evermine.com

Are you over 18 and want to see adult content?

A complete backup of https://tycothermal.com

Are you over 18 and want to see adult content?

A complete backup of https://instadownloader.co

Are you over 18 and want to see adult content?

Text

responsible for the

SIBER GÜVENLIK GÜNLÜĞÜ Uzun yıllardan beri sosyal ağları ve medyayı etkin kullanan bir siber güvenlik araştırmacısı olarak bağlantılarım arasında yer alanlarınız özellikle hafta RF Dünyası ve Güvenlik. 1 Şubat, 2016. By Mert SARICA | 37 Comments. Çocukluğumdan beriuzaktan kumanda ile

ANTIMETER TOOL

Generally I prefer writing my articles in Turkish and I support my articles with proof of concept codes, videos and small tools. In my previous article, I created a small tool called antimeter which scans memory for detecting and also killing Metasploit’s meterpreter. I did not expect that much interest from the community therefore I RF WORLD AND SECURITY hackrf_transfer -t Funk-433Mhz-8M-8bit.bin -f 433000000 -s 8000000 -x 47. People who want to go with Raspberry Pi instead of HackRF One, after buying a 3$ RF receiver and transmitter and connecting it to Raspberry Pi’s GPIO pins, can take advantage of pilight which is SIMPLE MALWARE CHECK TOOL V1.2 RELEASED! I released the first version of the program on March 25 and notified several information security related sites and Darknet was one of them. At that time Darknet did not make any news but suddenly in last week, they changed their decision and made a news about a 6 months old software. It was old MICROSOFT OFFICE MACRO ANALYSIS Macro malware usually hides in Microsoft Word or Microsoft Excel documents. Throughout the years because of the misuse of macros (the abuse), Microsoft company did some security improvements on Office software. One of these improvements was new file extensions that were released with Office 2007 version. For example, if a file that wascreated

E-KITAP - SIBER GÜVENLIK GÜNLÜĞÜTRANSLATE THIS PAGE 2009 yılında “Bilgi güçtür ve paylaşıldıkça artar” mottosuyla oluşturduğum blogumda, bilgi güvenliği farkındalığını arttırma adına çok sayıda teknik yazıya yer vermeye çalıştım. Yıllar içinde okurlarımdan aldığım olumlu geri dönüşler sonucunda, yazılarımı yıllar bazında e-kitap olarak derlemeye ve siber güvenlik meraklıları ile paylaşmayakarar

LINKEDIN DOLANDIRICILARI Uzun yıllardan beri sosyal ağları ve medyayı etkin kullanan bir siber güvenlik araştırmacısı olarak bağlantılarım arasında yer alanlarınız özellikle hafta içi LinkedIn ve Twitter üzerinden okuduğum ve beğendiğim siber güvenlik makalelerini, haberleri paylaştıklarımı farkediyorlardır. Twitter hesabımın korumalı olması sebebiyle LinkedIn paylaşımlarımın TwitterWWW.MERTSARICA.COM

www.mertsarica.com

SIBER GÜVENLIK GÜNLÜĞÜ Siber Güvenlik Günlüğü | Cyber Security Research ENGLISH - SIBER GÜVENLIK GÜNLÜĞÜ Career Summary Mert is a well-known and respected Cyber Security Researcher, Speaker and Blogger. As of 2020 October, Mert is an Executive Vice President / CISO of IT Security & Risk Management Group at Intertech. (Information Technology subsidiary of DenizBank) In January 2018 – September 2020 as the Vice President, Mert wasresponsible for the

SIBER GÜVENLIK GÜNLÜĞÜ Uzun yıllardan beri sosyal ağları ve medyayı etkin kullanan bir siber güvenlik araştırmacısı olarak bağlantılarım arasında yer alanlarınız özellikle hafta RF Dünyası ve Güvenlik. 1 Şubat, 2016. By Mert SARICA | 37 Comments. Çocukluğumdan beriuzaktan kumanda ile

ANTIMETER TOOL

Generally I prefer writing my articles in Turkish and I support my articles with proof of concept codes, videos and small tools. In my previous article, I created a small tool called antimeter which scans memory for detecting and also killing Metasploit’s meterpreter. I did not expect that much interest from the community therefore I RF WORLD AND SECURITY hackrf_transfer -t Funk-433Mhz-8M-8bit.bin -f 433000000 -s 8000000 -x 47. People who want to go with Raspberry Pi instead of HackRF One, after buying a 3$ RF receiver and transmitter and connecting it to Raspberry Pi’s GPIO pins, can take advantage of pilight which is SIMPLE MALWARE CHECK TOOL V1.2 RELEASED! I released the first version of the program on March 25 and notified several information security related sites and Darknet was one of them. At that time Darknet did not make any news but suddenly in last week, they changed their decision and made a news about a 6 months old software. It was old MICROSOFT OFFICE MACRO ANALYSIS Macro malware usually hides in Microsoft Word or Microsoft Excel documents. Throughout the years because of the misuse of macros (the abuse), Microsoft company did some security improvements on Office software. One of these improvements was new file extensions that were released with Office 2007 version. For example, if a file that wascreated

E-KITAP - SIBER GÜVENLIK GÜNLÜĞÜTRANSLATE THIS PAGE 2009 yılında “Bilgi güçtür ve paylaşıldıkça artar” mottosuyla oluşturduğum blogumda, bilgi güvenliği farkındalığını arttırma adına çok sayıda teknik yazıya yer vermeye çalıştım. Yıllar içinde okurlarımdan aldığım olumlu geri dönüşler sonucunda, yazılarımı yıllar bazında e-kitap olarak derlemeye ve siber güvenlik meraklıları ile paylaşmayakarar

LINKEDIN DOLANDIRICILARI Uzun yıllardan beri sosyal ağları ve medyayı etkin kullanan bir siber güvenlik araştırmacısı olarak bağlantılarım arasında yer alanlarınız özellikle hafta içi LinkedIn ve Twitter üzerinden okuduğum ve beğendiğim siber güvenlik makalelerini, haberleri paylaştıklarımı farkediyorlardır. Twitter hesabımın korumalı olması sebebiyle LinkedIn paylaşımlarımın TwitterWWW.MERTSARICA.COM

www.mertsarica.com

SIBER GÜVENLIK GÜNLÜĞÜ Siber Güvenlik Günlüğü | Cyber Security Research SIBER GÜVENLIK GÜNLÜĞÜ Uzun yıllardan beri sosyal ağları ve medyayı etkin kullanan bir siber güvenlik araştırmacısı olarak bağlantılarım arasında yer alanlarınız özellikle hafta RF Dünyası ve Güvenlik. 1 Şubat, 2016. By Mert SARICA | 37 Comments. Çocukluğumdan beriuzaktan kumanda ile

ANTIMETER TOOL

Generally I prefer writing my articles in Turkish and I support my articles with proof of concept codes, videos and small tools. In my previous article, I created a small tool called antimeter which scans memory for detecting and also killing Metasploit’s meterpreter. I did not expect that much interest from the community therefore I HUNTING THE MALICIOUS JAVASCRIPT Systems that perform sandbox analysis have a very important role in identifying and taking necessary precautions for cyber-attacks that are made against corporations directly or indirectly. Alerts that arise from these systems are examined by corporate CIRT’s (Cyber Incident Response Team) and this can sometimes lead to interesting security incidents. Sometimes it proves difficult andJAVA DECOMPILERS

Java Decompilers. I agree that working at byte code level is sometimes a bit challenging. If the mission is analyzing a Java malware, decompiling the class files into Java source code is the first step most analysts would take. However, like I mentioned in my post on July ( Java Byte Code Debugging ), if you are up against a malware thattakes

ANDROID STAGEFRIGHT VULNERABILITY As a person who is really interested in social networks, the trend of creating business-oriented Whatsapp groups on LinkedIn takes my attention. In this trend, someone is creates a Whatsapp group and announces it on LinkedIn. Then other people drop a comment below with their phone number, state that they want to join that group.WWW.MERTSARICA.COM

www.mertsarica.com

SIBER GÜVENLIK GÜNLÜĞÜ )' # Tag 5 re6='((?:*))' re7='.*?' # Non-greedy match on filler re8='(cracked)' # Word 2 re9='.*?' POWERPOINT PRESENTATIONWEB VIEW Author: Mert Created Date: 08/15/2006 17:00:00 Title: PowerPoint Presentation Last modified by: Mert SIBER GÜVENLIK GÜNLÜĞÜ Siber Güvenlik Günlüğü | Cyber Security Research SIBER GÜVENLIK GÜNLÜĞÜ Siber Güvenlik Günlüğü ENGLISH - SIBER GÜVENLIK GÜNLÜĞÜ Career Summary Mert is a well-known and respected Cyber Security Researcher, Speaker and Blogger. As of 2020 October, Mert is an Executive Vice President / CISO of IT Security & Risk Management Group at Intertech. (Information Technology subsidiary of DenizBank) In January 2018 – September 2020 as the Vice President, Mert wasresponsible for the

SIBER GÜVENLIK GÜNLÜĞÜ Uzun yıllardan beri sosyal ağları ve medyayı etkin kullanan bir siber güvenlik araştırmacısı olarak bağlantılarım arasında yer alanlarınız özellikle hafta RF Dünyası ve Güvenlik. 1 Şubat, 2016. By Mert SARICA | 37 Comments. Çocukluğumdan beriuzaktan kumanda ile

RF WORLD AND SECURITY hackrf_transfer -t Funk-433Mhz-8M-8bit.bin -f 433000000 -s 8000000 -x 47. People who want to go with Raspberry Pi instead of HackRF One, after buying a 3$ RF receiver and transmitter and connecting it to Raspberry Pi’s GPIO pins, can take advantage of pilight which is SIMPLE MALWARE CHECK TOOL V1.2 RELEASED! I released the first version of the program on March 25 and notified several information security related sites and Darknet was one of them. At that time Darknet did not make any news but suddenly in last week, they changed their decision and made a news about a 6 months old software. It was old MICROSOFT OFFICE MACRO ANALYSIS Macro malware usually hides in Microsoft Word or Microsoft Excel documents. Throughout the years because of the misuse of macros (the abuse), Microsoft company did some security improvements on Office software. One of these improvements was new file extensions that were released with Office 2007 version. For example, if a file that wascreated

OPSEC - SIBER GÜVENLIK GÜNLÜĞÜTRANSLATE THIS PAGE Sosyal medyada, ağlarda siber güvenlik uzmanlarını takip ettiğinizde veya siber güvenlik ile ilgili sunumlara göz attığınızda kimi zaman “OPSEC FAIL” şeklinde ibarelere rastlarsınız. Buralarda çoğunluklukla APT grupları tarafından ve/veya zararlı yazılım geliştiricileri tarafından yapılan önemli operasyonel hatalara dikkat çekilir. LINKEDIN DOLANDIRICILARI Uzun yıllardan beri sosyal ağları ve medyayı etkin kullanan bir siber güvenlik araştırmacısı olarak bağlantılarım arasında yer alanlarınız özellikle hafta içi LinkedIn ve Twitter üzerinden okuduğum ve beğendiğim siber güvenlik makalelerini, haberleri paylaştıklarımı farkediyorlardır. Twitter hesabımın korumalı olması sebebiyle LinkedIn paylaşımlarımın Twitter JUNIPER SSL VPN DSJVD.INI OVERWRITE (TOC/TOU 15 Ocak 2009 tarihinde gerçekleştirdiğim penetrasyon testinde Juniper SSL VPN cihazında keşfettiğim bir güvenlik zafiyetinin detaylarına girmeden ufak bir bölümünü 16 Temmuz 2009 tarihinde netsec grubunda paylaşmıştım, üretici tarafından düzeltildiği için artık Juniper SIRT ile yaptığım bir kaç yazışmayı ve zafiyetin içeriğini sizlerle paylaşabilirim. SIBER GÜVENLIK GÜNLÜĞÜ Siber Güvenlik Günlüğü | Cyber Security ResearchWWW.MERTSARICA.COM

www.mertsarica.com

ENGLISH - SIBER GÜVENLIK GÜNLÜĞÜ Career Summary Mert is a well-known and respected Cyber Security Researcher, Speaker and Blogger. As of 2020 October, Mert is an Executive Vice President / CISO of IT Security & Risk Management Group at Intertech. (Information Technology subsidiary of DenizBank) In January 2018 – September 2020 as the Vice President, Mert wasresponsible for the

SIBER GÜVENLIK GÜNLÜĞÜ Uzun yıllardan beri sosyal ağları ve medyayı etkin kullanan bir siber güvenlik araştırmacısı olarak bağlantılarım arasında yer alanlarınız özellikle hafta RF Dünyası ve Güvenlik. 1 Şubat, 2016. By Mert SARICA | 37 Comments. Çocukluğumdan beriuzaktan kumanda ile

RF WORLD AND SECURITY hackrf_transfer -t Funk-433Mhz-8M-8bit.bin -f 433000000 -s 8000000 -x 47. People who want to go with Raspberry Pi instead of HackRF One, after buying a 3$ RF receiver and transmitter and connecting it to Raspberry Pi’s GPIO pins, can take advantage of pilight which is SIMPLE MALWARE CHECK TOOL V1.2 RELEASED! I released the first version of the program on March 25 and notified several information security related sites and Darknet was one of them. At that time Darknet did not make any news but suddenly in last week, they changed their decision and made a news about a 6 months old software. It was old MICROSOFT OFFICE MACRO ANALYSIS Macro malware usually hides in Microsoft Word or Microsoft Excel documents. Throughout the years because of the misuse of macros (the abuse), Microsoft company did some security improvements on Office software. One of these improvements was new file extensions that were released with Office 2007 version. For example, if a file that wascreated

OPSEC - SIBER GÜVENLIK GÜNLÜĞÜTRANSLATE THIS PAGE Sosyal medyada, ağlarda siber güvenlik uzmanlarını takip ettiğinizde veya siber güvenlik ile ilgili sunumlara göz attığınızda kimi zaman “OPSEC FAIL” şeklinde ibarelere rastlarsınız. Buralarda çoğunluklukla APT grupları tarafından ve/veya zararlı yazılım geliştiricileri tarafından yapılan önemli operasyonel hatalara dikkat çekilir. LINKEDIN DOLANDIRICILARI Uzun yıllardan beri sosyal ağları ve medyayı etkin kullanan bir siber güvenlik araştırmacısı olarak bağlantılarım arasında yer alanlarınız özellikle hafta içi LinkedIn ve Twitter üzerinden okuduğum ve beğendiğim siber güvenlik makalelerini, haberleri paylaştıklarımı farkediyorlardır. Twitter hesabımın korumalı olması sebebiyle LinkedIn paylaşımlarımın Twitter JUNIPER SSL VPN DSJVD.INI OVERWRITE (TOC/TOU 15 Ocak 2009 tarihinde gerçekleştirdiğim penetrasyon testinde Juniper SSL VPN cihazında keşfettiğim bir güvenlik zafiyetinin detaylarına girmeden ufak bir bölümünü 16 Temmuz 2009 tarihinde netsec grubunda paylaşmıştım, üretici tarafından düzeltildiği için artık Juniper SIRT ile yaptığım bir kaç yazışmayı ve zafiyetin içeriğini sizlerle paylaşabilirim. SIBER GÜVENLIK GÜNLÜĞÜ Siber Güvenlik Günlüğü | Cyber Security ResearchWWW.MERTSARICA.COM

www.mertsarica.com

MICROSOFT OFFICE MACRO ANALYSIS Macro malware usually hides in Microsoft Word or Microsoft Excel documents. Throughout the years because of the misuse of macros (the abuse), Microsoft company did some security improvements on Office software. One of these improvements was new file extensions that were released with Office 2007 version. For example, if a file that wascreated

E-KITAP - SIBER GÜVENLIK GÜNLÜĞÜTRANSLATE THIS PAGE 2009 yılında “Bilgi güçtür ve paylaşıldıkça artar” mottosuyla oluşturduğum blogumda, bilgi güvenliği farkındalığını arttırma adına çok sayıda teknik yazıya yer vermeye çalıştım. Yıllar içinde okurlarımdan aldığım olumlu geri dönüşler sonucunda, yazılarımı yıllar bazında e-kitap olarak derlemeye ve siber güvenlik meraklıları ile paylaşmayakarar

HUNTING THE MALICIOUS JAVASCRIPT Systems that perform sandbox analysis have a very important role in identifying and taking necessary precautions for cyber-attacks that are made against corporations directly or indirectly. Alerts that arise from these systems are examined by corporate CIRT’s (Cyber Incident Response Team) and this can sometimes lead to interesting security incidents. Sometimes it proves difficult and OPSEC - SIBER GÜVENLIK GÜNLÜĞÜTRANSLATE THIS PAGE Sosyal medyada, ağlarda siber güvenlik uzmanlarını takip ettiğinizde veya siber güvenlik ile ilgili sunumlara göz attığınızda kimi zaman “OPSEC FAIL” şeklinde ibarelere rastlarsınız. Buralarda çoğunluklukla APT grupları tarafından ve/veya zararlı yazılım geliştiricileri tarafından yapılan önemli operasyonel hatalara dikkat çekilir. LINKEDIN DOLANDIRICILARI Uzun yıllardan beri sosyal ağları ve medyayı etkin kullanan bir siber güvenlik araştırmacısı olarak bağlantılarım arasında yer alanlarınız özellikle hafta içi LinkedIn ve Twitter üzerinden okuduğum ve beğendiğim siber güvenlik makalelerini, haberleri paylaştıklarımı farkediyorlardır. Twitter hesabımın korumalı olması sebebiyle LinkedIn paylaşımlarımın TwitterTLS PARMAK İZI

TLS Parmak İzi. WordPress Güvenliği başlıklı blog yazımı okuyanlarınız, blogumun yönetici sayfasına 20’den fazla ip adresinden yıllardır (Mayıs 2020 sonuna kadar devam etti) süren sözlük saldırısı yapıldığını ve bununla nasıl mücadele ettiğimi görmüşlerdir. Siber saldırı girişimlerini tespit etmekkadar

ESARETTEN KAÇIŞ

Yıllarca internet servis sağlayıcılarının ADSL modemini kullanmış ve bunlar üzerinde yapmış olduğum güvenlik araştırmaları (Hediye Modemler Ne Kadar Güvenli? , Donanım Yazılımı Analizinin Önemi) ile bilgi güvenliği farkındalığını arttırmaya çalışmış biri olarak hediye modem kullanmaya bireysel olarak sıcak baktığımı pek söyleyemem.WWW.MERTSARICA.COM

www.mertsarica.com

KIM ARIYOR ?

Kasım 2013 tarihinde bir arkadaşım, CIA ( Kim Arıyor ?) mobil uygulaması hakkında bilgim olup olmadığını sordu. Bilgim olmadığını söylediğimde, bana arayan kişinin ekranda adını ve soyadını gösterdiğini ve bunu nasıl yaptığını merak ettiğini söyledi. Olsa olsa bu uygulamanın mobil cihaza yüklendiği andatelefon

PI HEDIYEM VAR

2015 yılından bu yana sponsorlarımın desteği ile bilişim güvenliğine yönelik düzenlediğim ve doğru bilenler arasında yaptığım çekiliş ile Raspberry Pi hediye ettiğim Pi Hediyem Var güvenlik oyunlarının listesine aşağıdan ulaşabilirsiniz. Pi Hediyem Var! #1 (Çözüm Yolu) Pi Hediyem Var! #2 (Çözüm Yolu) Pi Hediyem Var! #3 (Çözüm Yolu) Pi Hediyem Var! #4 ENGLISH - SIBER GÜVENLIK GÜNLÜĞÜ Career Summary Mert is a well-known and respected Cyber Security Researcher, Speaker and Blogger. As of 2020 October, Mert is an Executive Vice President / CISO of IT Security & Risk Management Group at Intertech. (Information Technology subsidiary of DenizBank) In January 2018 – September 2020 as the Vice President, Mert wasresponsible for the

SIBER GÜVENLIK GÜNLÜĞÜ Uzun yıllardan beri sosyal ağları ve medyayı etkin kullanan bir siber güvenlik araştırmacısı olarak bağlantılarım arasında yer alanlarınız özellikle hafta RF Dünyası ve Güvenlik. 1 Şubat, 2016. By Mert SARICA | 37 Comments. Çocukluğumdan beriuzaktan kumanda ile

SIMPLE MALWARE CHECK TOOL V1.2 RELEASED! I released the first version of the program on March 25 and notified several information security related sites and Darknet was one of them. At that time Darknet did not make any news but suddenly in last week, they changed their decision and made a news about a 6 months old software. It was old E-KITAP - SIBER GÜVENLIK GÜNLÜĞÜTRANSLATE THIS PAGE 2009 yılında “Bilgi güçtür ve paylaşıldıkça artar” mottosuyla oluşturduğum blogumda, bilgi güvenliği farkındalığını arttırma adına çok sayıda teknik yazıya yer vermeye çalıştım. Yıllar içinde okurlarımdan aldığım olumlu geri dönüşler sonucunda, yazılarımı yıllar bazında e-kitap olarak derlemeye ve siber güvenlik meraklıları ile paylaşmayakarar

LINKEDIN DOLANDIRICILARI Uzun yıllardan beri sosyal ağları ve medyayı etkin kullanan bir siber güvenlik araştırmacısı olarak bağlantılarım arasında yer alanlarınız özellikle hafta içi LinkedIn ve Twitter üzerinden okuduğum ve beğendiğim siber güvenlik makalelerini, haberleri paylaştıklarımı farkediyorlardır. Twitter hesabımın korumalı olması sebebiyle LinkedIn paylaşımlarımın Twitter MANIPÜLE EDILMIŞ FOTOĞRAF ANALIZITRANSLATE THIS PAGE Fotoğrafta manipüle edilmiş, değiştirilmiş yerler kayıt sonrası daha yüksek hata seviyesine sahip olduğu için ELA sayesinde görsel olarak manipüle edilen yerlerin tespit edilmesi mümkün olabilmektedir. Örnek olarak bu yazı için çekmiş olduğum fotoğrafın orjinal halini ve SIBER GÜVENLIK GÜNLÜĞÜ Siber Güvenlik Günlüğü | Cyber Security ResearchPI HEDIYEM VAR

2015 yılından bu yana sponsorlarımın desteği ile bilişim güvenliğine yönelik düzenlediğim ve doğru bilenler arasında yaptığım çekiliş ile Raspberry Pi hediye ettiğim Pi Hediyem Var güvenlik oyunlarının listesine aşağıdan ulaşabilirsiniz. Pi Hediyem Var! #1 (Çözüm Yolu) Pi Hediyem Var! #2 (Çözüm Yolu) Pi Hediyem Var! #3 (Çözüm Yolu) Pi Hediyem Var! #4WWW.MERTSARICA.COM

www.mertsarica.com

YARA ILE TEHDIT AVI

Dünya genelinde, son kullanıcı sistemlerindeki verileri zararlı yazılımlarla (cryptolocker vb.) şifreledikten sonra dosyaların şifresiz halini silip ardından da şifre çözme anahtarını kullanıcılara satmaya çalışarak bundan kazanç sağlama furyası hız kesmeden devam ediyor. Zaman zaman güvenlik araştırmacıları tarafından şifreleme algoritmalarının hatalı ENGLISH - SIBER GÜVENLIK GÜNLÜĞÜ Career Summary Mert is a well-known and respected Cyber Security Researcher, Speaker and Blogger. As of 2020 October, Mert is an Executive Vice President / CISO of IT Security & Risk Management Group at Intertech. (Information Technology subsidiary of DenizBank) In January 2018 – September 2020 as the Vice President, Mert wasresponsible for the

SIBER GÜVENLIK GÜNLÜĞÜ Uzun yıllardan beri sosyal ağları ve medyayı etkin kullanan bir siber güvenlik araştırmacısı olarak bağlantılarım arasında yer alanlarınız özellikle hafta RF Dünyası ve Güvenlik. 1 Şubat, 2016. By Mert SARICA | 37 Comments. Çocukluğumdan beriuzaktan kumanda ile

SIMPLE MALWARE CHECK TOOL V1.2 RELEASED! I released the first version of the program on March 25 and notified several information security related sites and Darknet was one of them. At that time Darknet did not make any news but suddenly in last week, they changed their decision and made a news about a 6 months old software. It was old E-KITAP - SIBER GÜVENLIK GÜNLÜĞÜTRANSLATE THIS PAGE 2009 yılında “Bilgi güçtür ve paylaşıldıkça artar” mottosuyla oluşturduğum blogumda, bilgi güvenliği farkındalığını arttırma adına çok sayıda teknik yazıya yer vermeye çalıştım. Yıllar içinde okurlarımdan aldığım olumlu geri dönüşler sonucunda, yazılarımı yıllar bazında e-kitap olarak derlemeye ve siber güvenlik meraklıları ile paylaşmayakarar

LINKEDIN DOLANDIRICILARI Uzun yıllardan beri sosyal ağları ve medyayı etkin kullanan bir siber güvenlik araştırmacısı olarak bağlantılarım arasında yer alanlarınız özellikle hafta içi LinkedIn ve Twitter üzerinden okuduğum ve beğendiğim siber güvenlik makalelerini, haberleri paylaştıklarımı farkediyorlardır. Twitter hesabımın korumalı olması sebebiyle LinkedIn paylaşımlarımın Twitter MANIPÜLE EDILMIŞ FOTOĞRAF ANALIZITRANSLATE THIS PAGE Fotoğrafta manipüle edilmiş, değiştirilmiş yerler kayıt sonrası daha yüksek hata seviyesine sahip olduğu için ELA sayesinde görsel olarak manipüle edilen yerlerin tespit edilmesi mümkün olabilmektedir. Örnek olarak bu yazı için çekmiş olduğum fotoğrafın orjinal halini ve SIBER GÜVENLIK GÜNLÜĞÜ Siber Güvenlik Günlüğü | Cyber Security ResearchPI HEDIYEM VAR

2015 yılından bu yana sponsorlarımın desteği ile bilişim güvenliğine yönelik düzenlediğim ve doğru bilenler arasında yaptığım çekiliş ile Raspberry Pi hediye ettiğim Pi Hediyem Var güvenlik oyunlarının listesine aşağıdan ulaşabilirsiniz. Pi Hediyem Var! #1 (Çözüm Yolu) Pi Hediyem Var! #2 (Çözüm Yolu) Pi Hediyem Var! #3 (Çözüm Yolu) Pi Hediyem Var! #4WWW.MERTSARICA.COM

www.mertsarica.com

YARA ILE TEHDIT AVI

Dünya genelinde, son kullanıcı sistemlerindeki verileri zararlı yazılımlarla (cryptolocker vb.) şifreledikten sonra dosyaların şifresiz halini silip ardından da şifre çözme anahtarını kullanıcılara satmaya çalışarak bundan kazanç sağlama furyası hız kesmeden devam ediyor. Zaman zaman güvenlik araştırmacıları tarafından şifreleme algoritmalarının hatalı SIMPLE MALWARE CHECK TOOL V1.2 RELEASED! Mert SARICA. 2020 yılının Ekim ayından bu yana DenizBank’ın iştiraki olan Intertech firmasında BT Güvenlik ve Risk Yönetimi Grubu'ndan sorumlu Genel Müdür Yardımcısı / CISO olarak görev yapan Mert SARICA, Ocak 2018 - Eylül 2020 yıllarında Siber Saldırı Tespit ve Müdahale, Siber Güvenlik Mühendisliği, Siber Tehdit İstihbaratı ve Zafiyet Yönetimi Ekipleri'nden MICROSOFT OFFICE MACRO ANALYSIS Macro malware usually hides in Microsoft Word or Microsoft Excel documents. Throughout the years because of the misuse of macros (the abuse), Microsoft company did some security improvements on Office software. One of these improvements was new file extensions that were released with Office 2007 version. For example, if a file that wascreated

HUNTING THE MALICIOUS JAVASCRIPT Systems that perform sandbox analysis have a very important role in identifying and taking necessary precautions for cyber-attacks that are made against corporations directly or indirectly. Alerts that arise from these systems are examined by corporate CIRT’s (Cyber Incident Response Team) and this can sometimes lead to interesting security incidents. Sometimes it proves difficult andJAVA DECOMPILERS

Java Decompilers. I agree that working at byte code level is sometimes a bit challenging. If the mission is analyzing a Java malware, decompiling the class files into Java source code is the first step most analysts would take. However, like I mentioned in my post on July ( Java Byte Code Debugging ), if you are up against a malware thattakes

OPSEC - SIBER GÜVENLIK GÜNLÜĞÜTRANSLATE THIS PAGE Sosyal medyada, ağlarda siber güvenlik uzmanlarını takip ettiğinizde veya siber güvenlik ile ilgili sunumlara göz attığınızda kimi zaman “OPSEC FAIL” şeklinde ibarelere rastlarsınız. Buralarda çoğunluklukla APT grupları tarafından ve/veya zararlı yazılım geliştiricileri tarafından yapılan önemli operasyonel hatalara dikkat çekilir.TLS PARMAK İZI

TLS Parmak İzi. WordPress Güvenliği başlıklı blog yazımı okuyanlarınız, blogumun yönetici sayfasına 20’den fazla ip adresinden yıllardır (Mayıs 2020 sonuna kadar devam etti) süren sözlük saldırısı yapıldığını ve bununla nasıl mücadele ettiğimi görmüşlerdir. Siber saldırı girişimlerini tespit etmekkadar

LINKEDIN DOLANDIRICILARI Uzun yıllardan beri sosyal ağları ve medyayı etkin kullanan bir siber güvenlik araştırmacısı olarak bağlantılarım arasında yer alanlarınız özellikle hafta içi LinkedIn ve Twitter üzerinden okuduğum ve beğendiğim siber güvenlik makalelerini, haberleri paylaştıklarımı farkediyorlardır. Twitter hesabımın korumalı olması sebebiyle LinkedIn paylaşımlarımın TwitterESARETTEN KAÇIŞ

Yıllarca internet servis sağlayıcılarının ADSL modemini kullanmış ve bunlar üzerinde yapmış olduğum güvenlik araştırmaları (Hediye Modemler Ne Kadar Güvenli? , Donanım Yazılımı Analizinin Önemi) ile bilgi güvenliği farkındalığını arttırmaya çalışmış biri olarak hediye modem kullanmaya bireysel olarak sıcak baktığımı pek söyleyemem.BALKÜPÜ TESPITI

Yaklaşık bir yıl önce, Tuzak Sistem ile Hacker Avı çalışmamın planlarını yaparken, düşük etkileşimli mi yoksa yüksek etkileşimli mi (high interaction) bir balküpü sistemi kullanmalıyım ikileminde kalmıştım. Aralarındaki temel farka bakıldığında, düşük etkileşimli olan gerçek bir sistemi, servisi simüle ettiği için kurulumu, yönetimi ve güvenliğiniKIM ARIYOR ?

Kasım 2013 tarihinde bir arkadaşım, CIA ( Kim Arıyor ?) mobil uygulaması hakkında bilgim olup olmadığını sordu. Bilgim olmadığını söylediğimde, bana arayan kişinin ekranda adını ve soyadını gösterdiğini ve bunu nasıl yaptığını merak ettiğini söyledi. Olsa olsa bu uygulamanın mobil cihaza yüklendiği andatelefon

POPÜLER YAZILAR:

Python’u Seviyorum :) RF Dünyası ve Güvenlik Tuzak Sistem ile Hacker Avı*

*

*

*

* Ana Sayfa

* Araçlar

* Medya

* Sunumlar

* 2019

* NOPcon

* İstSec

* Ulusal Yönetim Bilişim Zirvesi * IDC Security Roadshow* 2018

* Bilkent Üniversitesi* BİLMÖK

* 2017

* Shield

* IDC Security Summit* CypSec

* IstSec

* Balıkesir Üniversitesi * Pamukkale Üniversitesi * Şehir Üniversitesi * Gebze Teknik Üniversitesi * Üsküdar Üniversitesi* 2016

* Bilişim Zirvesi

* Yeditepe Üniversitesi * Uludağ Üniversitesi* FinSec

* NetSec

* Siber Güvenlik Kampı* 2015

* Bilgi Üniversitesi * Turizm Teknolojileri Günü* IstSec

* TİDE

* Hacktrick

* Kocaeli Üniversitesi * Doğuş Üniversitesi * Yıldız Teknik Üniversitesi * Aydın Üniversitesi* 2014

* Kültür Üniversitesi* IstSec

* İstanbul Üniversitesi * Erciyes Üniversitesi * Siber Güvenlik Sempozyumu* 2013

* IstSec

* Siber Güvenlik Konferansı* CypSec

* Ankara Üniversitesi* Euroforensics

* 2012

* Osmangazi Üniversitesi* NetSec

* NOPcon

* Namık Kemal Üniversitesi* Euroforensics

* NetSec

* 2011

* NetSec

* Videolar

* Röportajlar

* turk-internet.com

* TRSec

* Semiyun

* Türkiye Gazetesi

* Internet Hukuku

* TV

* NTV

* E-Kitap

* Pi Hediyem Var

* Hakkımda

* İletişim

* English

Select Page

*

*

*

*

* Ana Sayfa

* Araçlar

* Medya

* Sunumlar

* 2019

* NOPcon

* İstSec

* Ulusal Yönetim Bilişim Zirvesi * IDC Security Roadshow* 2018

* Bilkent Üniversitesi* BİLMÖK

* 2017

* Shield

* IDC Security Summit* CypSec

* IstSec

* Balıkesir Üniversitesi * Pamukkale Üniversitesi * Şehir Üniversitesi * Gebze Teknik Üniversitesi * Üsküdar Üniversitesi* 2016

* Bilişim Zirvesi

* Yeditepe Üniversitesi * Uludağ Üniversitesi* FinSec

* NetSec

* Siber Güvenlik Kampı* 2015

* Bilgi Üniversitesi * Turizm Teknolojileri Günü* IstSec

* TİDE

* Hacktrick

* Kocaeli Üniversitesi * Doğuş Üniversitesi * Yıldız Teknik Üniversitesi * Aydın Üniversitesi* 2014

* Kültür Üniversitesi* IstSec

* İstanbul Üniversitesi * Erciyes Üniversitesi * Siber Güvenlik Sempozyumu* 2013

* IstSec

* Siber Güvenlik Konferansı* CypSec

* Ankara Üniversitesi* Euroforensics

* 2012

* Osmangazi Üniversitesi* NetSec

* NOPcon

* Namık Kemal Üniversitesi* Euroforensics

* NetSec

* 2011

* NetSec

* Videolar

* Röportajlar

* turk-internet.com

* TRSec

* Semiyun

* Türkiye Gazetesi

* Internet Hukuku

* TV

* NTV

* E-Kitap

* Pi Hediyem Var

* Hakkımda

* İletişim

* English

GÜVENLIK

KUM HAVUZU TESPITI

2 Ara 2019

ALAN ADI YÖNETIMI SARMALI1 Kas 2019

EV TIPI TEHDIT İSTIHBARATI1 Eki 2019

WORDPRESS GÜVENLIĞI2 Eyl 2019

VIRUSTOTAL ILE TEHDIT AVI1 Ağu 2019

ARKA KAPI AVI

1 Tem 2019

JAVA RAT

2 Haz 2019

İZ PEŞINDE

1 May 2019

ESARETTEN KAÇIŞ

1 Nis 2019

DOS ILE MÜCADELE

1 Mar 2019

ÖNÜM ARKAM SAĞIM SOLUM COBALT STRIKE1 Şub 2019

ÖncekiGelecek

HACK 4 CAREER E-KITABI YAYIMLANDI! Yazar: Mert SARICA | 11 Ara, 2019 | Duyurular| 0

|

2009 yılında “Bilgi güçtür ve paylaşıldıkça artar” mottosuyla oluşturduğum blogumda,...Devamı...

KUM HAVUZU TESPITI

Yazar: Mert SARICA | 2 Ara, 2019 | Güvenlik | 0|

8-9 yıl önce yazdığım blog yazılarında (Anti Analiz, Anti Anti-VMWare) zararlı yazılım geliştiren...Devamı...

10. YIL HEDIYE ÇEKILIŞI :) Yazar: Mert SARICA | 15 Kas, 2019 | Duyurular| 2

|

Blogumun 10. yılının şerefine bağlantılarım, takipçilerim arasında yer alıp 17 Kasım 2019 Saat...Devamı...

10 YILIN ÖZETI

Yazar: Mert SARICA | 15 Kas, 2019 | Kişisel |0 |

Sevgili Günlük, 1996 yılında, yaklaşık 13-14 yaşlarındayken haberlerde bilgisayar korsanları...Devamı...

NOPCON ULUSLARARASI HACKER KONFERANSI Yazar: Mert SARICA | 6 Kas,2019 | Duyurular |

0

|

22 Kasım Cuma günü Ankara’da gerçekleştirilecek olan NOPcon Uluslararası Hacker...Devamı...

ALAN ADI YÖNETIMI SARMALI Yazar: Mert SARICA | 1 Kas, 2019 | Güvenlik | 10|

Alan adı (domain) yönetimi, sürecin iyi yönetilemediği büyük ve orta ölçekli kurumlar için kimi...Devamı...

EV TIPI TEHDIT İSTIHBARATI Yazar: Mert SARICA | 1 Eki, 2019 | Güvenlik | 6|

Yazılarımı okuyanlarınız, Esaretten Kaçış başlıklı yazımda güvenliğini kendinizin sağlayabildiği,...Devamı...

*

* 1

* ...

* 2

* 3

* 4

* 5

* 6

* 7

* 8

* 9

* 10

* 11

* 12

* 13

* 14

* 15

* 16

* 17

* 18

* 19

* 20

* 21

* 22

* 23

* 24

* 25

* 26

* 27

* 28

* 29

* 30

* 31

* 32

* 33

* 34

* 35

* 36

* 37

* 38

* 39

* 40

* 41

* 42

* 43

* 44

* 45

* 46

* ...

* 47

*

SON YAZILAR

*

Hack 4 Career E-Kitabı Yayımlandı! 11 Ara 2019 | Duyurular*

Kum Havuzu Tespiti

2 Ara 2019 | Güvenlik*

10. Yıl Hediye Çekilişi :) 15 Kas 2019 | Duyurular*

10 Yılın Özeti

15 Kas 2019 | Kişisel*

NOPcon Uluslararası Hacker Konferansı 6 Kas 2019 | DuyurularEN ÇOK OKUNANLAR

*

PYTHON’U SEVIYORUM :)25 Mart, 2010

*

RF DÜNYASI VE GÜVENLIK1 Şubat, 2016

*

CEH MI YOKSA OSCP MI ?15 Aralık, 2009

*

KIM ARIYOR ?

1 Ağustos, 2015

*

TUZAK SISTEM ILE HACKER AVI3 Temmuz, 2017

SOSYAL AĞLAR & MEDYA*

YOUTUBE

*

KATEGORILER

Kategoriler Kategori seçin Duyurular (142) Güvenlik (177)Kişisel (5)

ARŞIV

Arşiv Ay seçin Aralık 2019 (2) Kasım 2019 (4) Ekim 2019 (1) Eylül 2019 (1) Ağustos 2019 (1) Temmuz 2019 (3) Haziran 2019 (1) Mayıs 2019 (1) Nisan 2019 (1) Mart 2019 (2) Şubat 2019 (1) Ocak 2019 (1) Aralık 2018 (3) Kasım 2018 (2) Ekim 2018 (3) Eylül 2018 (1) Ağustos 2018 (3) Temmuz 2018 (2) Haziran 2018 (2) Mayıs 2018 (1) Nisan 2018 (5) Mart 2018 (1) Şubat 2018 (4) Ocak 2018 (2) Aralık 2017 (3) Kasım 2017 (2) Ekim 2017 (3) Eylül 2017 (4) Ağustos 2017 (1) Temmuz 2017 (2) Haziran 2017 (3) Mayıs 2017 (3) Nisan 2017 (5) Mart 2017 (7) Şubat 2017 (3) Ocak 2017 (4) Aralık 2016 (8) Kasım 2016 (4) Ekim 2016 (4) Eylül 2016 (3) Ağustos 2016 (5) Temmuz 2016 (4) Haziran 2016 (2) Mayıs 2016 (2) Nisan 2016 (3) Mart 2016 (7) Şubat 2016 (3) Ocak 2016 (2) Aralık 2015 (5) Kasım 2015 (8) Ekim 2015 (1) Eylül 2015 (6) Ağustos 2015 (4) Temmuz 2015 (2) Haziran 2015 (1) Mayıs 2015 (3) Nisan 2015 (5) Mart 2015 (5) Şubat 2015 (2) Ocak 2015 (3) Aralık 2014 (1) Kasım 2014 (3) Ekim 2014 (4) Eylül 2014 (1) Ağustos 2014 (1) Temmuz 2014 (1) Haziran 2014 (1) Mayıs 2014 (3) Nisan 2014 (2) Mart 2014 (2) Şubat 2014 (1) Ocak 2014 (1) Kasım 2013 (3) Ekim 2013 (2) Eylül 2013 (1) Ağustos 2013 (1) Temmuz 2013 (1) Haziran 2013 (1) Mayıs 2013 (4) Nisan 2013 (2) Mart 2013 (3) Şubat 2013 (1) Ocak 2013 (1) Aralık 2012 (2) Kasım 2012 (2) Ekim 2012 (3) Eylül 2012 (2) Ağustos 2012 (1) Temmuz 2012 (1) Haziran 2012 (3) Mayıs 2012 (2) Nisan 2012 (2) Mart 2012 (2) Şubat 2012 (2) Ocak 2012 (1) Aralık 2011 (2) Kasım 2011 (3) Ekim 2011 (1) Ağustos 2011 (1) Temmuz 2011 (1) Haziran 2011 (1) Mayıs 2011 (2) Nisan 2011 (1) Mart 2011 (2) Şubat 2011 (3) Ocak 2011 (4) Aralık 2010 (3) Kasım 2010 (4) Ekim 2010 (4) Eylül 2010 (4) Ağustos 2010 (4) Temmuz 2010 (3) Haziran 2010 (4) Mayıs 2010 (4) Nisan 2010 (6) Mart 2010 (5) Şubat 2010 (3) Ocak 2010 (4) Aralık 2009 (5) Kasım 2009 (6)BAĞLANTILAR

* Güvenlik TV

* Okuma Listem

REKLAMLAR

ETIKETLER

Anything in here will be replaced on browsers that support the canvaselement

* malware

* zararlı yazılım* hacking

* raspberry pi

* ethical hacking

* sunum

* pi

* oyun

* mert sarıca

* python

* hediye

* sızma testi

* ethical hacker

* debugging

* tersine mühendislik * penetration testing* hata ayıklama

* android

* konferans

* sızma testi uzmanlığı* javascript

* mertsarıca

* pi hediyem var

* hacker

* ida pro

� 2009 Mert SARICA

* Ana Sayfa

* Araçlar

* Medya

* E-Kitap

* Pi Hediyem Var

* Hakkımda

* İletişim

*

*

*

*

Details

Copyright © 2024 ArchiveBay.com. All rights reserved. Terms of Use | Privacy Policy | DMCA | 2021 | Feedback | Advertising | RSS 2.0