Are you over 18 and want to see adult content?

More Annotations

A complete backup of https://google.gg

Are you over 18 and want to see adult content?

A complete backup of https://joinpaladin.com

Are you over 18 and want to see adult content?

A complete backup of https://megahome.com.vn

Are you over 18 and want to see adult content?

A complete backup of https://wmpenn.edu

Are you over 18 and want to see adult content?

A complete backup of https://schgroup.com

Are you over 18 and want to see adult content?

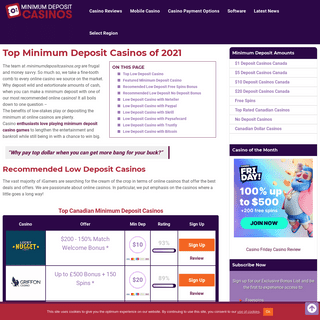

A complete backup of https://minimumdepositcasinos.org

Are you over 18 and want to see adult content?

A complete backup of https://nomadtours.co.za

Are you over 18 and want to see adult content?

A complete backup of https://president.co.jp

Are you over 18 and want to see adult content?

A complete backup of https://gpma.org

Are you over 18 and want to see adult content?

A complete backup of https://panasonic.eu

Are you over 18 and want to see adult content?

A complete backup of https://desertcoverecovery.com

Are you over 18 and want to see adult content?

A complete backup of https://ctexaminer.com

Are you over 18 and want to see adult content?

Favourite Annotations

A complete backup of https://www.kaufmich.com/GirlNextDoorFFM

Are you over 18 and want to see adult content?

A complete backup of https://e-mesara.gr/

Are you over 18 and want to see adult content?

A complete backup of https://teniesonline.gr/movies/?m=Hush&t=tt1093369

Are you over 18 and want to see adult content?

A complete backup of https://www.kaufmich.com/Celine666

Are you over 18 and want to see adult content?

A complete backup of http://viveseries.com/serie/kara-sevda/

Are you over 18 and want to see adult content?

A complete backup of http://infobarg.com/extramovies/

Are you over 18 and want to see adult content?

A complete backup of https://dramasq.com/jp180929/

Are you over 18 and want to see adult content?

A complete backup of https://standrewsanglican.weebly.com/

Are you over 18 and want to see adult content?

Text

WIFIHACKER

BLOG DE SEGURIDAD INFORMÁTICA. CURSOS DE HACKING ÉTICO. Menú Saltar al contenido* Blog

ATAQUES DDOS Y DOS

Deja un comentario

MUCHA GENTE SE COMPRÓ PARA ESTAS NAVIDADES UNA XBOX ONE O PS4 Y AL CONECTARLA A INTERNET SE ENCONTRÓ LOS SERVIDORES CAÍDOS, haciendo injugable muchos juegos ya sean offline y online. Por suerte estos sistemas estuvieron caídos muy poco tiempo, el servicio de MICROSOFT se recuperó antes de 24 H. y el de PLAYSTATION apenas duró 2 días aunque lo fuimos sufriendo aun la siguiente semana después delataque.

ESTO FUE REALIZADO POR UN EQUIPO LLAMADO LIZARD SQUAD aunque a veces lo más importante no es quien lo hace si no, como lo han hecho, como han conseguido tirar las redes de dos empresas tan grandes como Microsoft y Sony además de cómo prevenir que vuelva a pasar. ES POSIBLE QUE TÚ, HAYAS TENIDO LA CULPA DE ESA CAÍDA, bueno tú y miles de personas más que han formado parte de un ataque DDOS masivo sin saberlo. LA MANERA ES MUY SIMILAR A UNA APOCALIPSIS ZOMBI, tu ordenador ha sido infectado por un troyano que queda latente en tu ordenador que al activarse ataca contra el objetivo que los hackers hayan decidido y cuando hayan decidido así se consigue un ataque masivo capaz de tumbar redes enormes como estas. Las siglas DOS SIGNIFICAN DENIAL OF SERVICE Y DDOS DISTRIBUTED DENIAL OF SERVICE y la diferencia entre ellos es que en los ataques DDOS se ven involucradas miles de máquinas atacando desde muchos países mientras que el DOS se hace una sola máquina. COMO FUNCIONAN ESTOS ATAQUES DOS Y DDOS El problema de estos ataques es que son muy fáciles de hacer y son muy difíciles de parar, consisten en realizar muchas peticiones a un servidor colapsándolo y dejándolos inservibles. Se pueden utilizar contra servidores, páginas web o incluso usuarios simples, se han visto ataques a jugadores de juegos como LEAGUE OF LEGENDS en directo en sus streamings y acabar sin poder jugar y perderla partida.

ESTOS ATAQUES REALIZAN UNA PETICIÓN AL SERVIDOR O PING, DE MANERA CONTINUA, esto es inofensivo pero si se realiza de manera masiva es una amenaza pues la efectividad del ataque aumenta de manera exponencial con cada ordenador conectado. También depende de la web que se quiera tirar, si queremos tirar Google lo tenemos un poco crudo pero si queremos tirar la web de la tienda de zapatos de la esquina será más sencillo. LA MANERA DE INFECTARSE CON ESTOS TROYANOS SUELE RESIDIR EN CORREOS ELECTRÓNICOS SPAM CUYOS TEMAS SUELEN SER: * Ofertas de trabajo fraudulentas * Viagra y otros tratamientos farmacéuticos * Ofertas de créditos y préstamos de dinero UNA VEZ INFECTADO EL ORDENADOR, NO REALIZA NADA RARO HASTA QUE EL CREADOR ORDENA EL ATAQUE, es por eso que el ataque es casi imposible de detectar ya que el hacker nunca ataca desde su ordenador si no que usa víctimas inocentes como arma. Esto una representación gráfica de un ataque DDOS donde los puntos simbolizan una petición en la página y su devolución. PORQUE HACEN TANTO DAÑO ESTOS ATAQUES Estos ataques son muy temidos por los servidores y las páginas webs, sobre todo las pequeñas y medianas ya que es un ataque instantáneo, indetectable y muy muy letal que puede dejar una página web o servicio totalmente inútil durante el tiempo que dure el ataque. hay empresas dentro de internet profundo que realizan servicios de ataques DDOS ya que estos ataques son ilegales debido a su naturaleza. Una web, o un servicio están preparados para un volumen de trabajo determinado dependiendo del tráfico que reciba, así que si recibe un tráfico mil veces más grande que el habitual no da a vasto y se satura de manera que cualquier otro tipo de trafico de usuarios que quieran acceder de manera normal no puedan hasta que el ataque nofinalice.

Está claro que es difícil de parar ya que las webs rebotan todas las peticiones de ping que le hagamos sin ningún límite. COMO REALIZAR UN ATAQUE DOS UTILIZAREMOS UNA HERRAMIENTA LLAMADA LOIC DESCARGABLE DESDE aquí y seguir varios sencillos pasos. LO PRIMERO QUE DIREMOS ES QUE ESTE TIPO DE ATAQUES NO SON LEGALES, y quedaría registrada la IP así que mejor no intentes atacar redes que no sean de tu propiedad, ya que es delito y puedes acabar mal así que solo lo utilizaremos para hacer pruebas connuestros equipos.

Antes de abrir el programa recomendamos desactivar antivirus y otros programas de seguridad, siguiendo los pasos de la imagen podemos hacer un ataque DOS casero. Esta es la manera más sencilla para hacer el ataque, existes muchas más pero son bastante más difíciles de hacer para un usuario medio. COMO PROTEGERSE DE UN ATAQUE DOS Si tienes una página web en un host comercial no has de preocuparte por este tipo de ataques ya que tiene su protección pero si quieres protegerte a ti mismo de estos ataques es bastante difícil ya que es un ataque muy difícil de detectar y muy improbable de recibir pero SOBRETODO NOS INTERESA LIMPIAR NUESTRO ORDENADOR DE MALWARE PARA EVITAR SER UN ORDENADOR ZOMBI. Pasando un anti malware como malwabytes podemos limpiar la mayoría de estos virus que convierten nuestro ordenador en un devorador de cerebros electrónicos. Para protegerte de un ataque entrante solo puedes activar tu firewall y cruzar los dedos para que no entre nadie pero a día de hoy nadie hace ataques DOS a gente aleatoria así que si no hemos chinchado a ningún hacker y no somos una estrella de twitch o de youtube no tenemos que preocuparnos en absoluto. Además la mayoría de routers modernos tienen limitados los números de peticiones para evitarprecisamente esto.

CONCLUSIÓN

Habiendo explicado esto hemos visto que un ATAQUE DOS es bastante peligroso y tenemos que tener nuestro equipo limpio siempre si no queremos formar parte de un ataque a gran escala contra alguna empresa grande como pasó con sony y Microsoft y por otro lado nunca intentéis atacar una web ya que vuestra IP quedará registrada y depende de la fuerza del ataque te puedes meter en un buen lío. Si os a gustado compartirlo en las redes sociales y apuntaros a mi newsletter y recibirás los nuevos articulos y alguna novedad queestamos preparando.

Share the knowledge!*

_ _ TWEET

*

_ _ SHARE

*

_ _ PIN

*

_ _ MAIL

*

_ _ SHARE

Esta entrada fue publicada en Uncategorizedel abril 13, 2015

por hack77

.

COMO INUTILIZAR UNA RED WI-FIDeja un comentario

Como hemos visto, hay muchas maneras de que un intruso entre en nuestra red y pueda navegar, o incluso violar nuestra privacidad, pero si se lo propone también puede dejarnos a nosotros sin internet con fines maléficos o simplemente por diversión SIN NI SIQUIERA TENER QUE HACKEAR LA CONTRASEÑA. Estos ataques son mucho más fáciles y efectivos que los de hackear contraseñas wi-fi, tan solo necesitamos: * Antena wi-fi compatible con MODO MONITOR * Ordenador portátil o sobremesa * Live CD de WI-FI WAY Vamos a ver los pasos a seguir para realizar un ataque de este tipo: Lo primero que haremos, una vez arrancado con el Live CD es PONER EN MODO MONITOR NUESTRA TARJETA DE RED, para hacerlo basta con buscar la aplicación airmon en la que pone (Start monitor mode), seleccionamos nuestro dispositivo y vamos a ello. Una vez hecho lo anterior abrimos una terminal y escribimos AIRODUMP-NG MON0 , esto nos mostrará una ventana donde veremos todas las redes detectadas por la tarjeta, esta ventana no la cerraremos ya que contiene información valiosa sobre las redes como su ESSID y su canal , una vez detectada la red objetivo copiamos la BSSID y continuamos (Podemos pulsar CTRL+C para detener la búsqueda). Ahora, tenemos que buscar la aplicación dentro de Wifiway/wireless/Script Guía para MDK3 (Ap-fucker) , por si su nombre no queda claro el cometido de esta aplicación es fastidiar. Una vez dentro, tenemos varios tipos de ataques, no nos vamos a centrar en que hace cada ataque porque es bastante complejo y pasamos a la acción. ¿Porque decidirse por un ataque pudiendo hacerlos a la vez? Tampoco vamos a pasarnos, tan solo realizaremos los 3 primeros, nos pedirán datos de la víctima como la ESSID y el canal, datos que tenemos en la ventana anterior que no deberíamos haber cerrado. Cada ataque se realiza en una ventana diferente y se puede detener cuando queramos, el tiempo del ataque es ilimitado y mientras estén activos poco podrán hacer los usuarios de la red debido a la saturación de datos provocada. Aquí un video que muestra cómo hacerlo: Share the knowledge!*

_ _ TWEET

*

_ _ SHARE

*

_ _ PIN

*

_ _ MAIL

*

_ _ SHARE

Esta entrada fue publicada en Uncategorizedel marzo 17, 2015

por hack77

.

WIFI 5GHZ, MÁS POTENCIA Y MÁS SEGURIDADDeja un comentario

Cuando hablamos de Wi-fi estamos hablando siempre de redes estándar de 2.4GHz ya que es la que más se utilizan hoy en día, pero también hay un conjunto de redes que funcionan a un espectro más alto, a5GHz.

Está claro que para detectar estas redes necesitaremos un dispositivo que trabaje a esa frecuencia así que ningún móvil, Tablet etc… podrá ni siquiera saber de la existencia de esta red. Por eso mismo estas redes tienen una seguridad mucho más grande que las otras ya que permanecen invisibles a las herramientas de hackeo más comunes. WIFI 2.4 GHZ VS 5 GHZ Las redes de 5GHz no son nuevas, llevan por aquí muchos años usando el estándar 802.11a pero estas no son tan populares como las 2.4GHz(802.11b/g) debido sobre todo a los costes más elevados de la infraestructura que funciona a 5GHz. Esto ha hecho de las redes 2.4GHz la primera elección de los usuarios, por lo que se ha convertido en la frecuencia mejor establecida. El estándar 802.11n soporta ambos clientes, tanto 2.4GHz como 5GHz. Para conseguir el mejor rendimiento del 802.11n, los 5GHz deberían ser tenidos en cuenta. Los puntos de acceso y adaptadores de red con banda Dual (5GHz y 2.4GHz) ya están disponibles, y cada vez más portátiles gozan de esta característica, con lo que cambiar de una a otra red será más fácil conforme pase el tiempo. La ausencia de receptores de wi-fi a 5GHz las hace más seguras debido a que todo el mundo intentará hackear redes a 2.4GHz. LIMITACIONES DE 2.4GHZ Durante muchos años las redes inalámbricas se han creado utilizando la frecuencia 2.4GHz. Conforme el número de estas redes y usuarios que las usan ha ido creciendo, las limitaciones de la 2.4GHz han empezado a aparecer. En áreas con densidad de población elevada, con cada vez más antenas wifi,

los conflictos e interferencias entre ellas empiezan a ser unproblema.

Otro problema con las redes 2.4GHz es que la frecuencia también es usada por los teléfonos móviles y los microondas, lo que puede causar interferencias. Todo este tráfico y señales que interfieren reducen la velocidad de la red inalámbrica. En lugares como la MWC hecha en Barcelona la masificación de wi-fis fue tan grande que era imposible navegar o conectar a las redes wi-fi.REDES 5GHZ

Las redes de 5GHz de frecuencia pueden ser un alivio para la saturación de la 2.4GHz.Tienen una señal más limpia y más canales que pueden ser combinados para mayor velocidad. Actualmente las WiFi 5GHz tienen menos tráfico, con lo que pueden manejar mayores velocidades, lo que las está haciendo ganar popularidad. Las 5 GHz operan en un espectro mucho más amplio, con canales no compartidos con ninguna otra red. Cada canal tiene 20MHz de ancho de banda, lo que garantiza mejor velocidad si comparamos con las WiFi 2.4GHz(la banda completa sólo tiene 80MHz de ancho). DESVENTAJAS DE LA FRECUENCIA 5GHZ Pasarse a la frecuencia 5 GHz tiene algunas desventajas. Una es que cuanto más alta es la frecuencia de una señal wifi, menor es el rango. Las redes de 2.4 GHz cubren un rango mayor que las 5GHz. Las redes de 5 GHz no traspasan objetos sólidos tan bien como las 2.4GHz. Esto puede limitar el rendimiento de estas redes en el interior de casas, donde la señal tenga que atravesar varias paredes. El coste es otro factor a tener en cuenta. La popularidad de la 2.4GHz se ha traducido en mayor oferta, y precios más bajos. Ahora te agradecería que lo compartas con los botones de aquí abajo,saludos.

Share the knowledge!*

_ _ TWEET

*

_ _ SHARE

*

_ _ PIN

*

_ _ MAIL

*

_ _ SHARE

Esta entrada fue publicada en Uncategorizedel marzo 11, 2015

por

hack77 .

AUDITORIA WIFI CON BEINIDeja un comentario

Sumamos una suite más a las conocidas, esta suite está basada en tinycore Linux por lo que es bastante ligera y al igual que las demás trae herramientas de auditoria wi-fi, la ventaja de la herramienta principal de este sistema (Feedingbottle) es que tiene una interfaz visual , no funciona por líneas de comandos como otras.Requisitos

* Disco de Beini 1.2.1, Beini 1.2.2, Beini 1.2.3 (Cualquier versión), si no lo tienes puedes descárgalo desde aquí.* Ordenador

* Tarjeta compatible con modo monitor. La lista de compatibilidades. Comenzamos como con los otros métodos, arrancando el live CD debeini.

Vemos una interfaz sencilla, en la parte de abajo están los iconos de utilidades, buscaremos el icono con forma de biberón llamado feedingbottle y lo abrimos, esta aplicación es la principal para la recuperación de contraseña de wi-fis en esta suite. Aparece un mensaje confirmando usarlo, daremos clic en YES. Lo primero que nos pide es seleccionar nuestra tarjeta de red, si la lista está vacía significa que ninguna de nuestras tarjetas es compatible o, que no están conectadas correctamente , una vez seleccionada le damos a NEXT y continuamos con el proceso. Una vez hecho esto aparecerá esta pantalla donde podemos filtrar las redes por seguridad y canal, lo dejaremos tal cual y le damos al botón scan, esto comenzará a escanear las redes de la zona en busca de wi-fis viables que esten al alcance. Al terminar el escaneo, en el cuadro de APsInformation se mostraran las redes; si seleccionamos 1 de ellas en el cuadro de ClientsInformation muestra los clientes y paquetes que trabajan en ese instante con la señal. Escoger la que tenga más intensidad de señal y 1 cliente o más, esto hará más fácil la búsqueda de la clave ydarle clic en NEXT.

En el siguiente cuadro, dejarlo tal como está en la imagen, hacer clic en AdvancedMode. Estando dentro, darle clic en CAPTURE para capturar datos (Beacons y #Data) que es la ventana de abajo llamada “Airodump –ng” Enseguida darle clic en FAKE AUTH(ByForce) y nos saldrá un cuadro que asocia al programa con la dirección MAC del Router/Modem que queremos sacar la clave. Darle clic en ACCESS TO INFORMATION y darle clicenseguida a START.

Ya conectado el FakeAuthentication, nos deberá mostrar en el cuadro Airodump –ng la red abierta, en ingles Open = OPN mostrada en Authentication = AUTH como en el cuadro rojo. Quiere decir que ya estamos conectados al modem aunque sin señal de internet. Ahora hemos de inyectar las peticiones (Beacons) las cuales generan datos (#DATA). Para eso hacer seleccionar el cuadro blanco AUTO RUN y todos los botones aparecerán Morados. Darle clic enseguida al botón INTERACTIVE 0841(-2) para inyectar más tráfico de datos y hacer crecer el número de #DATA. Se darán cuenta que los datos se incrementan en velocidad rápida y constante y pasan de cientos a miles. De 25000 a 30000 datos (#DATA) es suficiente para sacar la contraseña, esperar un par de minutos a que lleguen a esos datos. Llegando de 25000 a 30000 datos, darle clic al botón START CRACK y esperar a que el programa saque la contraseña. En cuestión de segundos Beini nos ha dado la contraseña WEP de 10caracteres 🙂

Ahora compartelo en las redes sociales con los botones que tienesaquí abajo.

Muchas gracias

Share the knowledge!*

_ _ TWEET

*

_ _ SHARE

*

_ _ PIN

*

_ _ MAIL

*

_ _ SHARE

Esta entrada fue publicada en Uncategorizedel marzo 3, 2015

por hack77

.

HACKEAR CAMARAS WEB

Deja un comentario

COMO ACCEDER A LAS CÁMARAS IP Si tenemos un intruso en nuestra red wi-fi , no solo tiene acceso a internet sino que también, puede acceder a nuestra información privada compartida o incluso vernos mediante nuestro sistema decámaras IP.

Lo primero que debemos hacer para evitar que nos invadan de esta manera es evitar que nos roben el wi-fi , aquí os dejo el link que habla de la seguridad wifi, pero si aun así

queremos estar más seguro tendremos que configurar nuestra cámaraIP.

Mucha más gente de la que creemos tiene en casa sistemas de �vigilancia´´ por cámaras IP que puede visualizar desde el móvil u otros PC , pero igual que ellos pueden, otras personas pueden acceder a ellas si no vamos con cuidado. La manera más sencilla de evitar esto es cambiando todas las contraseñas por defecto de nuestra cámara IP y así evitar que entren en nuestra cámara. �CÓMO ENTRAN EN TU CÁMARA IP DE MANERA LOCAL? Pongamos que tenemos una cámara IP Estándar, de usuario Admin y contraseña Admin , la única ventaja que le llevamos al intruso es que nosotros sabemos la dirección ip de la cámara y el no, pero esta ventaja se acaba en 2 clicks. Debido a que todas las cámaras utilizan puertos similares en esta web podemos escanear las posibles cámaras conectadas a la red local. En esta red hemos encontrado 2 posibles cámaras, para acceder a ellas tan solo tenemos que entrar en el link que nos dice , esta es la dirección ip local de la cámara (A veces es aconsejable utilizar internet explorer) , una vez dentro nos pedirá contraseña y usuario ,si ha dejado la de defecto nos fijaremos en la marca de la cámara y buscaremos por internet sus contraseñas de referencia. Una vez dentro el hacker puede hacer todo lo que quiera con la cámara incluso cambiar la contraseña para negarte el acceso a ti. Aquí una pequeña lista de las contraseñas de referencia de las marcas más utilizadas para que os hagáis una idea de lo vulnerables que son por defecto. WEBSERVICE VEO OBSERVER DVR/DVS V2.2 MOBOTIX Default user: ADMIN Default user: ADMIN Default user: ADMIN Default user: ADMIN Default pass: ADMIN Default pass: PASSWORD Default pass: 12345 Defaultpass: MEINSM

Espero que os haya resultado interesante, nos vemos pronto, y recuerda compartirlo con los botones que tienes aquí debajo. Share the knowledge!*

_ _ TWEET

*

_ _ SHARE

*

_ _ PIN

*

_ _ MAIL

*

_ _ SHARE

Esta entrada fue publicada en Uncategorizedel febrero 12, 2015

por hack77

.

NAVEGACIÓN DE ENTRADAS ← Entradas más antiguasBUSCADOR

Buscar:

AVISO IMPORTANTE

Este blog es educativo, no es legal hacer pruebas de intrusión en ordenadores o sistemas ajenos sin la autorización por escrito de la empresa donde se vaya a realizar la auditoria o prueba de pentesting. El uso que hagas con esta información es tu problema. Haz HackingÉtico!

ULTIMOS POST

* Ataques DDOS y DOS * Como inutilizar una red wi-fi * Wifi 5GHz, más potencia y más seguridad * Auditoria wifi con Beini * Hackear camaras web * Hackear redes wi-fi en Windows en 5 pasos * Los peligros de las Wi-fis gratuitas * Como Hackear wi-fis de pago * Hackeando wifi desde una raspberry PI * Tipos de ataque para hackear WifiARCHIVOS

* abril 2015

* marzo 2015

* febrero 2015

* enero 2015

* noviembre 2014

* octubre 2014

* septiembre 2014

Creado con WordPress Utilizamos cookies propios y de terceros para mejorar nuestros servicios y experiencia de usuario. Si continua navegando, consideramos que acepta su uso.Accepto más información Necesarias Siempre activadoNo necesarias

No necesarias

Details

Copyright © 2024 ArchiveBay.com. All rights reserved. Terms of Use | Privacy Policy | DMCA | 2021 | Feedback | Advertising | RSS 2.0