Are you over 18 and want to see adult content?

More Annotations

A complete backup of www.mixanitouxronou.gr/quot-mazi-me-ton-kompi-mpraiant-pethane-kai-ena-kommati-toy-eaytoy-moy-quot-me-dakry

Are you over 18 and want to see adult content?

A complete backup of www.aksam.com.tr/guncel/iste-son-dakika-deprem-haberleri-malatyada-49-buyuklugunde-deprem-elazigda-da-hisse

Are you over 18 and want to see adult content?

A complete backup of www.gossip-tv.gr/showbiz/story/626047/kostas-voytsas-ragizei-kardies-i-martha-karagianni-sto-kalo-kostaki-t

Are you over 18 and want to see adult content?

A complete backup of sport.se.pl/pilka-nozna/ekstraklasa/legia-pobije-transferowy-rekord-ekstraklasy-bartosz-slisz-w-czwartek-na

Are you over 18 and want to see adult content?

A complete backup of utro.ru/showbiz/2020/02/28/1436916.shtml

Are you over 18 and want to see adult content?

Favourite Annotations

NotГӯcias do Gama - Portal de NotГӯcias Gama CidadГЈo - PГЎgina inicial

Are you over 18 and want to see adult content?

Official Site for the Community Currency Otaku Coin

Are you over 18 and want to see adult content?

Bursalagu - Download Lagu Terbaru, Gudang Lagu Mp3 Gratis

Are you over 18 and want to see adult content?

Unsolved Mysteries

Are you over 18 and want to see adult content?

ЩҒШұЩҲШҙЪҜШ§ЩҮ Ш§ЫҢЩҶШӘШұЩҶШӘЫҢ ШҜЫҢШӘШ§ ШұШ§ЫҢШ§ЩҶЩҮ

Are you over 18 and want to see adult content?

Text

еЁҒиғҒ

CVEиҷҪ然з”ҹзҡ„дјҹеӨ§дҪҶе·ІиҗҪеҗҺеӨӘеӨҡ еҺҹеӣ з«ҹ然жҳҜвҖҰвҖҰ зӣ®еүҚcveзі»з»ҹйҒӯйҒҮдәҶ瓶йўҲе’ҢиҰҶзӣ–йқўз©әзҷҪпјҢж•°еҚғжјҸжҙһжңӘеҲҶй…Қcveзј–еҸ·гҖӮеҗҢж—¶еӣ дёәзјәд№Ҹе…ій”®з»ҶиҠӮпјҢдё”жңӘеҢ…еҗ«жңүжүҖеё®еҠ©зҡ„еҸӮиҖғиө„ж–ҷпјҢжңүдәӣcveжҸҸиҝ°еҜ№ж¶Ҳиҙ№иҖ…еҹәжң¬жІЎз”ЁгҖӮиҷҪ然иҝҮеҺ»mitreеӨ§жқғеңЁжҸЎпјҢдёҚж„ҝеј•е…Ҙж–°зҡ„cnaпјҢдҪҶеҰӮд»Ҡе·Із»ҸејҖе§ӢдәҶиҒ”еҗҲжЁЎе®үе…Ёзүӣ UEBAзҡ„йў„жңҹпјҢзү№жҖ§е’ҢжңҖдҪіе®һи·ө UEBAзҡ„йў„жңҹпјҢзү№жҖ§е’ҢжңҖдҪіе®һи·ө. дҪңиҖ…пјҡ nana жҳҹжңҹдёҖ,дә”жңҲ 30, 2016 1.

дҪңдёәдёҖз§Қй«ҳзә§зҪ‘з»ңеЁҒиғҒжЈҖжөӢжүӢж®өпјҢз”ЁжҲ·дёҺе®һдҪ“иЎҢдёәеҲҶжһҗ (UEBA)жңҖиҝ‘йЈҺеӨҙжӯЈеҠІгҖӮ. UEBAи§ЈеҶіж–№жЎҲеҲ©з”ЁжңәеҷЁеӯҰд№ жқҘдҪҝеЁҒиғҒжө®еҮәж°ҙйқўпјҢеҫҲеӨҡжЎҲдҫӢдёӯиҝңеҝ«дәҺдј з»ҹзҡ„е®үе…ЁдҝЎжҒҜе’ҢдәӢ件管зҗҶ (SIEM)зі»з»ҹжҲ–е…¶д»–и§ЈеҶіж–№жЎҲ дёҖж–ҮжҙһжӮүDASTгҖҒSASTгҖҒIAST вҖ”вҖ”WEBеә”з”Ёе®үе…ЁжөӢиҜ• вҖҰTRANSLATE THIS PAGESEE MORE ON AQNIU.COM дёҚиҰҒ继з»ӯе°Ҷ CVSS еҫ—еҲҶеҪ“еҒҡйЈҺйҷ©иҜ„еҲҶ CVSS дёҚжҳҜпјҢд№ҹдёҚеә”иҜҘиў«з”ЁжқҘеҪ“дҪңйЈҺйҷ©иҜ„еҲҶгҖӮ. иҝҮеҺ» 20 е№ҙжқҘпјҢеҫҲеӨҡиҒӘжҳҺзҡ„дәәж”№иҝӣдәҶ CVSS иҜ„еҲҶпјҢдҪҝе…¶дҪңдёәдёҖдёӘдёҘйҮҚжҖ§жҢҮж ҮжӣҙеҠ еҮҶзЎ®е’Ңжңүз”ЁпјҢдҪҶ他们дёҖзӣҙеңЁеҜ»жүҫйҖҡиҝҮйҮҸеҢ–зҺҜеўғеӣ зҙ е’Ңиҝһй”ҒеҪұе“ҚпјҢе°Ҷе…¶зәіе…ҘйЈҺйҷ©иҜ„еҲҶдёӯзҡ„ж–№жі•гҖӮ. д»ҠеӨ©пјҢCVSS еҫ—еҲҶ并дёҚиғҪиў«еҪ“еҒҡйЈҺйҷ©иҜ„еҲҶвҖ”вҖ”е®ғ EDRж—¶д»ЈжӯЈеңЁеҲ°жқҘ 并е°ҶеҪўжҲҗ3зұ»з»ҶеҲҶ йӮЈеҖ’жңӘеҝ…пјҢеҸӘиғҪиҜҙпјҢжңүиҝҷдёӘеҸҜиғҪжҖ§еҗ§гҖӮ. еӨ§еӨҡж•°дјҒдёҡжғіиҰҒEDRеҠҹиғҪзЎ®е®һдёҚеҒҮпјҢдҪҶеӨ§йғЁеҲҶдјҒдёҡдҫқ然зјәд№ҸйғЁзҪІжҲҗзҶҹEDRдә§е“ҒжүҖйңҖзҡ„дәәжүҚе’Ңиө„жәҗд№ҹжҳҜзңҹзҡ„гҖӮ.дёүзұ»EDRдә§е“Ғ.

еҹәдәҺжӯӨеёӮеңәзҺ°зҠ¶пјҢEDRеҸҜиғҪдјҡиҝҺжқҘеёӮеңәз»ҶеҲҶпјҢжңҖз»ҲеҪ’дёәеҰӮдёӢ3зұ»пјҡ. 1. дјҒдёҡзә§EDR. жӯӨзұ»дә§е“Ғ收йӣҶгҖҒеӨ„зҗҶ并еҲҶжһҗ жҙӣе…ӢеёҢеҫ·В·й©¬дёҒе®ҡд№үзҡ„вҖңжқҖдјӨй“ҫвҖқ еҜ№дҝЎжҒҜе®ү全专家жқҘиҜҙпјҢз”Ёжҙӣе…ӢеёҢеҫ·-马дёҒе…¬еҸёзҡ„ зҪ‘з»ңжқҖдјӨй“ҫ пјҲKill ChainпјҢд№ҹз§°зҪ‘з»ңж”»еҮ»з”ҹе‘Ҫе‘ЁжңҹпјүжқҘиҜҶеҲ«е’ҢйҳІжӯўе…Ҙдҫөзҡ„ж–№жі•еҸҜиғҪ并дёҚйҷҢз”ҹгҖӮ然иҖҢпјҢ

ж”»еҮ»иҖ…е§Ӣз»ҲеңЁж”№иҝӣж”»еҮ»жүӢж®өпјҢиҝҷеҸҜиғҪиҰҒжұӮдјҒдёҡйҮҚж–°е®Ўи§ҶзҪ‘з»ңжқҖдјӨй“ҫгҖӮ жң¬ж–Үе°ҶеӣһйЎҫжқҖдјӨй“ҫжЁЎеһӢеҜ№зҪ‘з»ңе®үе…Ёзҡ„ж„Ҹд№үпјҢд»ҘеҸҠжҖҺж ·еңЁд»ҠеӨ©зҡ„еЁҒиғҒзҺҜеўғдёӯдҪҝз”Ёе®ғгҖӮ еҹәдәҺвҖңдёҖдёӘдёӯеҝғдёүйҮҚйҳІжҠӨвҖқпјҢеұұзҹізҪ‘科иҗҪең°зӯүдҝқ2.0и§ЈеҶі вҖҰTRANSLATE THIS PAGE еҹәдәҺвҖңдёҖдёӘдёӯеҝғдёүйҮҚйҳІжҠӨвҖқпјҢеұұзҹізҪ‘科дёәз”ЁжҲ·е®ҡеҲ¶иҗҪең°зӯүдҝқ2.0и§ЈеҶіж–№жЎҲпјҢеңЁжҸҗдҫӣе…Ёж–№дҪҚз«ӢдҪ“йҳІжҠӨзҡ„еҗҢж—¶пјҢжӣҙдёәз”ЁжҲ·жҸҗдҫӣй«ҳж•ҲгҖҒзЁіе®ҡзҡ„иҝҗз»ҙз®ЎзҗҶгҖҒеә”жҖҘе“Қеә”жңҚеҠЎгҖӮ. з”іжҳҺпјҡжң¬ж–Үзі»еҺӮе•ҶжҠ•зЁҝ收еҪ•пјҢжүҖж¶үи§ӮзӮ№дёҚд»ЈиЎЁе®үе…Ёзүӣз«ӢеңәпјҒ. еұұзҹізҪ‘科жҳҜдёӯеӣҪзҪ‘з»ңе®үе…ЁиЎҢдёҡзҡ„жҠҖжңҜеҲӣж–° йҳІйҖҶеҗ‘жҠҖжңҜз®ҖеҸІпјҡд»Һд»Јз Ғж··ж·ҶеҲ°иҷҡжӢҹжңәдҝқжҠӨжҠҖжңҜ д»Һжҹҗз§ҚзЁӢеәҰдёҠжқҘзңӢпјҢAndroidеә”з”ЁйҳІйҖҶеҗ‘жҠҖжңҜжј”еҢ–еҸІеҹәжң¬зӯүдәҺ移еҠЁеә”з”Ёе®үе…ЁиҝӣеҢ–еҸІгҖӮе®үе…Ёзҡ„ж”»дёҺйҳІжҳҜеҠЁжҖҒиһәж—ӢејҸеҸ‘еұ•иҝҮзЁӢпјҢејҖеҸ‘иҖ…йңҖиҰҒдёҚж–ӯжҸҗй«ҳиҮӘе·ұе®үе…Ёж„ҸиҜҶе’Ңе®үе…ЁжҠҖиғҪпјҢжүҚиғҪжӣҙеҘҪеә”еҜ№еҗ„з§ҚеұӮеҮәдёҚз©·е®үе…Ёй—®йўҳгҖӮе®ү еҰӮдҪ•дҝқйҡңвҖңйҡҗи—ҸжҡҙйңІйқўвҖқдёҚиў«еҒ·иўӯпјҹ жҖҺж ·дҝқйҡңиҝҷдәӣйҡҗи—ҸжҡҙйңІйқўдёҚиў«еҒ·иўӯпјҹ. еңЁдјҒдёҡITиө„дә§дёӯзҡ„йҡҗи—ҸжҡҙйңІйқўиў«жңүеҝғд№ӢдәәжүҫеҲ°е№¶еҲ©з”Ёд№ӢеүҚпјҢдҪңдёәе®үе…ЁиҝҗиҗҘдәәе‘ҳпјҢеҰӮдҪ•дҝқйҡңиҝҷдәӣйҡҗи—ҸжҡҙйңІйқўзҡ„е®үе…Ёпјҹ. е®һж—¶жЈҖжөӢгҖҒеҸҠж—¶еӨ„зҗҶжҳҜе…ій”®гҖӮ. дјҒдёҡйңҖиҰҒеҒҡеҲ°е®һж—¶жӣҙж–°жјҸжҙһжЈҖжөӢ规еҲҷпјҢй’ҲеҜ№жңҖж–°е®үе…ЁжјҸжҙһжҸҗдҫӣеә”жҖҘе“Қеә”иғҪеҠӣ е®үе…Ёзүӣ - AQNIU.COMTRANSLATE THIS PAGEдјҡе‘ҳдё“еҢәзүӣиҒҳи¶ҠзӢұжЁЎжӢҹе·Ҙе…·дёҖе‘Ёе®үе…ЁеӨҙжқЎйҹіз®ұеҸҜеҸҳжҲҗеЈ°жіўзҪ‘з»ңжӯҰеҷЁ еҪ“еүҚAPIзҡ„е®үе…ЁзҠ¶жҖҒдёҺз»„з»Үзҡ„йңҖиҰҒеӯҳеңЁеҫҲеӨ§е·®и·қпјҢз»„з»Үз»ҸеёёеҸ—еӣ°дәҺйҡҫд»ҘзҗҶи§Јзҡ„ж”»еҮ»йқўпјҢзјәд№ҸжӯЈзЎ®зҡ„зӯ–з•ҘжқҘжһ„е»әйҳІеҫЎпјҢжң¬ж–Үзҡ„зӣ®зҡ„еҚіжҳҜи®Ёи®әеҪ“д»ҠAPIз”ҹжҖҒзі»з»ҹйқўдёҙзҡ„дёҚеҗҢжҢ‘жҲҳе’ҢеЁҒиғҒпјҢ并жҸҗдҫӣдҝқжҠӨAPIзҡ„жңҖдҪіе®һи·өгҖӮ. дҪңиҖ…пјҡ aqniu жҳҹжңҹдёү, дә”жңҲ 12, 2021 3,425. ж Үзӯҫпјҡ APIе®үе…Ё,еЁҒиғҒ

CVEиҷҪ然з”ҹзҡ„дјҹеӨ§дҪҶе·ІиҗҪеҗҺеӨӘеӨҡ еҺҹеӣ з«ҹ然жҳҜвҖҰвҖҰ зӣ®еүҚcveзі»з»ҹйҒӯйҒҮдәҶ瓶йўҲе’ҢиҰҶзӣ–йқўз©әзҷҪпјҢж•°еҚғжјҸжҙһжңӘеҲҶй…Қcveзј–еҸ·гҖӮеҗҢж—¶еӣ дёәзјәд№Ҹе…ій”®з»ҶиҠӮпјҢдё”жңӘеҢ…еҗ«жңүжүҖеё®еҠ©зҡ„еҸӮиҖғиө„ж–ҷпјҢжңүдәӣcveжҸҸиҝ°еҜ№ж¶Ҳиҙ№иҖ…еҹәжң¬жІЎз”ЁгҖӮиҷҪ然иҝҮеҺ»mitreеӨ§жқғеңЁжҸЎпјҢдёҚж„ҝеј•е…Ҙж–°зҡ„cnaпјҢдҪҶеҰӮд»Ҡе·Із»ҸејҖе§ӢдәҶиҒ”еҗҲжЁЎе®үе…Ёзүӣ UEBAзҡ„йў„жңҹпјҢзү№жҖ§е’ҢжңҖдҪіе®һи·ө UEBAзҡ„йў„жңҹпјҢзү№жҖ§е’ҢжңҖдҪіе®һи·ө. дҪңиҖ…пјҡ nana жҳҹжңҹдёҖ,дә”жңҲ 30, 2016 1.

дҪңдёәдёҖз§Қй«ҳзә§зҪ‘з»ңеЁҒиғҒжЈҖжөӢжүӢж®өпјҢз”ЁжҲ·дёҺе®һдҪ“иЎҢдёәеҲҶжһҗ (UEBA)жңҖиҝ‘йЈҺеӨҙжӯЈеҠІгҖӮ. UEBAи§ЈеҶіж–№жЎҲеҲ©з”ЁжңәеҷЁеӯҰд№ жқҘдҪҝеЁҒиғҒжө®еҮәж°ҙйқўпјҢеҫҲеӨҡжЎҲдҫӢдёӯиҝңеҝ«дәҺдј з»ҹзҡ„е®үе…ЁдҝЎжҒҜе’ҢдәӢ件管зҗҶ (SIEM)зі»з»ҹжҲ–е…¶д»–и§ЈеҶіж–№жЎҲ дёҖж–ҮжҙһжӮүDASTгҖҒSASTгҖҒIAST вҖ”вҖ”WEBеә”з”Ёе®үе…ЁжөӢиҜ• вҖҰTRANSLATE THIS PAGESEE MORE ON AQNIU.COM дёҚиҰҒ继з»ӯе°Ҷ CVSS еҫ—еҲҶеҪ“еҒҡйЈҺйҷ©иҜ„еҲҶ CVSS дёҚжҳҜпјҢд№ҹдёҚеә”иҜҘиў«з”ЁжқҘеҪ“дҪңйЈҺйҷ©иҜ„еҲҶгҖӮ. иҝҮеҺ» 20 е№ҙжқҘпјҢеҫҲеӨҡиҒӘжҳҺзҡ„дәәж”№иҝӣдәҶ CVSS иҜ„еҲҶпјҢдҪҝе…¶дҪңдёәдёҖдёӘдёҘйҮҚжҖ§жҢҮж ҮжӣҙеҠ еҮҶзЎ®е’Ңжңүз”ЁпјҢдҪҶ他们дёҖзӣҙеңЁеҜ»жүҫйҖҡиҝҮйҮҸеҢ–зҺҜеўғеӣ зҙ е’Ңиҝһй”ҒеҪұе“ҚпјҢе°Ҷе…¶зәіе…ҘйЈҺйҷ©иҜ„еҲҶдёӯзҡ„ж–№жі•гҖӮ. д»ҠеӨ©пјҢCVSS еҫ—еҲҶ并дёҚиғҪиў«еҪ“еҒҡйЈҺйҷ©иҜ„еҲҶвҖ”вҖ”е®ғ EDRж—¶д»ЈжӯЈеңЁеҲ°жқҘ 并е°ҶеҪўжҲҗ3зұ»з»ҶеҲҶ йӮЈеҖ’жңӘеҝ…пјҢеҸӘиғҪиҜҙпјҢжңүиҝҷдёӘеҸҜиғҪжҖ§еҗ§гҖӮ. еӨ§еӨҡж•°дјҒдёҡжғіиҰҒEDRеҠҹиғҪзЎ®е®һдёҚеҒҮпјҢдҪҶеӨ§йғЁеҲҶдјҒдёҡдҫқ然зјәд№ҸйғЁзҪІжҲҗзҶҹEDRдә§е“ҒжүҖйңҖзҡ„дәәжүҚе’Ңиө„жәҗд№ҹжҳҜзңҹзҡ„гҖӮ.дёүзұ»EDRдә§е“Ғ.

еҹәдәҺжӯӨеёӮеңәзҺ°зҠ¶пјҢEDRеҸҜиғҪдјҡиҝҺжқҘеёӮеңәз»ҶеҲҶпјҢжңҖз»ҲеҪ’дёәеҰӮдёӢ3зұ»пјҡ. 1. дјҒдёҡзә§EDR. жӯӨзұ»дә§е“Ғ收йӣҶгҖҒеӨ„зҗҶ并еҲҶжһҗ жҙӣе…ӢеёҢеҫ·В·й©¬дёҒе®ҡд№үзҡ„вҖңжқҖдјӨй“ҫвҖқ еҜ№дҝЎжҒҜе®ү全专家жқҘиҜҙпјҢз”Ёжҙӣе…ӢеёҢеҫ·-马дёҒе…¬еҸёзҡ„ зҪ‘з»ңжқҖдјӨй“ҫ пјҲKill ChainпјҢд№ҹз§°зҪ‘з»ңж”»еҮ»з”ҹе‘Ҫе‘ЁжңҹпјүжқҘиҜҶеҲ«е’ҢйҳІжӯўе…Ҙдҫөзҡ„ж–№жі•еҸҜиғҪ并дёҚйҷҢз”ҹгҖӮ然иҖҢпјҢ

ж”»еҮ»иҖ…е§Ӣз»ҲеңЁж”№иҝӣж”»еҮ»жүӢж®өпјҢиҝҷеҸҜиғҪиҰҒжұӮдјҒдёҡйҮҚж–°е®Ўи§ҶзҪ‘з»ңжқҖдјӨй“ҫгҖӮ жң¬ж–Үе°ҶеӣһйЎҫжқҖдјӨй“ҫжЁЎеһӢеҜ№зҪ‘з»ңе®үе…Ёзҡ„ж„Ҹд№үпјҢд»ҘеҸҠжҖҺж ·еңЁд»ҠеӨ©зҡ„еЁҒиғҒзҺҜеўғдёӯдҪҝз”Ёе®ғгҖӮ еҹәдәҺвҖңдёҖдёӘдёӯеҝғдёүйҮҚйҳІжҠӨвҖқпјҢеұұзҹізҪ‘科иҗҪең°зӯүдҝқ2.0и§ЈеҶі вҖҰTRANSLATE THIS PAGE еҹәдәҺвҖңдёҖдёӘдёӯеҝғдёүйҮҚйҳІжҠӨвҖқпјҢеұұзҹізҪ‘科дёәз”ЁжҲ·е®ҡеҲ¶иҗҪең°зӯүдҝқ2.0и§ЈеҶіж–№жЎҲпјҢеңЁжҸҗдҫӣе…Ёж–№дҪҚз«ӢдҪ“йҳІжҠӨзҡ„еҗҢж—¶пјҢжӣҙдёәз”ЁжҲ·жҸҗдҫӣй«ҳж•ҲгҖҒзЁіе®ҡзҡ„иҝҗз»ҙз®ЎзҗҶгҖҒеә”жҖҘе“Қеә”жңҚеҠЎгҖӮ. з”іжҳҺпјҡжң¬ж–Үзі»еҺӮе•ҶжҠ•зЁҝ收еҪ•пјҢжүҖж¶үи§ӮзӮ№дёҚд»ЈиЎЁе®үе…Ёзүӣз«ӢеңәпјҒ. еұұзҹізҪ‘科жҳҜдёӯеӣҪзҪ‘з»ңе®үе…ЁиЎҢдёҡзҡ„жҠҖжңҜеҲӣж–° йҳІйҖҶеҗ‘жҠҖжңҜз®ҖеҸІпјҡд»Һд»Јз Ғж··ж·ҶеҲ°иҷҡжӢҹжңәдҝқжҠӨжҠҖжңҜ д»Һжҹҗз§ҚзЁӢеәҰдёҠжқҘзңӢпјҢAndroidеә”з”ЁйҳІйҖҶеҗ‘жҠҖжңҜжј”еҢ–еҸІеҹәжң¬зӯүдәҺ移еҠЁеә”з”Ёе®үе…ЁиҝӣеҢ–еҸІгҖӮе®үе…Ёзҡ„ж”»дёҺйҳІжҳҜеҠЁжҖҒиһәж—ӢејҸеҸ‘еұ•иҝҮзЁӢпјҢејҖеҸ‘иҖ…йңҖиҰҒдёҚж–ӯжҸҗй«ҳиҮӘе·ұе®үе…Ёж„ҸиҜҶе’Ңе®үе…ЁжҠҖиғҪпјҢжүҚиғҪжӣҙеҘҪеә”еҜ№еҗ„з§ҚеұӮеҮәдёҚз©·е®үе…Ёй—®йўҳгҖӮе®ү еҰӮдҪ•дҝқйҡңвҖңйҡҗи—ҸжҡҙйңІйқўвҖқдёҚиў«еҒ·иўӯпјҹ жҖҺж ·дҝқйҡңиҝҷдәӣйҡҗи—ҸжҡҙйңІйқўдёҚиў«еҒ·иўӯпјҹ. еңЁдјҒдёҡITиө„дә§дёӯзҡ„йҡҗи—ҸжҡҙйңІйқўиў«жңүеҝғд№ӢдәәжүҫеҲ°е№¶еҲ©з”Ёд№ӢеүҚпјҢдҪңдёәе®үе…ЁиҝҗиҗҘдәәе‘ҳпјҢеҰӮдҪ•дҝқйҡңиҝҷдәӣйҡҗи—ҸжҡҙйңІйқўзҡ„е®үе…Ёпјҹ. е®һж—¶жЈҖжөӢгҖҒеҸҠж—¶еӨ„зҗҶжҳҜе…ій”®гҖӮ. дјҒдёҡйңҖиҰҒеҒҡеҲ°е®һж—¶жӣҙж–°жјҸжҙһжЈҖжөӢ规еҲҷпјҢй’ҲеҜ№жңҖж–°е®үе…ЁжјҸжҙһжҸҗдҫӣеә”жҖҘе“Қеә”иғҪеҠӣ 2020е№ҙе…ӯеӨ§зү©иҒ”зҪ‘е®үе…Ёи¶ӢеҠҝ2020

е№ҙпјҢйҡҸзқҖиҝҷдәӣжЎҶжһ¶е’Ңж ҮеҮҶзҡ„йҖҗжӯҘйҮҮзәіпјҢзҪ‘з»ңйЈҺйҷ©е°ҶдјҡеҮҸе°ҸгҖӮ. дҪҶжҳҜпјҢе…¬еҸёдјҒдёҡйҮҮзәіе’ҢйӘҢиҜҒиҝҷдәӣжЎҶжһ¶дёҺж ҮеҮҶйңҖиҰҒж¶ҲиҖ—дёҖдәӣиө„жәҗпјҢдјҡеўһеҠ е·ҘдёҡзҪ‘з»ңе®үе…ЁејҖж”ҜдёҺеӨҚжқӮжҖ§гҖӮ. з”ұдәҺж ҮеҮҶе’ҢжЎҶжһ¶зҡ„йҮҮзәізӣёеҜ№дёҚжҲҗзҶҹпјҢе…¬еҸёдјҒдёҡеҸҜиғҪйңҖиҰҒиҜ„дј°еӨҡдёӘжЎҶжһ¶йҮҮзәіжғ…еҶөпјҢз”ұжӯӨпјҢиҝӣдёҖжӯҘи§ӮжҲҗ科жҠҖ

и§ӮжҲҗ科жҠҖ.

и§ӮжҲҗ科жҠҖжҲҗз«ӢдәҺ2018е№ҙ8жңҲпјҢз”ұеӣҪеҶ…дёҖжөҒе®үе…ЁеӣўйҳҹеҲӣе»әпјҢеӣўйҳҹж ёеҝғжҲҗе‘ҳжӢҘжңүеҚҒдҪҷе№ҙзҡ„ж”»йҳІеҜ№жҠ—гҖҒдә§е“Ғз ”еҸ‘гҖҒе®үе…ЁеҲҶжһҗгҖҒдәәе·ҘжҷәиғҪзҡ„е®һжҲҳз»ҸйӘҢгҖӮ. и§ӮжҲҗ科жҠҖеқҡжҢҒвҖңиҮӘдё»з ”еҸ‘гҖҒжҢҒз»ӯеҲӣж–°вҖқпјҢе…¬еҸёе°Ҷдәәе·ҘжҷәиғҪгҖҒж”»йҳІжҠҖжңҜе’ҢеҜҶз ҒжҠҖжңҜзӣёз»“еҗҲпјҢеңЁеӣҪеҶ…йҰ–家жҺЁеҮәй’ҲеҜ№ 31дёӘ硬件/еӣә件жјҸжҙһеЁҒиғҒжҢҮеҚ— зҶ”ж–ӯ (Meltdown) е’Ңе№ҪзҒө (Spectre) жјҸжҙһжӢүе“ҚдәҶжөҒиЎҢ硬件еҸҠеӣә件еҸҜеҲ©з”ЁжјҸжҙһзҡ„иӯҰжҠҘгҖӮжң¬ж–ҮеҚіеҜ№е…¶дёӯд»ЈиЎЁйҮҚеӨ§еЁҒиғҒзҡ„йӮЈдәӣеҒҡдёӘзӣҳзӮ№гҖӮ еҹәдәҺFLINKжһ„е»әе…іиҒ”еҲҶжһҗеј•ж“ҺSABREзҡ„жҢ‘жҲҳе’Ңе®һи·ө 2.дёәд»Җд№ҲиҰҒејҖеҸ‘Sabreпјҹ. йҡҸзқҖзҪ‘з»ңеә”用规模е’ҢеӨҚжқӮеәҰзҡ„дёҚж–ӯжҸҗй«ҳпјҢзҪ‘з»ңдёӯдј иҫ“зҡ„ж•°жҚ®йҮҸжҖҘеү§дёҠеҚҮпјҢзҪ‘з»ңж”»йҳІеҜ№жҠ—ж—Ҙи¶ӢжҝҖзғҲпјҢдјҒдёҡеҶ…йғЁж–°зҡ„е®үе…Ёй—®йўҳејҖе§ӢжҳҫзҺ°пјҢе®һж—¶е…іиҒ”еҲҶжһҗеј•ж“ҺпјҢдҪңдёәNGSOCжЈҖжөӢдҪ“зі»дёӯзҡ„ж ёеҝғ组件пјҢд№ҹйҒҮеҲ°дәҶи¶ҠжқҘи¶ҠеӨҡзҡ„жҢ‘жҲҳпјҡ. (1) жҖ§иғҪдјҳеҢ–й—®йўҳгҖӮ. дё»иҰҒ еӣә件е®үе…Ёзҡ„дёүеӨ§зӣІеҢә з®ҖиҖҢиЁҖд№ӢпјҢи®ёеӨҡдәәпјҲеҢ…жӢ¬еҫҲеӨҡе®ү全专家пјүдёҚзҹҘйҒ“еҪ“еүҚеӯҳеңЁе“Әдәӣеӣә件е®үе…ЁйҡҗжӮЈгҖӮ. д»ҘдёӢпјҢжҲ‘们еҲ—дёҫдәҶжҜҸдёӘдјҒдёҡйғҪеә”иҖғиҷ‘и§ЈеҶізҡ„ дёүдёӘеӣә件е®үе…ЁзӣІзӮ№ пјҢд»ҘжҸҗй«ҳж•ҙдҪ“е®үе…ЁжҖ§пјҡ. 1.еӣә件е®үе…Ёж„ҸиҜҶ. еӣәд»¶ж— еӨ„дёҚеңЁпјҢжҲ‘们жҜҸеӨ©дҪҝз”Ёзҡ„и®ҫеӨҮдёҠеҮ д№ҺйғҪиҝҗиЎҢзқҖеӣә件пјҢе…¶е®үе…ЁжҖ§е·ІжҲҗдёәж•ҙдёӘ EDRж—¶д»ЈжӯЈеңЁеҲ°жқҘ 并е°ҶеҪўжҲҗ3зұ»з»ҶеҲҶ йӮЈеҖ’жңӘеҝ…пјҢеҸӘиғҪиҜҙпјҢжңүиҝҷдёӘеҸҜиғҪжҖ§еҗ§гҖӮ. еӨ§еӨҡж•°дјҒдёҡжғіиҰҒEDRеҠҹиғҪзЎ®е®һдёҚеҒҮпјҢдҪҶеӨ§йғЁеҲҶдјҒдёҡдҫқ然зјәд№ҸйғЁзҪІжҲҗзҶҹEDRдә§е“ҒжүҖйңҖзҡ„дәәжүҚе’Ңиө„жәҗд№ҹжҳҜзңҹзҡ„гҖӮ.дёүзұ»EDRдә§е“Ғ.

еҹәдәҺжӯӨеёӮеңәзҺ°зҠ¶пјҢEDRеҸҜиғҪдјҡиҝҺжқҘеёӮеңәз»ҶеҲҶпјҢжңҖз»ҲеҪ’дёәеҰӮдёӢ3зұ»пјҡ. 1. дјҒдёҡзә§EDR. жӯӨзұ»дә§е“Ғ收йӣҶгҖҒеӨ„зҗҶ并еҲҶжһҗ дҝЎжҒҜе®үе…ЁйўҶеҹҹжңҖй…·иҒҢдёҡTOP20 е®үе…ЁеІ—дҪҚж»Ўж„ҸеәҰж–№йқўпјҢжҲ‘们еҸҜд»ҘеҸӮиҖғдёӢйқўиҝҷдёӘExabeamзҡ„е®үе…ЁиЎҢдёҡеІ—дҪҚж»Ўж„ҸеәҰи°ғжҹҘз»“жһңпјҲи°ғжҹҘж ·жң¬жқҘиҮӘ481дҪҚе®үе…Ёд»ҺдёҡдәәеЈ«пјүгҖӮ. жҗһе®үе…ЁдёҚжҳҜиҜ·е®ўеҗғйҘӯпјҢе®үе…Ёд»Һдёҡдәәе‘ҳеҜ№е®үе…ЁиҒҢдёҡжңҖж»Ўж„ҸпјҲжңҖзңӢйҮҚпјүзҡ„иҰҒзҙ пјҡ. е®үе…ЁеІ—дҪҚзҡ„ж»Ўж„ҸеәҰжҢҮж•°пјҡеҶ°зҒ«дёӨйҮҚеӨ©. жңҖй…·зҡ„зҪ‘з»ңе®үе…ЁеІ—дҪҚTOP20 жјҸжҙһз®ЎзҗҶзҡ„е®ҡд№үдёҺжңҖдҪіе®һи·ө жјҸжҙһз®ЎзҗҶдё»иҰҒз”ұ4дёӘй«ҳзә§иҝҮзЁӢз»„жҲҗпјҡеҸ‘зҺ°гҖҒжҠҘе‘ҠгҖҒдјҳе…ҲеҢ–еҸҠе“Қеә”гҖӮ. ејәжјҸжҙһз®ЎзҗҶжЎҶжһ¶дёӯпјҢжҜҸдёӘиҝҮзЁӢе’ҢеӯҗиҝҮзЁӢйғҪжҳҜзқҖйҮҚж”№е–„е®үе…Ёе’ҢеҮҸе°‘зҪ‘з»ңиө„дә§йЈҺйҷ©зҡ„жҢҒз»ӯе‘Ёжңҹзҡ„дёҖйғЁеҲҶгҖӮ. дәҢгҖҒжјҸжҙһз®ЎзҗҶжңҖдҪіе®һи·ө. д»ҘеҸ‘зҺ°е’ҢеҶҚеҸ‘зҺ°з®ЎзҗҶжјҸжҙһ. еҸ‘зҺ°иҝҮзЁӢжҳҜиҰҒжүҫеҮәзҪ‘з»ңиө„дә§пјҢ并еҠ д»ҘеҲҶзұ»е’Ң з»ҷжјҸжҙһжү“еҲҶ д»Ӣз»ҚдёҖдёӢCVSSдёҺTRIPWIREзҡ„е·®ејӮ Tripwireеҫ—еҲҶжҳҜ3943пјҢд»ЈиЎЁдҪҺйЈҺйҷ©гҖӮ. еӣҫBжҳҜдёҖдёӘOracle WebLogicжјҸжҙһпјҢCVSSv2еҫ—еҲҶдёә5,CVSSv3дёә7.5гҖӮ. иҝҷдёӘеҫ—еҲҶд»ӢдәҺвҖңдёӯзӯүвҖқе’ҢвҖңй«ҳвҖқд№Ӣй—ҙгҖӮ. Tripwireз»ҷиҝҷдёӘжјҸжҙһжү“дәҶ13099еҲҶпјҢеӣ дёәCVE-2017-10271иў«и®°еҪ•дёәдёҖдёӘеҸҜд»ҘиҝңзЁӢиҮӘеҠЁжү§иЎҢзҡ„жјҸжҙһгҖӮ. TripwireеҜ№иҝҷдёӨдёӘжјҸжҙһиҜ„еҲҶзҡ„еҢәеҲ«еңЁдәҺпјҢMicrosoft й»‘е®ўдҫөе…Ҙж°ҙеҺӮжҺ§еҲ¶зі»з»ҹ жӣҙж”№еҮҖж°ҙеҢ–еӯҰзү©еҗ«йҮҸ 60еӨ©зҡ„и§ӮеҜҹе‘ЁжңҹйҮҢпјҢеҲҶеҲ«жңү4иө·зӢ¬з«Ӣзҡ„иҝһжҺҘиў«еҸ‘зҺ°гҖӮ. жҜҸж¬ЎжҺҘе…ҘпјҢеЁҒиғҒжү§иЎҢдәәйғҪдјҡдҝ®ж”№жҺ§еҲ¶зЁӢеәҸзҡ„и®ҫзҪ®пјҢдҝ®ж”№еҸӮж•°еҸҚжҳ еҮә他们жҳҺжҳҫжІЎжңүжөҒйҮҸжҺ§еҲ¶зі»з»ҹе·ҘдҪңжңәеҲ¶зҡ„еҹәжң¬еёёиҜҶгҖӮ. иҮіе°‘дёӨж¬Ўдҝ®ж”№дәӢ件дёӯпјҢ他们ж“Қзәөзі»з»ҹж”№еҸҳдәҶиҝӣе…ҘеҲ°иҮӘжқҘж°ҙдёӯзҡ„еҢ–еӯҰзү©еҗ«йҮҸпјҢйҳ»зўҚдәҶеҮҖж°ҙиҝҮзЁӢ е®үе…Ёзүӣ - AQNIU.COMTRANSLATE THIS PAGEдјҡе‘ҳдё“еҢәзүӣиҒҳи¶ҠзӢұжЁЎжӢҹе·Ҙе…·дёҖе‘Ёе®үе…ЁеӨҙжқЎйҹіз®ұеҸҜеҸҳжҲҗеЈ°жіўзҪ‘з»ңжӯҰеҷЁ еҪ“еүҚAPIзҡ„е®үе…ЁзҠ¶жҖҒдёҺз»„з»Үзҡ„йңҖиҰҒеӯҳеңЁеҫҲеӨ§е·®и·қпјҢз»„з»Үз»ҸеёёеҸ—еӣ°дәҺйҡҫд»ҘзҗҶи§Јзҡ„ж”»еҮ»йқўпјҢзјәд№ҸжӯЈзЎ®зҡ„зӯ–з•ҘжқҘжһ„е»әйҳІеҫЎпјҢжң¬ж–Үзҡ„зӣ®зҡ„еҚіжҳҜи®Ёи®әеҪ“д»ҠAPIз”ҹжҖҒзі»з»ҹйқўдёҙзҡ„дёҚеҗҢжҢ‘жҲҳе’ҢеЁҒиғҒпјҢ并жҸҗдҫӣдҝқжҠӨAPIзҡ„жңҖдҪіе®һи·өгҖӮ. дҪңиҖ…пјҡ aqniu жҳҹжңҹдёү, дә”жңҲ 12, 2021 3,425. ж Үзӯҫпјҡ APIе®үе…Ё,еЁҒиғҒ

йӣ¶дҝЎд»»зҺ°зҠ¶пјҡеҚғйҮҢд№ӢиЎҢпјҢе§ӢдәҺIAM йӣ¶дҝЎд»»жҜ«ж— з–‘й—®жҳҜеҪ“дёӢжңҖдёәзҒ«зҲҶзҡ„дјҒдёҡзҪ‘з»ңе®үе…Ёз»ҶеҲҶеёӮеңәд№ӢдёҖпјҢжҚ®MarketsandMarketsйў„жөӢпјҢйӣ¶дҝЎд»»е®үе…ЁеёӮеңә规模预计е°Ҷд»Һ2019е№ҙзҡ„156дәҝзҫҺе…ғеўһй•ҝеҲ°2024е№ҙзҡ„386дәҝзҫҺе…ғпјҢ2019иҮі2024е№ҙзҡ„еӨҚеҗҲе№ҙеқҮеўһй•ҝзҺҮдёә19.9%пјҲдёӢеӣҫпјүгҖӮ. жҺЁеҠЁйӣ¶дҝЎд»»еёӮеңәзҡ„дё»иҰҒеӣ зҙ еҢ…жӢ¬пјҡ. В· иҷҡеҒҮиӯҰжҠҘж•°йҮҸдёҚж–ӯ UEBAзҡ„йў„жңҹпјҢзү№жҖ§е’ҢжңҖдҪіе®һи·ө UEBAзҡ„йў„жңҹпјҢзү№жҖ§е’ҢжңҖдҪіе®һи·ө. дҪңиҖ…пјҡ nana жҳҹжңҹдёҖ,дә”жңҲ 30, 2016 1.

дҪңдёәдёҖз§Қй«ҳзә§зҪ‘з»ңеЁҒиғҒжЈҖжөӢжүӢж®өпјҢз”ЁжҲ·дёҺе®һдҪ“иЎҢдёәеҲҶжһҗ (UEBA)жңҖиҝ‘йЈҺеӨҙжӯЈеҠІгҖӮ. UEBAи§ЈеҶіж–№жЎҲеҲ©з”ЁжңәеҷЁеӯҰд№ жқҘдҪҝеЁҒиғҒжө®еҮәж°ҙйқўпјҢеҫҲеӨҡжЎҲдҫӢдёӯиҝңеҝ«дәҺдј з»ҹзҡ„е®үе…ЁдҝЎжҒҜе’ҢдәӢ件管зҗҶ (SIEM)зі»з»ҹжҲ–е…¶д»–и§ЈеҶіж–№жЎҲ зҪ‘з»ңж”»йҳІз«һиөӣзҡ„ж–°еҪўејҸпјҚпјҚAWD ж’ҮејҖеҗ„еҸӮиөӣйҳҹдјҚзҡ„иЎЁзҺ°дёҚи°ҲпјҢе®үе…Ёзүӣе…іеҝғзҡ„жҳҜиҝҷз§Қж–°еһӢзҡ„зҪ‘з»ңе®үе…Ёз«һиөӣеҪўејҸгҖӮ. дёҺдј з»ҹдё»жөҒзҡ„зҪ‘з»ңе®үе…Ёз«һиөӣCTFпјҲеӨәж——иөӣпјүзҡ„дәәжңәж”»йҳІдёҚеҗҢпјҢиҝҷз§Қж”»йҳІжҳҜдәәдәәж”»йҳІпјҢиҝҷд№ҹжҳҜеҫ—еҗҚAWDпјҲAttack With DefenceпјҢж”»йҳІе…јеӨҮпјүзҡ„з”ұжқҘгҖӮ. еңЁAWDзҡ„з«һиөӣзҺҜеўғдёӯпјҢжҜҸж”ҜйҳҹдјҚжңүдёҖдёӘе°ҸеһӢзҡ„ еҘҮе®үдҝЎеӨ©ж“ҺпјҡеҸҜйҳІеҸҜжқҖж јж јз—…жҜ’ ж јж јз—…жҜ’пјҲincaseformatпјүд»Ҡж—ҘеҸ‘дҪңпјҢз”өи„‘дёӯжӢӣеҗҺпјҢйҷӨзі»з»ҹCзӣҳд»ҘеӨ–е…¶д»–ж–Ү件全йғЁиў«еҲ йҷӨгҖӮеҘҮе®үдҝЎCERTз ”еҲӨпјҢиҜҘз—…жҜ’дёәеӨҡе№ҙеүҚзҡ„иҖҒз—…жҜ’пјҢдёҚе…·зҪ‘з»ңдј ж’ӯжҖ§пјҢеҘҮе®үдҝЎеӨ©ж“ҺеҸҜж”ҜжҢҒиҜҘз—…жҜ’жҹҘжқҖе’Ңйў„йҳІпјҢе·Іе®үиЈ…еӨ©ж“Һз”ЁжҲ·дёҚеҸ—д»»дҪ•еҪұе“ҚпјҢдёҚе®үе…Ёзүӣ CVEиҷҪ然з”ҹзҡ„дјҹеӨ§дҪҶе·ІиҗҪеҗҺеӨӘеӨҡ еҺҹеӣ з«ҹ然жҳҜвҖҰвҖҰ зӣ®еүҚcveзі»з»ҹйҒӯйҒҮдәҶ瓶йўҲе’ҢиҰҶзӣ–йқўз©әзҷҪпјҢж•°еҚғжјҸжҙһжңӘеҲҶй…Қcveзј–еҸ·гҖӮеҗҢж—¶еӣ дёәзјәд№Ҹе…ій”®з»ҶиҠӮпјҢдё”жңӘеҢ…еҗ«жңүжүҖеё®еҠ©зҡ„еҸӮиҖғиө„ж–ҷпјҢжңүдәӣcveжҸҸиҝ°еҜ№ж¶Ҳиҙ№иҖ…еҹәжң¬жІЎз”ЁгҖӮиҷҪ然иҝҮеҺ»mitreеӨ§жқғеңЁжҸЎпјҢдёҚж„ҝеј•е…Ҙж–°зҡ„cnaпјҢдҪҶеҰӮд»Ҡе·Із»ҸејҖе§ӢдәҶиҒ”еҗҲжЁЎе®үе…Ёзүӣ дёҖж–ҮжҙһжӮүDASTгҖҒSASTгҖҒIAST вҖ”вҖ”WEBеә”з”Ёе®үе…ЁжөӢиҜ• вҖҰTRANSLATE THIS PAGESEE MORE ON AQNIU.COM IOCзңҹзҡ„йҮҚиҰҒеҗ—пјҹз»ҶиҠӮеҶіе®ҡжҲҗиҙҘ IoCзңҹзҡ„йҮҚиҰҒеҗ—пјҹ. з»ҶиҠӮеҶіе®ҡжҲҗиҙҘ. е®үе…ЁиЎҢдёҡе·Із»Ҹд»Һд»…дё“жіЁзү№еҫҒз ҒпјҢиҪ¬еҸҳеҲ°дәҶе°Ҷ IoCпјҲе…ҘдҫөжҢҮж Үпјү д№ҹзәіе…ҘиҝӣжқҘгҖӮ. еӣ дёәеҗ„ж–№йқўзңӢжқҘпјҢIoCйғҪжӣҙеҠ дҫҝжҚ·пјҢд№ҹе…је®№еҗ„з§ҚдёҚеҗҢжЈҖжөӢе№іеҸ°гҖӮ. жҳҜж—¶еҖҷйҮҚи§ҶIoC并жӣҙеҠ жңүж•Ҳең°дҪҝз”Ёе®ғ们дәҶгҖӮ. 然иҖҢпјҢиҝҷдёӘиҪ¬еҸҳиҝҮзЁӢдёӯпјҢIoCйҒӯеҲ°дәҶдёҚе…¬жӯЈзҡ„иҙЈйҡҫ дҝЎжҒҜе®үе…ЁйўҶеҹҹжңҖй…·иҒҢдёҡTOP20 е®үе…ЁеІ—дҪҚж»Ўж„ҸеәҰж–№йқўпјҢжҲ‘们еҸҜд»ҘеҸӮиҖғдёӢйқўиҝҷдёӘExabeamзҡ„е®үе…ЁиЎҢдёҡеІ—дҪҚж»Ўж„ҸеәҰи°ғжҹҘз»“жһңпјҲи°ғжҹҘж ·жң¬жқҘиҮӘ481дҪҚе®үе…Ёд»ҺдёҡдәәеЈ«пјүгҖӮ. жҗһе®үе…ЁдёҚжҳҜиҜ·е®ўеҗғйҘӯпјҢе®үе…Ёд»Һдёҡдәәе‘ҳеҜ№е®үе…ЁиҒҢдёҡжңҖж»Ўж„ҸпјҲжңҖзңӢйҮҚпјүзҡ„иҰҒзҙ пјҡ. е®үе…ЁеІ—дҪҚзҡ„ж»Ўж„ҸеәҰжҢҮж•°пјҡеҶ°зҒ«дёӨйҮҚеӨ©. жңҖй…·зҡ„зҪ‘з»ңе®үе…ЁеІ—дҪҚTOP20 ж·ұзҪ‘дёҺжҡ—зҪ‘еҲқеӯҰиҖ…жҢҮеҚ— ж·ұзҪ‘дёҺжҡ—зҪ‘еҲқеӯҰиҖ…жҢҮеҚ—. дҪңиҖ…пјҡ aqniu жҳҹжңҹж—Ҙ, дёүжңҲ 27,2016 0.

жӯӨж–Үй’ҲеҜ№еҫҲе°‘ж¶үеҸҠж·ұзҪ‘дёҺжҡ—зҪ‘зҡ„иҜ»иҖ…пјҢдё»иҰҒеҶ…е®№еҢ…жӢ¬пјҡд»Җд№ҲжҳҜж·ұзҪ‘е’Ңжҡ—зҪ‘пјҢеҰӮдҪ•и®ҝй—®ж·ұзҪ‘е’Ңжҡ—зҪ‘д»ҘеҸҠеҰӮдҪ•жҗңзҙўжҡ—зҪ‘дёүеӨ§йғЁеҲҶгҖӮ. й—ІиҜқе°‘иҜҙпјҢејҖе§Ӣпјҡ. дёҖгҖҒж·ұзҪ‘. ж·ұзҪ‘жҳҜдә’иҒ”зҪ‘дёҠж— жі•йҖҡиҝҮжҷ®йҖҡж–№жі•и®ҝй—®еҲ°зҡ„ е®үе…Ёзүӣ - AQNIU.COMTRANSLATE THIS PAGEдјҡе‘ҳдё“еҢәзүӣиҒҳи¶ҠзӢұжЁЎжӢҹе·Ҙе…·дёҖе‘Ёе®үе…ЁеӨҙжқЎйҹіз®ұеҸҜеҸҳжҲҗеЈ°жіўзҪ‘з»ңжӯҰеҷЁ еҪ“еүҚAPIзҡ„е®үе…ЁзҠ¶жҖҒдёҺз»„з»Үзҡ„йңҖиҰҒеӯҳеңЁеҫҲеӨ§е·®и·қпјҢз»„з»Үз»ҸеёёеҸ—еӣ°дәҺйҡҫд»ҘзҗҶи§Јзҡ„ж”»еҮ»йқўпјҢзјәд№ҸжӯЈзЎ®зҡ„зӯ–з•ҘжқҘжһ„е»әйҳІеҫЎпјҢжң¬ж–Үзҡ„зӣ®зҡ„еҚіжҳҜи®Ёи®әеҪ“д»ҠAPIз”ҹжҖҒзі»з»ҹйқўдёҙзҡ„дёҚеҗҢжҢ‘жҲҳе’ҢеЁҒиғҒпјҢ并жҸҗдҫӣдҝқжҠӨAPIзҡ„жңҖдҪіе®һи·өгҖӮ. дҪңиҖ…пјҡ aqniu жҳҹжңҹдёү, дә”жңҲ 12, 2021 3,425. ж Үзӯҫпјҡ APIе®үе…Ё,еЁҒиғҒ

йӣ¶дҝЎд»»зҺ°зҠ¶пјҡеҚғйҮҢд№ӢиЎҢпјҢе§ӢдәҺIAM йӣ¶дҝЎд»»жҜ«ж— з–‘й—®жҳҜеҪ“дёӢжңҖдёәзҒ«зҲҶзҡ„дјҒдёҡзҪ‘з»ңе®үе…Ёз»ҶеҲҶеёӮеңәд№ӢдёҖпјҢжҚ®MarketsandMarketsйў„жөӢпјҢйӣ¶дҝЎд»»е®үе…ЁеёӮеңә规模预计е°Ҷд»Һ2019е№ҙзҡ„156дәҝзҫҺе…ғеўһй•ҝеҲ°2024е№ҙзҡ„386дәҝзҫҺе…ғпјҢ2019иҮі2024е№ҙзҡ„еӨҚеҗҲе№ҙеқҮеўһй•ҝзҺҮдёә19.9%пјҲдёӢеӣҫпјүгҖӮ. жҺЁеҠЁйӣ¶дҝЎд»»еёӮеңәзҡ„дё»иҰҒеӣ зҙ еҢ…жӢ¬пјҡ. В· иҷҡеҒҮиӯҰжҠҘж•°йҮҸдёҚж–ӯ UEBAзҡ„йў„жңҹпјҢзү№жҖ§е’ҢжңҖдҪіе®һи·ө UEBAзҡ„йў„жңҹпјҢзү№жҖ§е’ҢжңҖдҪіе®һи·ө. дҪңиҖ…пјҡ nana жҳҹжңҹдёҖ,дә”жңҲ 30, 2016 1.

дҪңдёәдёҖз§Қй«ҳзә§зҪ‘з»ңеЁҒиғҒжЈҖжөӢжүӢж®өпјҢз”ЁжҲ·дёҺе®һдҪ“иЎҢдёәеҲҶжһҗ (UEBA)жңҖиҝ‘йЈҺеӨҙжӯЈеҠІгҖӮ. UEBAи§ЈеҶіж–№жЎҲеҲ©з”ЁжңәеҷЁеӯҰд№ жқҘдҪҝеЁҒиғҒжө®еҮәж°ҙйқўпјҢеҫҲеӨҡжЎҲдҫӢдёӯиҝңеҝ«дәҺдј з»ҹзҡ„е®үе…ЁдҝЎжҒҜе’ҢдәӢ件管зҗҶ (SIEM)зі»з»ҹжҲ–е…¶д»–и§ЈеҶіж–№жЎҲ зҪ‘з»ңж”»йҳІз«һиөӣзҡ„ж–°еҪўејҸпјҚпјҚAWD ж’ҮејҖеҗ„еҸӮиөӣйҳҹдјҚзҡ„иЎЁзҺ°дёҚи°ҲпјҢе®үе…Ёзүӣе…іеҝғзҡ„жҳҜиҝҷз§Қж–°еһӢзҡ„зҪ‘з»ңе®үе…Ёз«һиөӣеҪўејҸгҖӮ. дёҺдј з»ҹдё»жөҒзҡ„зҪ‘з»ңе®үе…Ёз«һиөӣCTFпјҲеӨәж——иөӣпјүзҡ„дәәжңәж”»йҳІдёҚеҗҢпјҢиҝҷз§Қж”»йҳІжҳҜдәәдәәж”»йҳІпјҢиҝҷд№ҹжҳҜеҫ—еҗҚAWDпјҲAttack With DefenceпјҢж”»йҳІе…јеӨҮпјүзҡ„з”ұжқҘгҖӮ. еңЁAWDзҡ„з«һиөӣзҺҜеўғдёӯпјҢжҜҸж”ҜйҳҹдјҚжңүдёҖдёӘе°ҸеһӢзҡ„ еҘҮе®үдҝЎеӨ©ж“ҺпјҡеҸҜйҳІеҸҜжқҖж јж јз—…жҜ’ ж јж јз—…жҜ’пјҲincaseformatпјүд»Ҡж—ҘеҸ‘дҪңпјҢз”өи„‘дёӯжӢӣеҗҺпјҢйҷӨзі»з»ҹCзӣҳд»ҘеӨ–е…¶д»–ж–Ү件全йғЁиў«еҲ йҷӨгҖӮеҘҮе®үдҝЎCERTз ”еҲӨпјҢиҜҘз—…жҜ’дёәеӨҡе№ҙеүҚзҡ„иҖҒз—…жҜ’пјҢдёҚе…·зҪ‘з»ңдј ж’ӯжҖ§пјҢеҘҮе®үдҝЎеӨ©ж“ҺеҸҜж”ҜжҢҒиҜҘз—…жҜ’жҹҘжқҖе’Ңйў„йҳІпјҢе·Іе®үиЈ…еӨ©ж“Һз”ЁжҲ·дёҚеҸ—д»»дҪ•еҪұе“ҚпјҢдёҚе®үе…Ёзүӣ CVEиҷҪ然з”ҹзҡ„дјҹеӨ§дҪҶе·ІиҗҪеҗҺеӨӘеӨҡ еҺҹеӣ з«ҹ然жҳҜвҖҰвҖҰ зӣ®еүҚcveзі»з»ҹйҒӯйҒҮдәҶ瓶йўҲе’ҢиҰҶзӣ–йқўз©әзҷҪпјҢж•°еҚғжјҸжҙһжңӘеҲҶй…Қcveзј–еҸ·гҖӮеҗҢж—¶еӣ дёәзјәд№Ҹе…ій”®з»ҶиҠӮпјҢдё”жңӘеҢ…еҗ«жңүжүҖеё®еҠ©зҡ„еҸӮиҖғиө„ж–ҷпјҢжңүдәӣcveжҸҸиҝ°еҜ№ж¶Ҳиҙ№иҖ…еҹәжң¬жІЎз”ЁгҖӮиҷҪ然иҝҮеҺ»mitreеӨ§жқғеңЁжҸЎпјҢдёҚж„ҝеј•е…Ҙж–°зҡ„cnaпјҢдҪҶеҰӮд»Ҡе·Із»ҸејҖе§ӢдәҶиҒ”еҗҲжЁЎе®үе…Ёзүӣ дёҖж–ҮжҙһжӮүDASTгҖҒSASTгҖҒIAST вҖ”вҖ”WEBеә”з”Ёе®үе…ЁжөӢиҜ• вҖҰTRANSLATE THIS PAGESEE MORE ON AQNIU.COM IOCзңҹзҡ„йҮҚиҰҒеҗ—пјҹз»ҶиҠӮеҶіе®ҡжҲҗиҙҘ IoCзңҹзҡ„йҮҚиҰҒеҗ—пјҹ. з»ҶиҠӮеҶіе®ҡжҲҗиҙҘ. е®үе…ЁиЎҢдёҡе·Із»Ҹд»Һд»…дё“жіЁзү№еҫҒз ҒпјҢиҪ¬еҸҳеҲ°дәҶе°Ҷ IoCпјҲе…ҘдҫөжҢҮж Үпјү д№ҹзәіе…ҘиҝӣжқҘгҖӮ. еӣ дёәеҗ„ж–№йқўзңӢжқҘпјҢIoCйғҪжӣҙеҠ дҫҝжҚ·пјҢд№ҹе…је®№еҗ„з§ҚдёҚеҗҢжЈҖжөӢе№іеҸ°гҖӮ. жҳҜж—¶еҖҷйҮҚи§ҶIoC并жӣҙеҠ жңүж•Ҳең°дҪҝз”Ёе®ғ们дәҶгҖӮ. 然иҖҢпјҢиҝҷдёӘиҪ¬еҸҳиҝҮзЁӢдёӯпјҢIoCйҒӯеҲ°дәҶдёҚе…¬жӯЈзҡ„иҙЈйҡҫ дҝЎжҒҜе®үе…ЁйўҶеҹҹжңҖй…·иҒҢдёҡTOP20 е®үе…ЁеІ—дҪҚж»Ўж„ҸеәҰж–№йқўпјҢжҲ‘们еҸҜд»ҘеҸӮиҖғдёӢйқўиҝҷдёӘExabeamзҡ„е®үе…ЁиЎҢдёҡеІ—дҪҚж»Ўж„ҸеәҰи°ғжҹҘз»“жһңпјҲи°ғжҹҘж ·жң¬жқҘиҮӘ481дҪҚе®үе…Ёд»ҺдёҡдәәеЈ«пјүгҖӮ. жҗһе®үе…ЁдёҚжҳҜиҜ·е®ўеҗғйҘӯпјҢе®үе…Ёд»Һдёҡдәәе‘ҳеҜ№е®үе…ЁиҒҢдёҡжңҖж»Ўж„ҸпјҲжңҖзңӢйҮҚпјүзҡ„иҰҒзҙ пјҡ. е®үе…ЁеІ—дҪҚзҡ„ж»Ўж„ҸеәҰжҢҮж•°пјҡеҶ°зҒ«дёӨйҮҚеӨ©. жңҖй…·зҡ„зҪ‘з»ңе®үе…ЁеІ—дҪҚTOP20 ж·ұзҪ‘дёҺжҡ—зҪ‘еҲқеӯҰиҖ…жҢҮеҚ— ж·ұзҪ‘дёҺжҡ—зҪ‘еҲқеӯҰиҖ…жҢҮеҚ—. дҪңиҖ…пјҡ aqniu жҳҹжңҹж—Ҙ, дёүжңҲ 27,2016 0.

жӯӨж–Үй’ҲеҜ№еҫҲе°‘ж¶үеҸҠж·ұзҪ‘дёҺжҡ—зҪ‘зҡ„иҜ»иҖ…пјҢдё»иҰҒеҶ…е®№еҢ…жӢ¬пјҡд»Җд№ҲжҳҜж·ұзҪ‘е’Ңжҡ—зҪ‘пјҢеҰӮдҪ•и®ҝй—®ж·ұзҪ‘е’Ңжҡ—зҪ‘д»ҘеҸҠеҰӮдҪ•жҗңзҙўжҡ—зҪ‘дёүеӨ§йғЁеҲҶгҖӮ. й—ІиҜқе°‘иҜҙпјҢејҖе§Ӣпјҡ. дёҖгҖҒж·ұзҪ‘. ж·ұзҪ‘жҳҜдә’иҒ”зҪ‘дёҠж— жі•йҖҡиҝҮжҷ®йҖҡж–№жі•и®ҝй—®еҲ°зҡ„ еӣҪеҶ…еӣӣеӨ§UEBAи§ЈеҶіж–№жЎҲ еҹәдәҺжӯӨпјҢжӯӨзҜҮж–Үз« пјҢе°Ҷеӣӣ家зҡ„ UEBA ж–№жЎҲзҡ„ж ёеҝғеҶ…е®№пјҢж•ҙзҗҶеҰӮдёӢгҖӮ. дёҖгҖҒзҖҡжҖқвҖ”вҖ”еҶ…йғЁе®үе…Ё. зү№зӮ№пјҡжӣҙй’ҲеҜ№ UsersпјҲз”ЁжҲ·пјүпјҢиҒҡз„ҰдјҒдёҡеҶ…йғЁејӮеёёиЎҢдёәеҸ‘зҺ°д»ҺиҖҢж¶ҲйҷӨеӨ§йҮҸй«ҳеҚұйЈҺйҷ©пјҢе®һйҷ…жЎҲдҫӢдёӯйҮҚи§ҶеӨҡз»ҙж•°жҚ®з»“еҗҲзҡ„д»·еҖјгҖӮ. 1. ж–№жЎҲд»·еҖј. зҖҡжҖқи®ӨдёәпјҢзӣ®еүҚ UEBA жҠҖжңҜзҡ„еә”з”ЁпјҢжӣҙ йӣ¶дҝЎд»»зҺ°зҠ¶пјҡеҚғйҮҢд№ӢиЎҢпјҢе§ӢдәҺIAM йӣ¶дҝЎд»»жҜ«ж— з–‘й—®жҳҜеҪ“дёӢжңҖдёәзҒ«зҲҶзҡ„дјҒдёҡзҪ‘з»ңе®үе…Ёз»ҶеҲҶеёӮеңәд№ӢдёҖпјҢжҚ®MarketsandMarketsйў„жөӢпјҢйӣ¶дҝЎд»»е®үе…ЁеёӮеңә规模预计е°Ҷд»Һ2019е№ҙзҡ„156дәҝзҫҺе…ғеўһй•ҝеҲ°2024е№ҙзҡ„386дәҝзҫҺе…ғпјҢ2019иҮі2024е№ҙзҡ„еӨҚеҗҲе№ҙеқҮеўһй•ҝзҺҮдёә19.9%пјҲдёӢеӣҫпјүгҖӮ дҝЎжҒҜе®үе…ЁйўҶеҹҹжңҖй…·иҒҢдёҡTOP20 е®үе…ЁеІ—дҪҚж»Ўж„ҸеәҰж–№йқўпјҢжҲ‘们еҸҜд»ҘеҸӮиҖғдёӢйқўиҝҷдёӘExabeamзҡ„е®үе…ЁиЎҢдёҡеІ—дҪҚж»Ўж„ҸеәҰи°ғжҹҘз»“жһңпјҲи°ғжҹҘж ·жң¬жқҘиҮӘ481дҪҚе®үе…Ёд»ҺдёҡдәәеЈ«пјүгҖӮ. жҗһе®үе…ЁдёҚжҳҜиҜ·е®ўеҗғйҘӯпјҢе®үе…Ёд»Һдёҡдәәе‘ҳеҜ№е®үе…ЁиҒҢдёҡжңҖж»Ўж„ҸпјҲжңҖзңӢйҮҚпјүзҡ„иҰҒзҙ пјҡ. е®үе…ЁеІ—дҪҚзҡ„ж»Ўж„ҸеәҰжҢҮж•°пјҡеҶ°зҒ«дёӨйҮҚеӨ©. жңҖй…·зҡ„зҪ‘з»ңе®үе…ЁеІ—дҪҚTOP20 2019е№ҙеҚҒеӨ§зү©иҒ”зҪ‘е®үе…ЁдәӢ件д»ҘдёӢжҳҜ 2019

е№ҙеҖјеҫ—е…іжіЁзҡ„еҚҒеӨ§зү©иҒ”зҪ‘е®үе…ЁпјҲзі»еҲ—пјүдәӢ件пјҡ. дёҖгҖҒзү©иҒ”зҪ‘и®ҫеӨҮзҡ„зі»з»ҹжҖ§е®үе…Ёзјәйҷ·е’Ңйҡҗз§ҒйЈҺйҷ©. 2019 е№ҙ1

жңҲд»ҪпјҢе®үе…Ёз ”з©¶дәәе‘ҳеҸ‘зҺ°жІғе°”зҺӣе’ҢзҷҫжҖқд№°зӯүеӨ§еһӢйӣ¶е”®е•Ҷй”Җе”®зҡ„зғӯй—ЁиҒ”зҪ‘жҲ–жҷәиғҪ家еұ…и®ҫеӨҮжҷ®йҒҚеӯҳеңЁдёҘйҮҚе®үе…ЁжјҸжҙһе’Ңйҡҗз§Ғй—®йўҳпјҲдёҠеӣҫпјүгҖӮ. йҖҒжЈҖзҡ„12з§ҚдёҚеҗҢ еӨҡеӣ еӯҗиә«д»ҪйӘҢиҜҒ(MFA)жҠҖжңҜзӣҳзӮ№ иә«д»ҪйӘҢиҜҒж–№жі•еӨҡз§ҚеӨҡж ·пјҢдҪҶ并дёҚжҳҜжҜҸдёҖз§ҚйғҪиғҪз»ҷжӮЁеҗҢзӯүзҡ„е®үе…ЁгҖӮеҹәдәҺжҺЁйҖҒзҡ„д»ӨзүҢеҸҜиғҪжҜ”硬件д»ӨзүҢжӣҙжңүж•ҲпјҢдҪҶдёҚжҳҜжүҖжңүеҹәдәҺжҺЁйҖҒзҡ„д»ӨзүҢйғҪйҮҮз”ЁеҗҢж ·зҡ„е·ҘдҪңж–№ејҸгҖӮжҺЁеҮәmfaи§ЈеҶіж–№жЎҲж—¶иҰҒзЎ®дҝқе……еҲҶзҗҶи§ЈжүҖйҖүmfaж–№жі•зҡ„е®үе…ЁзЁӢеәҰе’ҢйЈҺйҷ©зӯүзә§е®үе…Ёзүӣ 10ж¬ҫжңҖдҪіе…Қиҙ№WIFIй»‘е®ўе·Ҙе…·пјҲйҷ„дј йҖҒй—Ёпјү е°Ҫз®ЎзҪ‘з»ңдёҠжңүи®ёи®ёеӨҡеӨҡй»‘е®ўж”»еҮ»ж•ҷзЁӢпјҢдҪҶй»‘е®ўж”»еҮ»е№¶дёҚжҳҜйӮЈд№Ҳе®№жҳ“еӯҰзҡ„гҖӮе®ғдёҚжҳҜдёҖи№ҙиҖҢе°ұзҡ„дәӢжғ…пјҢйңҖиҰҒж·ұе…Ҙзҡ„з ”з©¶е’ҢеҘүзҢ®зІҫзҘһжүҚиғҪеӨҹжҲҗдёә专家гҖӮдҪҶжҳҜпјҢйҖҡиҝҮдёҖдәӣе…Қиҙ№еҸҜз”Ёзҡ„й»‘е®ўе·Ҙе…·жқҘеӯҰд№ еҰӮдҪ•еңЁAndroidе’ҢжЎҢйқўдёҠиҝӣиЎҢж”»еҮ»пјҢжӮЁеҸҜе®үе…Ёзүӣ жјҸжҙһз®ЎзҗҶзҡ„е®ҡд№үдёҺжңҖдҪіе®һи·ө жјҸжҙһз®ЎзҗҶдё»иҰҒз”ұ4дёӘй«ҳзә§иҝҮзЁӢз»„жҲҗпјҡеҸ‘зҺ°гҖҒжҠҘе‘ҠгҖҒдјҳе…ҲеҢ–еҸҠе“Қеә”гҖӮ. ејәжјҸжҙһз®ЎзҗҶжЎҶжһ¶дёӯпјҢжҜҸдёӘиҝҮзЁӢе’ҢеӯҗиҝҮзЁӢйғҪжҳҜзқҖйҮҚж”№е–„е®үе…Ёе’ҢеҮҸе°‘зҪ‘з»ңиө„дә§йЈҺйҷ©зҡ„жҢҒз»ӯе‘Ёжңҹзҡ„дёҖйғЁеҲҶгҖӮ. дәҢгҖҒжјҸжҙһз®ЎзҗҶжңҖдҪіе®һи·ө. д»ҘеҸ‘зҺ°е’ҢеҶҚеҸ‘зҺ°з®ЎзҗҶжјҸжҙһ. еҸ‘зҺ°иҝҮзЁӢжҳҜиҰҒжүҫеҮәзҪ‘з»ңиө„дә§пјҢ并еҠ д»ҘеҲҶзұ»е’Ң EDRж—¶д»ЈжӯЈеңЁеҲ°жқҘ 并е°ҶеҪўжҲҗ3зұ»з»ҶеҲҶ йӮЈеҖ’жңӘеҝ…пјҢеҸӘиғҪиҜҙпјҢжңүиҝҷдёӘеҸҜиғҪжҖ§еҗ§гҖӮ. еӨ§еӨҡж•°дјҒдёҡжғіиҰҒEDRеҠҹиғҪзЎ®е®һдёҚеҒҮпјҢдҪҶеӨ§йғЁеҲҶдјҒдёҡдҫқ然зјәд№ҸйғЁзҪІжҲҗзҶҹEDRдә§е“ҒжүҖйңҖзҡ„дәәжүҚе’Ңиө„жәҗд№ҹжҳҜзңҹзҡ„гҖӮ.дёүзұ»EDRдә§е“Ғ.

еҹәдәҺжӯӨеёӮеңәзҺ°зҠ¶пјҢEDRеҸҜиғҪдјҡиҝҺжқҘеёӮеңәз»ҶеҲҶпјҢжңҖз»ҲеҪ’дёәеҰӮдёӢ3зұ»пјҡ. 1. дјҒдёҡзә§EDR. жӯӨзұ»дә§е“Ғ收йӣҶгҖҒеӨ„зҗҶ并еҲҶжһҗ з»•иҝҮзү№жң—жҷ®пјҹи§ЈиҜ»жӢңзҷ»зҡ„зҪ‘з»ңе®үе…ЁжҲҳз•Ҙ з»•иҝҮзү№жң—жҷ®пјҹ. и§ЈиҜ»жӢңзҷ»зҡ„зҪ‘з»ңе®үе…ЁжҲҳз•Ҙ. иҝ‘ж—ҘпјҢжҚ®PoliticoжҠҘйҒ“пјҢзҫҺеӣҪж°‘дё»е…ҡжҖ»з»ҹеҖҷйҖүдәәд№”В·жӢңзҷ»пјҲJoe Bidenпјүзҡ„еӣўйҳҹжӯЈеңЁжӮ„жӮ„иө·иҚүзҪ‘з»ңе®үе…Ёи®ЎеҲ’пјҢд»ҘеҠ ејәзҫҺеӣҪеҜ№дҝ„зҪ—ж–ҜгҖҒдёӯеӣҪзҡ„зҪ‘з»ңе®үе…ЁйҳІеҫЎпјҢ并з§ҜжһҒеҜ»жұӮдёӨе…ҡеүҚд»»зҪ‘з»ңз©әй—ҙдәӢеҠЎе®ҳе‘ҳзҡ„ж”ҜжҢҒгҖӮ. дҪҶжҳҜпјҢжҚ®жҠҘйҒ“пјҢдёҖдәӣдёҺжӢң йҳІйҖҶеҗ‘жҠҖжңҜз®ҖеҸІпјҡд»Һд»Јз Ғж··ж·ҶеҲ°иҷҡжӢҹжңәдҝқжҠӨжҠҖжңҜ д»Һжҹҗз§ҚзЁӢеәҰдёҠжқҘзңӢпјҢAndroidеә”з”ЁйҳІйҖҶеҗ‘жҠҖжңҜжј”еҢ–еҸІеҹәжң¬зӯүдәҺ移еҠЁеә”з”Ёе®үе…ЁиҝӣеҢ–еҸІгҖӮе®үе…Ёзҡ„ж”»дёҺйҳІжҳҜеҠЁжҖҒиһәж—ӢејҸеҸ‘еұ•иҝҮзЁӢпјҢејҖеҸ‘иҖ…йңҖиҰҒдёҚж–ӯжҸҗй«ҳиҮӘе·ұе®үе…Ёж„ҸиҜҶе’Ңе®үе…ЁжҠҖиғҪпјҢжүҚиғҪжӣҙеҘҪеә”еҜ№еҗ„з§ҚеұӮеҮәдёҚз©·е®үе…Ёй—®йўҳгҖӮе®ү е®үе…Ёзүӣ - AQNIU.COMTRANSLATE THIS PAGEдјҡе‘ҳдё“еҢәзүӣиҒҳи¶ҠзӢұжЁЎжӢҹе·Ҙе…·дёҖе‘Ёе®үе…ЁеӨҙжқЎйҹіз®ұеҸҜеҸҳжҲҗеЈ°жіўзҪ‘з»ңжӯҰеҷЁ еҪ“еүҚAPIзҡ„е®үе…ЁзҠ¶жҖҒдёҺз»„з»Үзҡ„йңҖиҰҒеӯҳеңЁеҫҲеӨ§е·®и·қпјҢз»„з»Үз»ҸеёёеҸ—еӣ°дәҺйҡҫд»ҘзҗҶи§Јзҡ„ж”»еҮ»йқўпјҢзјәд№ҸжӯЈзЎ®зҡ„зӯ–з•ҘжқҘжһ„е»әйҳІеҫЎпјҢжң¬ж–Үзҡ„зӣ®зҡ„еҚіжҳҜи®Ёи®әеҪ“д»ҠAPIз”ҹжҖҒзі»з»ҹйқўдёҙзҡ„дёҚеҗҢжҢ‘жҲҳе’ҢеЁҒиғҒпјҢ并жҸҗдҫӣдҝқжҠӨAPIзҡ„жңҖдҪіе®һи·өгҖӮ. дҪңиҖ…пјҡ aqniu жҳҹжңҹдёү, дә”жңҲ 12, 2021 3,425. ж Үзӯҫпјҡ APIе®үе…Ё,еЁҒиғҒ

UEBAзҡ„йў„жңҹпјҢзү№жҖ§е’ҢжңҖдҪіе®һи·ө UEBAзҡ„йў„жңҹпјҢзү№жҖ§е’ҢжңҖдҪіе®һи·ө. дҪңиҖ…пјҡ nana жҳҹжңҹдёҖ,дә”жңҲ 30, 2016 1.

дҪңдёәдёҖз§Қй«ҳзә§зҪ‘з»ңеЁҒиғҒжЈҖжөӢжүӢж®өпјҢз”ЁжҲ·дёҺе®һдҪ“иЎҢдёәеҲҶжһҗ (UEBA)жңҖиҝ‘йЈҺеӨҙжӯЈеҠІгҖӮ. UEBAи§ЈеҶіж–№жЎҲеҲ©з”ЁжңәеҷЁеӯҰд№ жқҘдҪҝеЁҒиғҒжө®еҮәж°ҙйқўпјҢеҫҲеӨҡжЎҲдҫӢдёӯиҝңеҝ«дәҺдј з»ҹзҡ„е®үе…ЁдҝЎжҒҜе’ҢдәӢ件管зҗҶ (SIEM)зі»з»ҹжҲ–е…¶д»–и§ЈеҶіж–№жЎҲ дёҖж–ҮжҙһжӮүDASTгҖҒSASTгҖҒIAST вҖ”вҖ”WEBеә”з”Ёе®үе…ЁжөӢиҜ• вҖҰTRANSLATE THIS PAGESEE MORE ON AQNIU.COM 31дёӘ硬件/еӣә件жјҸжҙһеЁҒиғҒжҢҮеҚ— зҶ”ж–ӯ (Meltdown) е’Ңе№ҪзҒө (Spectre) жјҸжҙһжӢүе“ҚдәҶжөҒиЎҢ硬件еҸҠеӣә件еҸҜеҲ©з”ЁжјҸжҙһзҡ„иӯҰжҠҘгҖӮжң¬ж–ҮеҚіеҜ№е…¶дёӯд»ЈиЎЁйҮҚеӨ§еЁҒиғҒзҡ„йӮЈдәӣеҒҡдёӘзӣҳзӮ№гҖӮ зҪ‘з»ңж”»йҳІз«һиөӣзҡ„ж–°еҪўејҸпјҚпјҚAWD ж’ҮејҖеҗ„еҸӮиөӣйҳҹдјҚзҡ„иЎЁзҺ°дёҚи°ҲпјҢе®үе…Ёзүӣе…іеҝғзҡ„жҳҜиҝҷз§Қж–°еһӢзҡ„зҪ‘з»ңе®үе…Ёз«һиөӣеҪўејҸгҖӮ. дёҺдј з»ҹдё»жөҒзҡ„зҪ‘з»ңе®үе…Ёз«һиөӣCTFпјҲеӨәж——иөӣпјүзҡ„дәәжңәж”»йҳІдёҚеҗҢпјҢиҝҷз§Қж”»йҳІжҳҜдәәдәәж”»йҳІпјҢиҝҷд№ҹжҳҜеҫ—еҗҚAWDпјҲAttack With DefenceпјҢж”»йҳІе…јеӨҮпјүзҡ„з”ұжқҘгҖӮ. еңЁAWDзҡ„з«һиөӣзҺҜеўғдёӯпјҢжҜҸж”ҜйҳҹдјҚжңүдёҖдёӘе°ҸеһӢзҡ„ дҪ зҡ„иҝҳжҳҜжҲ‘зҡ„пјҹи°Ҳи°Ҳдә‘е®үе…ЁиҙЈд»»е…ұжӢ…жЁЎеһӢ дҪ зҡ„иҝҳжҳҜжҲ‘зҡ„пјҹ. и°Ҳи°Ҳдә‘е®үе…ЁиҙЈд»»е…ұжӢ…жЁЎеһӢ. иҝҮеҺ»еҮ дёӘжңҲпјҢе®үе…Ёз•Ңи§ҒиҜҒдәҶеӨҡиө·йҮҚеӨ§дә‘ж•°жҚ®жі„йңІдәӢ件гҖӮ. 6жңҲд»Ҫ1.97дәҝзҫҺеӣҪйҖүж°‘зҡ„жі„йңІдәӢ件пјҢйңҮжғҠе…ЁзҗғгҖӮ. ж•°е‘ЁеҗҺпјҢ600дёҮеЁҒз‘һжЈ®з”ЁжҲ·ж•°жҚ®пјҢ被其第дёүж–№еҗҲдҪңдјҷдјҙNiceзі»з»ҹжӣқе…үгҖӮ. дёҖе‘ЁеҗҺпјҢиҜҘиө·дәӢ件е°ҳеҹғжңӘе®ҡд№Ӣж—¶пјҢ220дёҮйҒ“зҗјж–Ҝ з»ҷжјҸжҙһжү“еҲҶ д»Ӣз»ҚдёҖдёӢCVSSдёҺTRIPWIREзҡ„е·®ејӮ Tripwireеҫ—еҲҶжҳҜ3943пјҢд»ЈиЎЁдҪҺйЈҺйҷ©гҖӮ. еӣҫBжҳҜдёҖдёӘOracle WebLogicжјҸжҙһпјҢCVSSv2еҫ—еҲҶдёә5,CVSSv3дёә7.5гҖӮ. иҝҷдёӘеҫ—еҲҶд»ӢдәҺвҖңдёӯзӯүвҖқе’ҢвҖңй«ҳвҖқд№Ӣй—ҙгҖӮ. Tripwireз»ҷиҝҷдёӘжјҸжҙһжү“дәҶ13099еҲҶпјҢеӣ дёәCVE-2017-10271иў«и®°еҪ•дёәдёҖдёӘеҸҜд»ҘиҝңзЁӢиҮӘеҠЁжү§иЎҢзҡ„жјҸжҙһгҖӮ. TripwireеҜ№иҝҷдёӨдёӘжјҸжҙһиҜ„еҲҶзҡ„еҢәеҲ«еңЁдәҺпјҢMicrosoft EDRж—¶д»ЈжӯЈеңЁеҲ°жқҘ 并е°ҶеҪўжҲҗ3зұ»з»ҶеҲҶ йӮЈеҖ’жңӘеҝ…пјҢеҸӘиғҪиҜҙпјҢжңүиҝҷдёӘеҸҜиғҪжҖ§еҗ§гҖӮ. еӨ§еӨҡж•°дјҒдёҡжғіиҰҒEDRеҠҹиғҪзЎ®е®һдёҚеҒҮпјҢдҪҶеӨ§йғЁеҲҶдјҒдёҡдҫқ然зјәд№ҸйғЁзҪІжҲҗзҶҹEDRдә§е“ҒжүҖйңҖзҡ„дәәжүҚе’Ңиө„жәҗд№ҹжҳҜзңҹзҡ„гҖӮ.дёүзұ»EDRдә§е“Ғ.

еҹәдәҺжӯӨеёӮеңәзҺ°зҠ¶пјҢEDRеҸҜиғҪдјҡиҝҺжқҘеёӮеңәз»ҶеҲҶпјҢжңҖз»ҲеҪ’дёәеҰӮдёӢ3зұ»пјҡ. 1. дјҒдёҡзә§EDR. жӯӨзұ»дә§е“Ғ收йӣҶгҖҒеӨ„зҗҶ并еҲҶжһҗ зӯүдҝқ2.0иҖғиҜ•зҡ„вҖңеӯҰйңёз¬”и®° зӯүдҝқ2.0иҖғиҜ•зҡ„вҖңеӯҰйңёз¬”и®°вҖқ. дҪңиҖ…пјҡ з»ҝзӣҹ科жҠҖ жҳҹжңҹдёҖ, еҚҒдёҖжңҲ 25, 2019 0. 2019е№ҙ12жңҲ1ж—ҘпјҢзҪ‘з»ңе®үе…Ёзӯүзә§дҝқжҠӨ2.0еӣҪ家ж ҮеҮҶеҚіе°ҶжӯЈејҸе®һж–ҪгҖӮ. з»ҝзӣҹ科жҠҖдҪңдёәдё“дёҡзҡ„зҪ‘з»ңе®үе…Ёи§ЈеҶіж–№жЎҲжҸҗдҫӣе•ҶпјҢеҹәдәҺеҜ№ж–°еўһзҡ„гҖҠзҪ‘з»ңе®үе…Ёзӯүзә§дҝқжҠӨжөӢиҜ„й«ҳйЈҺйҷ©еҲӨе®ҡжҢҮеј•гҖӢеҸҠеҜ№зӯүзә§дҝқжҠӨ2.0еҲ¶еәҰзҡ„ еҰӮдҪ•дҝқйҡңвҖңйҡҗи—ҸжҡҙйңІйқўвҖқдёҚиў«еҒ·иўӯпјҹ жҖҺж ·дҝқйҡңиҝҷдәӣйҡҗи—ҸжҡҙйңІйқўдёҚиў«еҒ·иўӯпјҹ. еңЁдјҒдёҡITиө„дә§дёӯзҡ„йҡҗи—ҸжҡҙйңІйқўиў«жңүеҝғд№ӢдәәжүҫеҲ°е№¶еҲ©з”Ёд№ӢеүҚпјҢдҪңдёәе®үе…ЁиҝҗиҗҘдәәе‘ҳпјҢеҰӮдҪ•дҝқйҡңиҝҷдәӣйҡҗи—ҸжҡҙйңІйқўзҡ„е®үе…Ёпјҹ. е®һж—¶жЈҖжөӢгҖҒеҸҠж—¶еӨ„зҗҶжҳҜе…ій”®гҖӮ. дјҒдёҡйңҖиҰҒеҒҡеҲ°е®һж—¶жӣҙж–°жјҸжҙһжЈҖжөӢ规еҲҷпјҢй’ҲеҜ№жңҖж–°е®үе…ЁжјҸжҙһжҸҗдҫӣеә”жҖҘе“Қеә”иғҪеҠӣ е®үе…Ёзүӣ - AQNIU.COMTRANSLATE THIS PAGEдјҡе‘ҳдё“еҢәзүӣиҒҳи¶ҠзӢұжЁЎжӢҹе·Ҙе…·дёҖе‘Ёе®үе…ЁеӨҙжқЎйҹіз®ұеҸҜеҸҳжҲҗеЈ°жіўзҪ‘з»ңжӯҰеҷЁ еҪ“еүҚAPIзҡ„е®үе…ЁзҠ¶жҖҒдёҺз»„з»Үзҡ„йңҖиҰҒеӯҳеңЁеҫҲеӨ§е·®и·қпјҢз»„з»Үз»ҸеёёеҸ—еӣ°дәҺйҡҫд»ҘзҗҶи§Јзҡ„ж”»еҮ»йқўпјҢзјәд№ҸжӯЈзЎ®зҡ„зӯ–з•ҘжқҘжһ„е»әйҳІеҫЎпјҢжң¬ж–Үзҡ„зӣ®зҡ„еҚіжҳҜи®Ёи®әеҪ“д»ҠAPIз”ҹжҖҒзі»з»ҹйқўдёҙзҡ„дёҚеҗҢжҢ‘жҲҳе’ҢеЁҒиғҒпјҢ并жҸҗдҫӣдҝқжҠӨAPIзҡ„жңҖдҪіе®һи·өгҖӮ. дҪңиҖ…пјҡ aqniu жҳҹжңҹдёү, дә”жңҲ 12, 2021 3,425. ж Үзӯҫпјҡ APIе®үе…Ё,еЁҒиғҒ

UEBAзҡ„йў„жңҹпјҢзү№жҖ§е’ҢжңҖдҪіе®һи·ө UEBAзҡ„йў„жңҹпјҢзү№жҖ§е’ҢжңҖдҪіе®һи·ө. дҪңиҖ…пјҡ nana жҳҹжңҹдёҖ,дә”жңҲ 30, 2016 1.

дҪңдёәдёҖз§Қй«ҳзә§зҪ‘з»ңеЁҒиғҒжЈҖжөӢжүӢж®өпјҢз”ЁжҲ·дёҺе®һдҪ“иЎҢдёәеҲҶжһҗ (UEBA)жңҖиҝ‘йЈҺеӨҙжӯЈеҠІгҖӮ. UEBAи§ЈеҶіж–№жЎҲеҲ©з”ЁжңәеҷЁеӯҰд№ жқҘдҪҝеЁҒиғҒжө®еҮәж°ҙйқўпјҢеҫҲеӨҡжЎҲдҫӢдёӯиҝңеҝ«дәҺдј з»ҹзҡ„е®үе…ЁдҝЎжҒҜе’ҢдәӢ件管зҗҶ (SIEM)зі»з»ҹжҲ–е…¶д»–и§ЈеҶіж–№жЎҲ дёҖж–ҮжҙһжӮүDASTгҖҒSASTгҖҒIAST вҖ”вҖ”WEBеә”з”Ёе®үе…ЁжөӢиҜ• вҖҰTRANSLATE THIS PAGESEE MORE ON AQNIU.COM 31дёӘ硬件/еӣә件жјҸжҙһеЁҒиғҒжҢҮеҚ— зҶ”ж–ӯ (Meltdown) е’Ңе№ҪзҒө (Spectre) жјҸжҙһжӢүе“ҚдәҶжөҒиЎҢ硬件еҸҠеӣә件еҸҜеҲ©з”ЁжјҸжҙһзҡ„иӯҰжҠҘгҖӮжң¬ж–ҮеҚіеҜ№е…¶дёӯд»ЈиЎЁйҮҚеӨ§еЁҒиғҒзҡ„йӮЈдәӣеҒҡдёӘзӣҳзӮ№гҖӮ зҪ‘з»ңж”»йҳІз«һиөӣзҡ„ж–°еҪўејҸпјҚпјҚAWD ж’ҮејҖеҗ„еҸӮиөӣйҳҹдјҚзҡ„иЎЁзҺ°дёҚи°ҲпјҢе®үе…Ёзүӣе…іеҝғзҡ„жҳҜиҝҷз§Қж–°еһӢзҡ„зҪ‘з»ңе®үе…Ёз«һиөӣеҪўејҸгҖӮ. дёҺдј з»ҹдё»жөҒзҡ„зҪ‘з»ңе®үе…Ёз«һиөӣCTFпјҲеӨәж——иөӣпјүзҡ„дәәжңәж”»йҳІдёҚеҗҢпјҢиҝҷз§Қж”»йҳІжҳҜдәәдәәж”»йҳІпјҢиҝҷд№ҹжҳҜеҫ—еҗҚAWDпјҲAttack With DefenceпјҢж”»йҳІе…јеӨҮпјүзҡ„з”ұжқҘгҖӮ. еңЁAWDзҡ„з«һиөӣзҺҜеўғдёӯпјҢжҜҸж”ҜйҳҹдјҚжңүдёҖдёӘе°ҸеһӢзҡ„ дҪ зҡ„иҝҳжҳҜжҲ‘зҡ„пјҹи°Ҳи°Ҳдә‘е®үе…ЁиҙЈд»»е…ұжӢ…жЁЎеһӢ дҪ зҡ„иҝҳжҳҜжҲ‘зҡ„пјҹ. и°Ҳи°Ҳдә‘е®үе…ЁиҙЈд»»е…ұжӢ…жЁЎеһӢ. иҝҮеҺ»еҮ дёӘжңҲпјҢе®үе…Ёз•Ңи§ҒиҜҒдәҶеӨҡиө·йҮҚеӨ§дә‘ж•°жҚ®жі„йңІдәӢ件гҖӮ. 6жңҲд»Ҫ1.97дәҝзҫҺеӣҪйҖүж°‘зҡ„жі„йңІдәӢ件пјҢйңҮжғҠе…ЁзҗғгҖӮ. ж•°е‘ЁеҗҺпјҢ600дёҮеЁҒз‘һжЈ®з”ЁжҲ·ж•°жҚ®пјҢ被其第дёүж–№еҗҲдҪңдјҷдјҙNiceзі»з»ҹжӣқе…үгҖӮ. дёҖе‘ЁеҗҺпјҢиҜҘиө·дәӢ件е°ҳеҹғжңӘе®ҡд№Ӣж—¶пјҢ220дёҮйҒ“зҗјж–Ҝ з»ҷжјҸжҙһжү“еҲҶ д»Ӣз»ҚдёҖдёӢCVSSдёҺTRIPWIREзҡ„е·®ејӮ Tripwireеҫ—еҲҶжҳҜ3943пјҢд»ЈиЎЁдҪҺйЈҺйҷ©гҖӮ. еӣҫBжҳҜдёҖдёӘOracle WebLogicжјҸжҙһпјҢCVSSv2еҫ—еҲҶдёә5,CVSSv3дёә7.5гҖӮ. иҝҷдёӘеҫ—еҲҶд»ӢдәҺвҖңдёӯзӯүвҖқе’ҢвҖңй«ҳвҖқд№Ӣй—ҙгҖӮ. Tripwireз»ҷиҝҷдёӘжјҸжҙһжү“дәҶ13099еҲҶпјҢеӣ дёәCVE-2017-10271иў«и®°еҪ•дёәдёҖдёӘеҸҜд»ҘиҝңзЁӢиҮӘеҠЁжү§иЎҢзҡ„жјҸжҙһгҖӮ. TripwireеҜ№иҝҷдёӨдёӘжјҸжҙһиҜ„еҲҶзҡ„еҢәеҲ«еңЁдәҺпјҢMicrosoft EDRж—¶д»ЈжӯЈеңЁеҲ°жқҘ 并е°ҶеҪўжҲҗ3зұ»з»ҶеҲҶ йӮЈеҖ’жңӘеҝ…пјҢеҸӘиғҪиҜҙпјҢжңүиҝҷдёӘеҸҜиғҪжҖ§еҗ§гҖӮ. еӨ§еӨҡж•°дјҒдёҡжғіиҰҒEDRеҠҹиғҪзЎ®е®һдёҚеҒҮпјҢдҪҶеӨ§йғЁеҲҶдјҒдёҡдҫқ然зјәд№ҸйғЁзҪІжҲҗзҶҹEDRдә§е“ҒжүҖйңҖзҡ„дәәжүҚе’Ңиө„жәҗд№ҹжҳҜзңҹзҡ„гҖӮ.дёүзұ»EDRдә§е“Ғ.

еҹәдәҺжӯӨеёӮеңәзҺ°зҠ¶пјҢEDRеҸҜиғҪдјҡиҝҺжқҘеёӮеңәз»ҶеҲҶпјҢжңҖз»ҲеҪ’дёәеҰӮдёӢ3зұ»пјҡ. 1. дјҒдёҡзә§EDR. жӯӨзұ»дә§е“Ғ收йӣҶгҖҒеӨ„зҗҶ并еҲҶжһҗ зӯүдҝқ2.0иҖғиҜ•зҡ„вҖңеӯҰйңёз¬”и®° зӯүдҝқ2.0иҖғиҜ•зҡ„вҖңеӯҰйңёз¬”и®°вҖқ. дҪңиҖ…пјҡ з»ҝзӣҹ科жҠҖ жҳҹжңҹдёҖ, еҚҒдёҖжңҲ 25, 2019 0. 2019е№ҙ12жңҲ1ж—ҘпјҢзҪ‘з»ңе®үе…Ёзӯүзә§дҝқжҠӨ2.0еӣҪ家ж ҮеҮҶеҚіе°ҶжӯЈејҸе®һж–ҪгҖӮ. з»ҝзӣҹ科жҠҖдҪңдёәдё“дёҡзҡ„зҪ‘з»ңе®үе…Ёи§ЈеҶіж–№жЎҲжҸҗдҫӣе•ҶпјҢеҹәдәҺеҜ№ж–°еўһзҡ„гҖҠзҪ‘з»ңе®үе…Ёзӯүзә§дҝқжҠӨжөӢиҜ„й«ҳйЈҺйҷ©еҲӨе®ҡжҢҮеј•гҖӢеҸҠеҜ№зӯүзә§дҝқжҠӨ2.0еҲ¶еәҰзҡ„ еҰӮдҪ•дҝқйҡңвҖңйҡҗи—ҸжҡҙйңІйқўвҖқдёҚиў«еҒ·иўӯпјҹ жҖҺж ·дҝқйҡңиҝҷдәӣйҡҗи—ҸжҡҙйңІйқўдёҚиў«еҒ·иўӯпјҹ. еңЁдјҒдёҡITиө„дә§дёӯзҡ„йҡҗи—ҸжҡҙйңІйқўиў«жңүеҝғд№ӢдәәжүҫеҲ°е№¶еҲ©з”Ёд№ӢеүҚпјҢдҪңдёәе®үе…ЁиҝҗиҗҘдәәе‘ҳпјҢеҰӮдҪ•дҝқйҡңиҝҷдәӣйҡҗи—ҸжҡҙйңІйқўзҡ„е®үе…Ёпјҹ. е®һж—¶жЈҖжөӢгҖҒеҸҠж—¶еӨ„зҗҶжҳҜе…ій”®гҖӮ. дјҒдёҡйңҖиҰҒеҒҡеҲ°е®һж—¶жӣҙж–°жјҸжҙһжЈҖжөӢ规еҲҷпјҢй’ҲеҜ№жңҖж–°е®үе…ЁжјҸжҙһжҸҗдҫӣеә”жҖҘе“Қеә”иғҪеҠӣ 10ж¬ҫжңҖдҪіе…Қиҙ№WIFIй»‘е®ўе·Ҙе…·пјҲйҷ„дј йҖҒй—Ёпјү е°Ҫз®ЎзҪ‘з»ңдёҠжңүи®ёи®ёеӨҡеӨҡй»‘е®ўж”»еҮ»ж•ҷзЁӢпјҢдҪҶй»‘е®ўж”»еҮ»е№¶дёҚжҳҜйӮЈд№Ҳе®№жҳ“еӯҰзҡ„гҖӮе®ғдёҚжҳҜдёҖи№ҙиҖҢе°ұзҡ„дәӢжғ…пјҢйңҖиҰҒж·ұе…Ҙзҡ„з ”з©¶е’ҢеҘүзҢ®зІҫзҘһжүҚиғҪеӨҹжҲҗдёә专家гҖӮдҪҶжҳҜпјҢйҖҡиҝҮдёҖдәӣе…Қиҙ№еҸҜз”Ёзҡ„й»‘е®ўе·Ҙе…·жқҘеӯҰд№ еҰӮдҪ•еңЁAndroidе’ҢжЎҢйқўдёҠиҝӣиЎҢж”»еҮ»пјҢжӮЁеҸҜе®үе…Ёзүӣ ж–°еҚҺдёүйӣҶеӣўиөөдҪідјҹпјҡд»Ҙиә«д»Ҫе®үе…ЁдёәеҹәзЎҖжһ„е»әеҸҜдҝЎзҪ‘з»ң вҖҰTRANSLATE THIS PAGE4жңҲ24ж—ҘпјҢеңЁ2020

navigateйўҶиҲӘиҖ…еі°дјҡдё»еҠЁе®үе…Ёдё“йўҳи®әеқӣдёҠпјҢж–°еҚҺдёүйӣҶеӣўе®үе…Ёдә§е“ҒжӢ“еұ•йғЁеүҜйғЁй•ҝиөөдҪідјҹеҲҶдә«дәҶж–°еҚҺдёүзҡ„йӣ¶дҝЎд»»е®үе…Ёи§ЈеҶіж–№жЎҲпјҢеҹәдәҺе®үе…Ёз»ҹдёҖз®ЎзҗҶзі»з»ҹгҖҒеҸҜдҝЎдёҡеҠЎжҺ§еҲ¶зі»з»ҹгҖҒиә«д»Ҫи®ӨиҜҒдёҺжқғйҷҗз®ЎзҗҶзі»з»ҹе’ҢеҸҜдҝЎз»Ҳз«Ҝзі»з»ҹпјҢе®һзҺ°дәҶжҢҒз»ӯжҖ§еҲҶжһҗжЈҖжөӢгҖҒеҠЁжҖҒи®ҝй—®жҺ§еҲ¶гҖҒжңҖе°ҸеҢ–жқғйҷҗзҡ„йӣ¶дҝЎд»»е®үе…Ёжһ¶жһ„ж ёеҝғ WEBдёӯй—ҙ件жјҸжҙһд№ӢIISзҜҮ IISжҳҜдёҖз§ҚWebпјҲзҪ‘йЎөпјүжңҚеҠЎз»„件пјҢе…¶дёӯеҢ…жӢ¬WebжңҚеҠЎеҷЁгҖҒFTPжңҚеҠЎеҷЁгҖҒNNTPжңҚеҠЎеҷЁе’ҢSMTPжңҚеҠЎеҷЁпјҢеҲҶеҲ«з”ЁдәҺзҪ‘йЎөжөҸи§ҲгҖҒж–Үд»¶дј иҫ“гҖҒж–°й—»жңҚеҠЎе’ҢйӮ®д»¶еҸ‘йҖҒзӯүж–№йқўпјҢе®ғдҪҝеҫ—еңЁзҪ‘з»ңпјҲеҢ…жӢ¬дә’иҒ”зҪ‘е’ҢеұҖеҹҹзҪ‘пјүдёҠеҸ‘еёғдҝЎжҒҜжҲҗдәҶдёҖ件еҫҲе®№жҳ“зҡ„дәӢгҖӮ. IISзҡ„е®үе…Ёи„ҶејұжҖ§жӣҫй•ҝж—¶й—ҙиў«дёҡеҶ…иҜҹз—… жјҸжҙһз®ЎзҗҶзҡ„е®ҡд№үдёҺжңҖдҪіе®һи·ө жјҸжҙһз®ЎзҗҶдё»иҰҒз”ұ4дёӘй«ҳзә§иҝҮзЁӢз»„жҲҗпјҡеҸ‘зҺ°гҖҒжҠҘе‘ҠгҖҒдјҳе…ҲеҢ–еҸҠе“Қеә”гҖӮ. ејәжјҸжҙһз®ЎзҗҶжЎҶжһ¶дёӯпјҢжҜҸдёӘиҝҮзЁӢе’ҢеӯҗиҝҮзЁӢйғҪжҳҜзқҖйҮҚж”№е–„е®үе…Ёе’ҢеҮҸе°‘зҪ‘з»ңиө„дә§йЈҺйҷ©зҡ„жҢҒз»ӯе‘Ёжңҹзҡ„дёҖйғЁеҲҶгҖӮ. дәҢгҖҒжјҸжҙһз®ЎзҗҶжңҖдҪіе®һи·ө. д»ҘеҸ‘зҺ°е’ҢеҶҚеҸ‘зҺ°з®ЎзҗҶжјҸжҙһ. еҸ‘зҺ°иҝҮзЁӢжҳҜиҰҒжүҫеҮәзҪ‘з»ңиө„дә§пјҢ并еҠ д»ҘеҲҶзұ»е’Ң жңӘзҹҘзҡ„жңӘзҹҘпјҡд№қеӨ§жЁЎзіҠжөӢиҜ•е·Ҙе…· ејҖеҸ‘дәәе‘ҳз»ҸеёёдјҡдҪҝз”ЁеҫҲеӨҡејҖжәҗжЁЎзіҠжөӢиҜ•е·Ҙе…·пјҢе°‘йҮҸе•Ҷдёҡеә”з”Ёе·Ҙе…·пјҢд»ҘеҸҠеҗ„з§ҚжЁЎзіҠжөӢиҜ•жЎҶжһ¶гҖӮ. дёӢйқўжҲ‘们еҲ—еҮәд№қж¬ҫжңҖеҘҪзҡ„жЁЎзіҠжөӢиҜ•е·Ҙе…·гҖӮ. д№қеӨ§йЎ¶зә§жЁЎзіҠжөӢиҜ•е·Ҙе…·. 1гҖҒж•ҲзҺҮд№ӢзҺӢпјҡAmerican Fuzzy LOP. American Fuzzy LOPзЁӢеәҸеҸҜд»ҘиҪ»жқҫйғЁзҪІпјҢй…ҚзҪ®з®ҖеҚ•гҖӮ. иҜҘзЁӢеәҸе»әз«ӢеңЁеҜ№жңҖдҪіжЁЎзіҠ дјҒдёҡе®үе…Ёз®ЎзҗҶзҡ„еҶ…еӨ–еҗҲ规д№ӢISO27001ж ҮеҮҶиҜҰи§Ј ISO/IEC27001жҳҜз”ұиӢұеӣҪж ҮеҮҶBS7799иҪ¬жҚўиҖҢжҲҗзҡ„гҖӮ. BS7799ж ҮеҮҶдәҺ1993е№ҙз”ұиӢұеӣҪиҙёжҳ“е·ҘдёҡйғЁз«ӢйЎ№пјҢдәҺ1995е№ҙиӢұеӣҪйҰ–ж¬ЎеҮәзүҲBS 7799-1пјҡ1995гҖҠдҝЎжҒҜе®үе…Ёз®ЎзҗҶе®һж–Ҫз»ҶеҲҷгҖӢпјҢе®ғжҸҗдҫӣдәҶдёҖеҘ—з»јеҗҲзҡ„гҖҒз”ұдҝЎжҒҜе®үе…ЁжңҖдҪіжғҜдҫӢз»„жҲҗзҡ„е®һж–Ҫ规еҲҷпјҢе…¶зӣ®зҡ„жҳҜдҪңдёәзЎ®е®ҡе·Ҙе•ҶдёҡдҝЎжҒҜзі»з»ҹеңЁеӨ§еӨҡж•°жғ…еҶөжүҖйңҖ зӯүдҝқ2.0и§ЈиҜ»|е®үе…Ёзӯ–з•ҘжҺ§еҲ¶еҰӮдҪ•еҢ–йҡҫдёәжҳ“пјҹ зӯүдҝқ2.0и§ЈиҜ»|е®үе…Ёзӯ–з•ҘжҺ§еҲ¶еҰӮдҪ•еҢ–йҡҫдёәжҳ“пјҹ. йҡҸзқҖгҖҠзҪ‘з»ңе®үе…Ёжі•гҖӢеҮәеҸ°пјҢзҪ‘з»ңе®үе…Ёзӯүзә§дҝқжҠӨеҲ¶еәҰиў«жҸҗеҚҮеҲ°дәҶжі•еҫӢеұӮйқўпјҢеӣҪ家зҪ‘з»ңе®үе…Ёзӯүзә§дҝқжҠӨе·ҘдҪңиҝӣе…ҘдәҶ2.0ж—¶д»ЈпјҢеҗ„иЎҢеҗ„дёҡзҡ„зҪ‘з»ңиҝҗиҗҘиҖ…еҜ№зӯүзә§дҝқжҠӨж ҮеҮҶиҝӣиЎҢйҮҚж–°еӯҰд№ гҖҒи®ӨиҜҶпјҢ并еҹәдәҺзӣёе…іж ҮеҮҶе»әи®ҫзҪ‘з»ңе®үе…ЁйҳІжҠӨжҺӘж–Ҫ д»Җд№ҲжҳҜжјҸжҙһз®ЎзҗҶпјҹеӣӣеӨ§жјҸз®ЎиҪҜ件жҺЁиҚҗ жјҸжҙһжң¬иә«е№¶йқһжҙ»и·ғеЁҒиғҒпјҢе…¬еҸёдјҒдёҡйҡҫд»ҘеҲҶиҫЁйңҖи§ЈеҶід»Җд№ҲжјҸжҙһпјҢеҸҲиҜҘжҢүдҪ•з§ҚйЎәеәҸеӨ„зҗҶгҖӮеҪ“жјҸжҙһж•°йҮҸж”ҖеҚҮиҮіжғҠдәәж°ҙе№іж—¶пјҢиҜҘй—®йўҳе°ұзү№еҲ«зӘҒеҮәдәҶпјҢе°Өе…¶жҳҜеңЁеӨ§еһӢзҪ‘з»ңдёӯз”ҡиҮідјҡеҮәзҺ°зҷҫдёҮдёӘжјҸжҙһзҡ„ж—¶еҖҷгҖӮе®үе…Ёзүӣ ж·ұзҪ‘дёҺжҡ—зҪ‘еҲқеӯҰиҖ…жҢҮеҚ— ж·ұзҪ‘дёҺжҡ—зҪ‘еҲқеӯҰиҖ…жҢҮеҚ—. дҪңиҖ…пјҡ aqniu жҳҹжңҹж—Ҙ, дёүжңҲ 27,2016 0.

жӯӨж–Үй’ҲеҜ№еҫҲе°‘ж¶үеҸҠж·ұзҪ‘дёҺжҡ—зҪ‘зҡ„иҜ»иҖ…пјҢдё»иҰҒеҶ…е®№еҢ…жӢ¬пјҡд»Җд№ҲжҳҜж·ұзҪ‘е’Ңжҡ—зҪ‘пјҢеҰӮдҪ•и®ҝй—®ж·ұзҪ‘е’Ңжҡ—зҪ‘д»ҘеҸҠеҰӮдҪ•жҗңзҙўжҡ—зҪ‘дёүеӨ§йғЁеҲҶгҖӮ. й—ІиҜқе°‘иҜҙпјҢејҖе§Ӣпјҡ. дёҖгҖҒж·ұзҪ‘. ж·ұзҪ‘жҳҜдә’иҒ”зҪ‘дёҠж— жі•йҖҡиҝҮжҷ®йҖҡж–№жі•и®ҝй—®еҲ°зҡ„ й»‘е®ўдҫөе…Ҙж°ҙеҺӮжҺ§еҲ¶зі»з»ҹ жӣҙж”№еҮҖж°ҙеҢ–еӯҰзү©еҗ«йҮҸ 60еӨ©зҡ„и§ӮеҜҹе‘ЁжңҹйҮҢпјҢеҲҶеҲ«жңү4иө·зӢ¬з«Ӣзҡ„иҝһжҺҘиў«еҸ‘зҺ°гҖӮ. жҜҸж¬ЎжҺҘе…ҘпјҢеЁҒиғҒжү§иЎҢдәәйғҪдјҡдҝ®ж”№жҺ§еҲ¶зЁӢеәҸзҡ„и®ҫзҪ®пјҢдҝ®ж”№еҸӮж•°еҸҚжҳ еҮә他们жҳҺжҳҫжІЎжңүжөҒйҮҸжҺ§еҲ¶зі»з»ҹе·ҘдҪңжңәеҲ¶зҡ„еҹәжң¬еёёиҜҶгҖӮ. иҮіе°‘дёӨж¬Ўдҝ®ж”№дәӢ件дёӯпјҢ他们ж“Қзәөзі»з»ҹж”№еҸҳдәҶиҝӣе…ҘеҲ°иҮӘжқҘж°ҙдёӯзҡ„еҢ–еӯҰзү©еҗ«йҮҸпјҢйҳ»зўҚдәҶеҮҖж°ҙиҝҮзЁӢ е®үе…Ёзүӣ - AQNIU.COMTRANSLATE THIS PAGEдјҡе‘ҳдё“еҢәзүӣиҒҳи¶ҠзӢұжЁЎжӢҹе·Ҙе…·дёҖе‘Ёе®үе…ЁеӨҙжқЎйҹіз®ұеҸҜеҸҳжҲҗеЈ°жіўзҪ‘з»ңжӯҰеҷЁ еҪ“еүҚAPIзҡ„е®үе…ЁзҠ¶жҖҒдёҺз»„з»Үзҡ„йңҖиҰҒеӯҳеңЁеҫҲеӨ§е·®и·қпјҢз»„з»Үз»ҸеёёеҸ—еӣ°дәҺйҡҫд»ҘзҗҶи§Јзҡ„ж”»еҮ»йқўпјҢзјәд№ҸжӯЈзЎ®зҡ„зӯ–з•ҘжқҘжһ„е»әйҳІеҫЎпјҢжң¬ж–Үзҡ„зӣ®зҡ„еҚіжҳҜи®Ёи®әеҪ“д»ҠAPIз”ҹжҖҒзі»з»ҹйқўдёҙзҡ„дёҚеҗҢжҢ‘жҲҳе’ҢеЁҒиғҒпјҢ并жҸҗдҫӣдҝқжҠӨAPIзҡ„жңҖдҪіе®һи·өгҖӮ. дҪңиҖ…пјҡ aqniu жҳҹжңҹдёү, дә”жңҲ 12, 2021 3,425. ж Үзӯҫпјҡ APIе®үе…Ё,еЁҒиғҒ

UEBAзҡ„йў„жңҹпјҢзү№жҖ§е’ҢжңҖдҪіе®һи·ө UEBAзҡ„йў„жңҹпјҢзү№жҖ§е’ҢжңҖдҪіе®һи·ө. дҪңиҖ…пјҡ nana жҳҹжңҹдёҖ,дә”жңҲ 30, 2016 1.

дҪңдёәдёҖз§Қй«ҳзә§зҪ‘з»ңеЁҒиғҒжЈҖжөӢжүӢж®өпјҢз”ЁжҲ·дёҺе®һдҪ“иЎҢдёәеҲҶжһҗ (UEBA)жңҖиҝ‘йЈҺеӨҙжӯЈеҠІгҖӮ. UEBAи§ЈеҶіж–№жЎҲеҲ©з”ЁжңәеҷЁеӯҰд№ жқҘдҪҝеЁҒиғҒжө®еҮәж°ҙйқўпјҢеҫҲеӨҡжЎҲдҫӢдёӯиҝңеҝ«дәҺдј з»ҹзҡ„е®үе…ЁдҝЎжҒҜе’ҢдәӢ件管зҗҶ (SIEM)зі»з»ҹжҲ–е…¶д»–и§ЈеҶіж–№жЎҲ дёҖж–ҮжҙһжӮүDASTгҖҒSASTгҖҒIAST вҖ”вҖ”WEBеә”з”Ёе®үе…ЁжөӢиҜ• вҖҰTRANSLATE THIS PAGESEE MORE ON AQNIU.COM 31дёӘ硬件/еӣә件жјҸжҙһеЁҒиғҒжҢҮеҚ— зҶ”ж–ӯ (Meltdown) е’Ңе№ҪзҒө (Spectre) жјҸжҙһжӢүе“ҚдәҶжөҒиЎҢ硬件еҸҠеӣә件еҸҜеҲ©з”ЁжјҸжҙһзҡ„иӯҰжҠҘгҖӮжң¬ж–ҮеҚіеҜ№е…¶дёӯд»ЈиЎЁйҮҚеӨ§еЁҒиғҒзҡ„йӮЈдәӣеҒҡдёӘзӣҳзӮ№гҖӮ зҪ‘з»ңж”»йҳІз«һиөӣзҡ„ж–°еҪўејҸпјҚпјҚAWD ж’ҮејҖеҗ„еҸӮиөӣйҳҹдјҚзҡ„иЎЁзҺ°дёҚи°ҲпјҢе®үе…Ёзүӣе…іеҝғзҡ„жҳҜиҝҷз§Қж–°еһӢзҡ„зҪ‘з»ңе®үе…Ёз«һиөӣеҪўејҸгҖӮ. дёҺдј з»ҹдё»жөҒзҡ„зҪ‘з»ңе®үе…Ёз«һиөӣCTFпјҲеӨәж——иөӣпјүзҡ„дәәжңәж”»йҳІдёҚеҗҢпјҢиҝҷз§Қж”»йҳІжҳҜдәәдәәж”»йҳІпјҢиҝҷд№ҹжҳҜеҫ—еҗҚAWDпјҲAttack With DefenceпјҢж”»йҳІе…јеӨҮпјүзҡ„з”ұжқҘгҖӮ. еңЁAWDзҡ„з«һиөӣзҺҜеўғдёӯпјҢжҜҸж”ҜйҳҹдјҚжңүдёҖдёӘе°ҸеһӢзҡ„ дҪ зҡ„иҝҳжҳҜжҲ‘зҡ„пјҹи°Ҳи°Ҳдә‘е®үе…ЁиҙЈд»»е…ұжӢ…жЁЎеһӢ дҪ зҡ„иҝҳжҳҜжҲ‘зҡ„пјҹ. и°Ҳи°Ҳдә‘е®үе…ЁиҙЈд»»е…ұжӢ…жЁЎеһӢ. иҝҮеҺ»еҮ дёӘжңҲпјҢе®үе…Ёз•Ңи§ҒиҜҒдәҶеӨҡиө·йҮҚеӨ§дә‘ж•°жҚ®жі„йңІдәӢ件гҖӮ. 6жңҲд»Ҫ1.97дәҝзҫҺеӣҪйҖүж°‘зҡ„жі„йңІдәӢ件пјҢйңҮжғҠе…ЁзҗғгҖӮ. ж•°е‘ЁеҗҺпјҢ600дёҮеЁҒз‘һжЈ®з”ЁжҲ·ж•°жҚ®пјҢ被其第дёүж–№еҗҲдҪңдјҷдјҙNiceзі»з»ҹжӣқе…үгҖӮ. дёҖе‘ЁеҗҺпјҢиҜҘиө·дәӢ件е°ҳеҹғжңӘе®ҡд№Ӣж—¶пјҢ220дёҮйҒ“зҗјж–Ҝ з»ҷжјҸжҙһжү“еҲҶ д»Ӣз»ҚдёҖдёӢCVSSдёҺTRIPWIREзҡ„е·®ејӮ Tripwireеҫ—еҲҶжҳҜ3943пјҢд»ЈиЎЁдҪҺйЈҺйҷ©гҖӮ. еӣҫBжҳҜдёҖдёӘOracle WebLogicжјҸжҙһпјҢCVSSv2еҫ—еҲҶдёә5,CVSSv3дёә7.5гҖӮ. иҝҷдёӘеҫ—еҲҶд»ӢдәҺвҖңдёӯзӯүвҖқе’ҢвҖңй«ҳвҖқд№Ӣй—ҙгҖӮ. Tripwireз»ҷиҝҷдёӘжјҸжҙһжү“дәҶ13099еҲҶпјҢеӣ дёәCVE-2017-10271иў«и®°еҪ•дёәдёҖдёӘеҸҜд»ҘиҝңзЁӢиҮӘеҠЁжү§иЎҢзҡ„жјҸжҙһгҖӮ. TripwireеҜ№иҝҷдёӨдёӘжјҸжҙһиҜ„еҲҶзҡ„еҢәеҲ«еңЁдәҺпјҢMicrosoft EDRж—¶д»ЈжӯЈеңЁеҲ°жқҘ 并е°ҶеҪўжҲҗ3зұ»з»ҶеҲҶ йӮЈеҖ’жңӘеҝ…пјҢеҸӘиғҪиҜҙпјҢжңүиҝҷдёӘеҸҜиғҪжҖ§еҗ§гҖӮ. еӨ§еӨҡж•°дјҒдёҡжғіиҰҒEDRеҠҹиғҪзЎ®е®һдёҚеҒҮпјҢдҪҶеӨ§йғЁеҲҶдјҒдёҡдҫқ然зјәд№ҸйғЁзҪІжҲҗзҶҹEDRдә§е“ҒжүҖйңҖзҡ„дәәжүҚе’Ңиө„жәҗд№ҹжҳҜзңҹзҡ„гҖӮ.дёүзұ»EDRдә§е“Ғ.

еҹәдәҺжӯӨеёӮеңәзҺ°зҠ¶пјҢEDRеҸҜиғҪдјҡиҝҺжқҘеёӮеңәз»ҶеҲҶпјҢжңҖз»ҲеҪ’дёәеҰӮдёӢ3зұ»пјҡ. 1. дјҒдёҡзә§EDR. жӯӨзұ»дә§е“Ғ收йӣҶгҖҒеӨ„зҗҶ并еҲҶжһҗ зӯүдҝқ2.0иҖғиҜ•зҡ„вҖңеӯҰйңёз¬”и®° зӯүдҝқ2.0иҖғиҜ•зҡ„вҖңеӯҰйңёз¬”и®°вҖқ. дҪңиҖ…пјҡ з»ҝзӣҹ科жҠҖ жҳҹжңҹдёҖ, еҚҒдёҖжңҲ 25, 2019 0. 2019е№ҙ12жңҲ1ж—ҘпјҢзҪ‘з»ңе®үе…Ёзӯүзә§дҝқжҠӨ2.0еӣҪ家ж ҮеҮҶеҚіе°ҶжӯЈејҸе®һж–ҪгҖӮ. з»ҝзӣҹ科жҠҖдҪңдёәдё“дёҡзҡ„зҪ‘з»ңе®үе…Ёи§ЈеҶіж–№жЎҲжҸҗдҫӣе•ҶпјҢеҹәдәҺеҜ№ж–°еўһзҡ„гҖҠзҪ‘з»ңе®үе…Ёзӯүзә§дҝқжҠӨжөӢиҜ„й«ҳйЈҺйҷ©еҲӨе®ҡжҢҮеј•гҖӢеҸҠеҜ№зӯүзә§дҝқжҠӨ2.0еҲ¶еәҰзҡ„ еҰӮдҪ•дҝқйҡңвҖңйҡҗи—ҸжҡҙйңІйқўвҖқдёҚиў«еҒ·иўӯпјҹ жҖҺж ·дҝқйҡңиҝҷдәӣйҡҗи—ҸжҡҙйңІйқўдёҚиў«еҒ·иўӯпјҹ. еңЁдјҒдёҡITиө„дә§дёӯзҡ„йҡҗи—ҸжҡҙйңІйқўиў«жңүеҝғд№ӢдәәжүҫеҲ°е№¶еҲ©з”Ёд№ӢеүҚпјҢдҪңдёәе®үе…ЁиҝҗиҗҘдәәе‘ҳпјҢеҰӮдҪ•дҝқйҡңиҝҷдәӣйҡҗи—ҸжҡҙйңІйқўзҡ„е®үе…Ёпјҹ. е®һж—¶жЈҖжөӢгҖҒеҸҠж—¶еӨ„зҗҶжҳҜе…ій”®гҖӮ. дјҒдёҡйңҖиҰҒеҒҡеҲ°е®һж—¶жӣҙж–°жјҸжҙһжЈҖжөӢ规еҲҷпјҢй’ҲеҜ№жңҖж–°е®үе…ЁжјҸжҙһжҸҗдҫӣеә”жҖҘе“Қеә”иғҪеҠӣ е®үе…Ёзүӣ - AQNIU.COMTRANSLATE THIS PAGEдјҡе‘ҳдё“еҢәзүӣиҒҳи¶ҠзӢұжЁЎжӢҹе·Ҙе…·дёҖе‘Ёе®үе…ЁеӨҙжқЎйҹіз®ұеҸҜеҸҳжҲҗеЈ°жіўзҪ‘з»ңжӯҰеҷЁ еҪ“еүҚAPIзҡ„е®үе…ЁзҠ¶жҖҒдёҺз»„з»Үзҡ„йңҖиҰҒеӯҳеңЁеҫҲеӨ§е·®и·қпјҢз»„з»Үз»ҸеёёеҸ—еӣ°дәҺйҡҫд»ҘзҗҶи§Јзҡ„ж”»еҮ»йқўпјҢзјәд№ҸжӯЈзЎ®зҡ„зӯ–з•ҘжқҘжһ„е»әйҳІеҫЎпјҢжң¬ж–Үзҡ„зӣ®зҡ„еҚіжҳҜи®Ёи®әеҪ“д»ҠAPIз”ҹжҖҒзі»з»ҹйқўдёҙзҡ„дёҚеҗҢжҢ‘жҲҳе’ҢеЁҒиғҒпјҢ并жҸҗдҫӣдҝқжҠӨAPIзҡ„жңҖдҪіе®һи·өгҖӮ. дҪңиҖ…пјҡ aqniu жҳҹжңҹдёү, дә”жңҲ 12, 2021 3,425. ж Үзӯҫпјҡ APIе®үе…Ё,еЁҒиғҒ

UEBAзҡ„йў„жңҹпјҢзү№жҖ§е’ҢжңҖдҪіе®һи·ө UEBAзҡ„йў„жңҹпјҢзү№жҖ§е’ҢжңҖдҪіе®һи·ө. дҪңиҖ…пјҡ nana жҳҹжңҹдёҖ,дә”жңҲ 30, 2016 1.

дҪңдёәдёҖз§Қй«ҳзә§зҪ‘з»ңеЁҒиғҒжЈҖжөӢжүӢж®өпјҢз”ЁжҲ·дёҺе®һдҪ“иЎҢдёәеҲҶжһҗ (UEBA)жңҖиҝ‘йЈҺеӨҙжӯЈеҠІгҖӮ. UEBAи§ЈеҶіж–№жЎҲеҲ©з”ЁжңәеҷЁеӯҰд№ жқҘдҪҝеЁҒиғҒжө®еҮәж°ҙйқўпјҢеҫҲеӨҡжЎҲдҫӢдёӯиҝңеҝ«дәҺдј з»ҹзҡ„е®үе…ЁдҝЎжҒҜе’ҢдәӢ件管зҗҶ (SIEM)зі»з»ҹжҲ–е…¶д»–и§ЈеҶіж–№жЎҲ дёҖж–ҮжҙһжӮүDASTгҖҒSASTгҖҒIAST вҖ”вҖ”WEBеә”з”Ёе®үе…ЁжөӢиҜ• вҖҰTRANSLATE THIS PAGESEE MORE ON AQNIU.COM 31дёӘ硬件/еӣә件жјҸжҙһеЁҒиғҒжҢҮеҚ— зҶ”ж–ӯ (Meltdown) е’Ңе№ҪзҒө (Spectre) жјҸжҙһжӢүе“ҚдәҶжөҒиЎҢ硬件еҸҠеӣә件еҸҜеҲ©з”ЁжјҸжҙһзҡ„иӯҰжҠҘгҖӮжң¬ж–ҮеҚіеҜ№е…¶дёӯд»ЈиЎЁйҮҚеӨ§еЁҒиғҒзҡ„йӮЈдәӣеҒҡдёӘзӣҳзӮ№гҖӮ зҪ‘з»ңж”»йҳІз«һиөӣзҡ„ж–°еҪўејҸпјҚпјҚAWD ж’ҮејҖеҗ„еҸӮиөӣйҳҹдјҚзҡ„иЎЁзҺ°дёҚи°ҲпјҢе®үе…Ёзүӣе…іеҝғзҡ„жҳҜиҝҷз§Қж–°еһӢзҡ„зҪ‘з»ңе®үе…Ёз«һиөӣеҪўејҸгҖӮ. дёҺдј з»ҹдё»жөҒзҡ„зҪ‘з»ңе®үе…Ёз«һиөӣCTFпјҲеӨәж——иөӣпјүзҡ„дәәжңәж”»йҳІдёҚеҗҢпјҢиҝҷз§Қж”»йҳІжҳҜдәәдәәж”»йҳІпјҢиҝҷд№ҹжҳҜеҫ—еҗҚAWDпјҲAttack With DefenceпјҢж”»йҳІе…јеӨҮпјүзҡ„з”ұжқҘгҖӮ. еңЁAWDзҡ„з«һиөӣзҺҜеўғдёӯпјҢжҜҸж”ҜйҳҹдјҚжңүдёҖдёӘе°ҸеһӢзҡ„ дҪ зҡ„иҝҳжҳҜжҲ‘зҡ„пјҹи°Ҳи°Ҳдә‘е®үе…ЁиҙЈд»»е…ұжӢ…жЁЎеһӢ дҪ зҡ„иҝҳжҳҜжҲ‘зҡ„пјҹ. и°Ҳи°Ҳдә‘е®үе…ЁиҙЈд»»е…ұжӢ…жЁЎеһӢ. иҝҮеҺ»еҮ дёӘжңҲпјҢе®үе…Ёз•Ңи§ҒиҜҒдәҶеӨҡиө·йҮҚеӨ§дә‘ж•°жҚ®жі„йңІдәӢ件гҖӮ. 6жңҲд»Ҫ1.97дәҝзҫҺеӣҪйҖүж°‘зҡ„жі„йңІдәӢ件пјҢйңҮжғҠе…ЁзҗғгҖӮ. ж•°е‘ЁеҗҺпјҢ600дёҮеЁҒз‘һжЈ®з”ЁжҲ·ж•°жҚ®пјҢ被其第дёүж–№еҗҲдҪңдјҷдјҙNiceзі»з»ҹжӣқе…үгҖӮ. дёҖе‘ЁеҗҺпјҢиҜҘиө·дәӢ件е°ҳеҹғжңӘе®ҡд№Ӣж—¶пјҢ220дёҮйҒ“зҗјж–Ҝ з»ҷжјҸжҙһжү“еҲҶ д»Ӣз»ҚдёҖдёӢCVSSдёҺTRIPWIREзҡ„е·®ејӮ Tripwireеҫ—еҲҶжҳҜ3943пјҢд»ЈиЎЁдҪҺйЈҺйҷ©гҖӮ. еӣҫBжҳҜдёҖдёӘOracle WebLogicжјҸжҙһпјҢCVSSv2еҫ—еҲҶдёә5,CVSSv3дёә7.5гҖӮ. иҝҷдёӘеҫ—еҲҶд»ӢдәҺвҖңдёӯзӯүвҖқе’ҢвҖңй«ҳвҖқд№Ӣй—ҙгҖӮ. Tripwireз»ҷиҝҷдёӘжјҸжҙһжү“дәҶ13099еҲҶпјҢеӣ дёәCVE-2017-10271иў«и®°еҪ•дёәдёҖдёӘеҸҜд»ҘиҝңзЁӢиҮӘеҠЁжү§иЎҢзҡ„жјҸжҙһгҖӮ. TripwireеҜ№иҝҷдёӨдёӘжјҸжҙһиҜ„еҲҶзҡ„еҢәеҲ«еңЁдәҺпјҢMicrosoft EDRж—¶д»ЈжӯЈеңЁеҲ°жқҘ 并е°ҶеҪўжҲҗ3зұ»з»ҶеҲҶ йӮЈеҖ’жңӘеҝ…пјҢеҸӘиғҪиҜҙпјҢжңүиҝҷдёӘеҸҜиғҪжҖ§еҗ§гҖӮ. еӨ§еӨҡж•°дјҒдёҡжғіиҰҒEDRеҠҹиғҪзЎ®е®һдёҚеҒҮпјҢдҪҶеӨ§йғЁеҲҶдјҒдёҡдҫқ然зјәд№ҸйғЁзҪІжҲҗзҶҹEDRдә§е“ҒжүҖйңҖзҡ„дәәжүҚе’Ңиө„жәҗд№ҹжҳҜзңҹзҡ„гҖӮ.дёүзұ»EDRдә§е“Ғ.

еҹәдәҺжӯӨеёӮеңәзҺ°зҠ¶пјҢEDRеҸҜиғҪдјҡиҝҺжқҘеёӮеңәз»ҶеҲҶпјҢжңҖз»ҲеҪ’дёәеҰӮдёӢ3зұ»пјҡ. 1. дјҒдёҡзә§EDR. жӯӨзұ»дә§е“Ғ收йӣҶгҖҒеӨ„зҗҶ并еҲҶжһҗ зӯүдҝқ2.0иҖғиҜ•зҡ„вҖңеӯҰйңёз¬”и®° зӯүдҝқ2.0иҖғиҜ•зҡ„вҖңеӯҰйңёз¬”и®°вҖқ. дҪңиҖ…пјҡ з»ҝзӣҹ科жҠҖ жҳҹжңҹдёҖ, еҚҒдёҖжңҲ 25, 2019 0. 2019е№ҙ12жңҲ1ж—ҘпјҢзҪ‘з»ңе®үе…Ёзӯүзә§дҝқжҠӨ2.0еӣҪ家ж ҮеҮҶеҚіе°ҶжӯЈејҸе®һж–ҪгҖӮ. з»ҝзӣҹ科жҠҖдҪңдёәдё“дёҡзҡ„зҪ‘з»ңе®үе…Ёи§ЈеҶіж–№жЎҲжҸҗдҫӣе•ҶпјҢеҹәдәҺеҜ№ж–°еўһзҡ„гҖҠзҪ‘з»ңе®үе…Ёзӯүзә§дҝқжҠӨжөӢиҜ„й«ҳйЈҺйҷ©еҲӨе®ҡжҢҮеј•гҖӢеҸҠеҜ№зӯүзә§дҝқжҠӨ2.0еҲ¶еәҰзҡ„ еҰӮдҪ•дҝқйҡңвҖңйҡҗи—ҸжҡҙйңІйқўвҖқдёҚиў«еҒ·иўӯпјҹ жҖҺж ·дҝқйҡңиҝҷдәӣйҡҗи—ҸжҡҙйңІйқўдёҚиў«еҒ·иўӯпјҹ. еңЁдјҒдёҡITиө„дә§дёӯзҡ„йҡҗи—ҸжҡҙйңІйқўиў«жңүеҝғд№ӢдәәжүҫеҲ°е№¶еҲ©з”Ёд№ӢеүҚпјҢдҪңдёәе®үе…ЁиҝҗиҗҘдәәе‘ҳпјҢеҰӮдҪ•дҝқйҡңиҝҷдәӣйҡҗи—ҸжҡҙйңІйқўзҡ„е®үе…Ёпјҹ. е®һж—¶жЈҖжөӢгҖҒеҸҠж—¶еӨ„зҗҶжҳҜе…ій”®гҖӮ. дјҒдёҡйңҖиҰҒеҒҡеҲ°е®һж—¶жӣҙж–°жјҸжҙһжЈҖжөӢ规еҲҷпјҢй’ҲеҜ№жңҖж–°е®үе…ЁжјҸжҙһжҸҗдҫӣеә”жҖҘе“Қеә”иғҪеҠӣ 10ж¬ҫжңҖдҪіе…Қиҙ№WIFIй»‘е®ўе·Ҙе…·пјҲйҷ„дј йҖҒй—Ёпјү е°Ҫз®ЎзҪ‘з»ңдёҠжңүи®ёи®ёеӨҡеӨҡй»‘е®ўж”»еҮ»ж•ҷзЁӢпјҢдҪҶй»‘е®ўж”»еҮ»е№¶дёҚжҳҜйӮЈд№Ҳе®№жҳ“еӯҰзҡ„гҖӮе®ғдёҚжҳҜдёҖи№ҙиҖҢе°ұзҡ„дәӢжғ…пјҢйңҖиҰҒж·ұе…Ҙзҡ„з ”з©¶е’ҢеҘүзҢ®зІҫзҘһжүҚиғҪеӨҹжҲҗдёә专家гҖӮдҪҶжҳҜпјҢйҖҡиҝҮдёҖдәӣе…Қиҙ№еҸҜз”Ёзҡ„й»‘е®ўе·Ҙе…·жқҘеӯҰд№ еҰӮдҪ•еңЁAndroidе’ҢжЎҢйқўдёҠиҝӣиЎҢж”»еҮ»пјҢжӮЁеҸҜе®үе…Ёзүӣ ж–°еҚҺдёүйӣҶеӣўиөөдҪідјҹпјҡд»Ҙиә«д»Ҫе®үе…ЁдёәеҹәзЎҖжһ„е»әеҸҜдҝЎзҪ‘з»ң вҖҰTRANSLATE THIS PAGE4жңҲ24ж—ҘпјҢеңЁ2020

navigateйўҶиҲӘиҖ…еі°дјҡдё»еҠЁе®үе…Ёдё“йўҳи®әеқӣдёҠпјҢж–°еҚҺдёүйӣҶеӣўе®үе…Ёдә§е“ҒжӢ“еұ•йғЁеүҜйғЁй•ҝиөөдҪідјҹеҲҶдә«дәҶж–°еҚҺдёүзҡ„йӣ¶дҝЎд»»е®үе…Ёи§ЈеҶіж–№жЎҲпјҢеҹәдәҺе®үе…Ёз»ҹдёҖз®ЎзҗҶзі»з»ҹгҖҒеҸҜдҝЎдёҡеҠЎжҺ§еҲ¶зі»з»ҹгҖҒиә«д»Ҫи®ӨиҜҒдёҺжқғйҷҗз®ЎзҗҶзі»з»ҹе’ҢеҸҜдҝЎз»Ҳз«Ҝзі»з»ҹпјҢе®һзҺ°дәҶжҢҒз»ӯжҖ§еҲҶжһҗжЈҖжөӢгҖҒеҠЁжҖҒи®ҝй—®жҺ§еҲ¶гҖҒжңҖе°ҸеҢ–жқғйҷҗзҡ„йӣ¶дҝЎд»»е®үе…Ёжһ¶жһ„ж ёеҝғ WEBдёӯй—ҙ件жјҸжҙһд№ӢIISзҜҮ IISжҳҜдёҖз§ҚWebпјҲзҪ‘йЎөпјүжңҚеҠЎз»„件пјҢе…¶дёӯеҢ…жӢ¬WebжңҚеҠЎеҷЁгҖҒFTPжңҚеҠЎеҷЁгҖҒNNTPжңҚеҠЎеҷЁе’ҢSMTPжңҚеҠЎеҷЁпјҢеҲҶеҲ«з”ЁдәҺзҪ‘йЎөжөҸи§ҲгҖҒж–Үд»¶дј иҫ“гҖҒж–°й—»жңҚеҠЎе’ҢйӮ®д»¶еҸ‘йҖҒзӯүж–№йқўпјҢе®ғдҪҝеҫ—еңЁзҪ‘з»ңпјҲеҢ…жӢ¬дә’иҒ”зҪ‘е’ҢеұҖеҹҹзҪ‘пјүдёҠеҸ‘еёғдҝЎжҒҜжҲҗдәҶдёҖ件еҫҲе®№жҳ“зҡ„дәӢгҖӮ. IISзҡ„е®үе…Ёи„ҶејұжҖ§жӣҫй•ҝж—¶й—ҙиў«дёҡеҶ…иҜҹз—… жјҸжҙһз®ЎзҗҶзҡ„е®ҡд№үдёҺжңҖдҪіе®һи·ө жјҸжҙһз®ЎзҗҶдё»иҰҒз”ұ4дёӘй«ҳзә§иҝҮзЁӢз»„жҲҗпјҡеҸ‘зҺ°гҖҒжҠҘе‘ҠгҖҒдјҳе…ҲеҢ–еҸҠе“Қеә”гҖӮ. ејәжјҸжҙһз®ЎзҗҶжЎҶжһ¶дёӯпјҢжҜҸдёӘиҝҮзЁӢе’ҢеӯҗиҝҮзЁӢйғҪжҳҜзқҖйҮҚж”№е–„е®үе…Ёе’ҢеҮҸе°‘зҪ‘з»ңиө„дә§йЈҺйҷ©зҡ„жҢҒз»ӯе‘Ёжңҹзҡ„дёҖйғЁеҲҶгҖӮ. дәҢгҖҒжјҸжҙһз®ЎзҗҶжңҖдҪіе®һи·ө. д»ҘеҸ‘зҺ°е’ҢеҶҚеҸ‘зҺ°з®ЎзҗҶжјҸжҙһ. еҸ‘зҺ°иҝҮзЁӢжҳҜиҰҒжүҫеҮәзҪ‘з»ңиө„дә§пјҢ并еҠ д»ҘеҲҶзұ»е’Ң жңӘзҹҘзҡ„жңӘзҹҘпјҡд№қеӨ§жЁЎзіҠжөӢиҜ•е·Ҙе…· ејҖеҸ‘дәәе‘ҳз»ҸеёёдјҡдҪҝз”ЁеҫҲеӨҡејҖжәҗжЁЎзіҠжөӢиҜ•е·Ҙе…·пјҢе°‘йҮҸе•Ҷдёҡеә”з”Ёе·Ҙе…·пјҢд»ҘеҸҠеҗ„з§ҚжЁЎзіҠжөӢиҜ•жЎҶжһ¶гҖӮ. дёӢйқўжҲ‘们еҲ—еҮәд№қж¬ҫжңҖеҘҪзҡ„жЁЎзіҠжөӢиҜ•е·Ҙе…·гҖӮ. д№қеӨ§йЎ¶зә§жЁЎзіҠжөӢиҜ•е·Ҙе…·. 1гҖҒж•ҲзҺҮд№ӢзҺӢпјҡAmerican Fuzzy LOP. American Fuzzy LOPзЁӢеәҸеҸҜд»ҘиҪ»жқҫйғЁзҪІпјҢй…ҚзҪ®з®ҖеҚ•гҖӮ. иҜҘзЁӢеәҸе»әз«ӢеңЁеҜ№жңҖдҪіжЁЎзіҠ дјҒдёҡе®үе…Ёз®ЎзҗҶзҡ„еҶ…еӨ–еҗҲ规д№ӢISO27001ж ҮеҮҶиҜҰи§Ј ISO/IEC27001жҳҜз”ұиӢұеӣҪж ҮеҮҶBS7799иҪ¬жҚўиҖҢжҲҗзҡ„гҖӮ. BS7799ж ҮеҮҶдәҺ1993е№ҙз”ұиӢұеӣҪиҙёжҳ“е·ҘдёҡйғЁз«ӢйЎ№пјҢдәҺ1995е№ҙиӢұеӣҪйҰ–ж¬ЎеҮәзүҲBS 7799-1пјҡ1995гҖҠдҝЎжҒҜе®үе…Ёз®ЎзҗҶе®һж–Ҫз»ҶеҲҷгҖӢпјҢе®ғжҸҗдҫӣдәҶдёҖеҘ—з»јеҗҲзҡ„гҖҒз”ұдҝЎжҒҜе®үе…ЁжңҖдҪіжғҜдҫӢз»„жҲҗзҡ„е®һж–Ҫ规еҲҷпјҢе…¶зӣ®зҡ„жҳҜдҪңдёәзЎ®е®ҡе·Ҙе•ҶдёҡдҝЎжҒҜзі»з»ҹеңЁеӨ§еӨҡж•°жғ…еҶөжүҖйңҖ зӯүдҝқ2.0и§ЈиҜ»|е®үе…Ёзӯ–з•ҘжҺ§еҲ¶еҰӮдҪ•еҢ–йҡҫдёәжҳ“пјҹ зӯүдҝқ2.0и§ЈиҜ»|е®үе…Ёзӯ–з•ҘжҺ§еҲ¶еҰӮдҪ•еҢ–йҡҫдёәжҳ“пјҹ. йҡҸзқҖгҖҠзҪ‘з»ңе®үе…Ёжі•гҖӢеҮәеҸ°пјҢзҪ‘з»ңе®үе…Ёзӯүзә§дҝқжҠӨеҲ¶еәҰиў«жҸҗеҚҮеҲ°дәҶжі•еҫӢеұӮйқўпјҢеӣҪ家зҪ‘з»ңе®үе…Ёзӯүзә§дҝқжҠӨе·ҘдҪңиҝӣе…ҘдәҶ2.0ж—¶д»ЈпјҢеҗ„иЎҢеҗ„дёҡзҡ„зҪ‘з»ңиҝҗиҗҘиҖ…еҜ№зӯүзә§дҝқжҠӨж ҮеҮҶиҝӣиЎҢйҮҚж–°еӯҰд№ гҖҒи®ӨиҜҶпјҢ并еҹәдәҺзӣёе…іж ҮеҮҶе»әи®ҫзҪ‘з»ңе®үе…ЁйҳІжҠӨжҺӘж–Ҫ д»Җд№ҲжҳҜжјҸжҙһз®ЎзҗҶпјҹеӣӣеӨ§жјҸз®ЎиҪҜ件жҺЁиҚҗ жјҸжҙһжң¬иә«е№¶йқһжҙ»и·ғеЁҒиғҒпјҢе…¬еҸёдјҒдёҡйҡҫд»ҘеҲҶиҫЁйңҖи§ЈеҶід»Җд№ҲжјҸжҙһпјҢеҸҲиҜҘжҢүдҪ•з§ҚйЎәеәҸеӨ„зҗҶгҖӮеҪ“жјҸжҙһж•°йҮҸж”ҖеҚҮиҮіжғҠдәәж°ҙе№іж—¶пјҢиҜҘй—®йўҳе°ұзү№еҲ«зӘҒеҮәдәҶпјҢе°Өе…¶жҳҜеңЁеӨ§еһӢзҪ‘з»ңдёӯз”ҡиҮідјҡеҮәзҺ°зҷҫдёҮдёӘжјҸжҙһзҡ„ж—¶еҖҷгҖӮе®үе…Ёзүӣ ж·ұзҪ‘дёҺжҡ—зҪ‘еҲқеӯҰиҖ…жҢҮеҚ— ж·ұзҪ‘дёҺжҡ—зҪ‘еҲқеӯҰиҖ…жҢҮеҚ—. дҪңиҖ…пјҡ aqniu жҳҹжңҹж—Ҙ, дёүжңҲ 27,2016 0.

жӯӨж–Үй’ҲеҜ№еҫҲе°‘ж¶үеҸҠж·ұзҪ‘дёҺжҡ—зҪ‘зҡ„иҜ»иҖ…пјҢдё»иҰҒеҶ…е®№еҢ…жӢ¬пјҡд»Җд№ҲжҳҜж·ұзҪ‘е’Ңжҡ—зҪ‘пјҢеҰӮдҪ•и®ҝй—®ж·ұзҪ‘е’Ңжҡ—зҪ‘д»ҘеҸҠеҰӮдҪ•жҗңзҙўжҡ—зҪ‘дёүеӨ§йғЁеҲҶгҖӮ. й—ІиҜқе°‘иҜҙпјҢејҖе§Ӣпјҡ. дёҖгҖҒж·ұзҪ‘. ж·ұзҪ‘жҳҜдә’иҒ”зҪ‘дёҠж— жі•йҖҡиҝҮжҷ®йҖҡж–№жі•и®ҝй—®еҲ°зҡ„ й»‘е®ўдҫөе…Ҙж°ҙеҺӮжҺ§еҲ¶зі»з»ҹ жӣҙж”№еҮҖж°ҙеҢ–еӯҰзү©еҗ«йҮҸ 60еӨ©зҡ„и§ӮеҜҹе‘ЁжңҹйҮҢпјҢеҲҶеҲ«жңү4иө·зӢ¬з«Ӣзҡ„иҝһжҺҘиў«еҸ‘зҺ°гҖӮ. жҜҸж¬ЎжҺҘе…ҘпјҢеЁҒиғҒжү§иЎҢдәәйғҪдјҡдҝ®ж”№жҺ§еҲ¶зЁӢеәҸзҡ„и®ҫзҪ®пјҢдҝ®ж”№еҸӮж•°еҸҚжҳ еҮә他们жҳҺжҳҫжІЎжңүжөҒйҮҸжҺ§еҲ¶зі»з»ҹе·ҘдҪңжңәеҲ¶зҡ„еҹәжң¬еёёиҜҶгҖӮ. иҮіе°‘дёӨж¬Ўдҝ®ж”№дәӢ件дёӯпјҢ他们ж“Қзәөзі»з»ҹж”№еҸҳдәҶиҝӣе…ҘеҲ°иҮӘжқҘж°ҙдёӯзҡ„еҢ–еӯҰзү©еҗ«йҮҸпјҢйҳ»зўҚдәҶеҮҖж°ҙиҝҮзЁӢ* йҰ–йЎө

* зүӣй—»зүӣиҜ„

* иЎҢдёҡеҠЁжҖҒ

* еЁҒиғҒжғ…жҠҘ

* жңҜжңүдё“ж”»

* й»‘жһҒз©әй—ҙ

* жҠҖжңҜдә§е“Ғ

* дјҡе‘ҳдё“еҢә

* зүӣиҒҳ

* е®үе…ЁиҜҫе Ӯ

* е…ЁжҷҜеӣҫ

е®үе…ЁзүӣпјҢжҲ‘们дёҖиө·зүӣпјҒзҷ»еҪ•/жіЁеҶҢ

иҸңеҚ•

* йҰ–йЎө

* зүӣй—»зүӣиҜ„

* иЎҢдёҡеҠЁжҖҒ

* еЁҒиғҒжғ…жҠҘ

* жңҜжңүдё“ж”»

* й»‘жһҒз©әй—ҙ

* жҠҖжңҜдә§е“Ғ

* дјҡе‘ҳдё“еҢә

* зүӣиҒҳ

* е®үе…ЁиҜҫе Ӯ

* е…ЁжҷҜеӣҫ

*

__

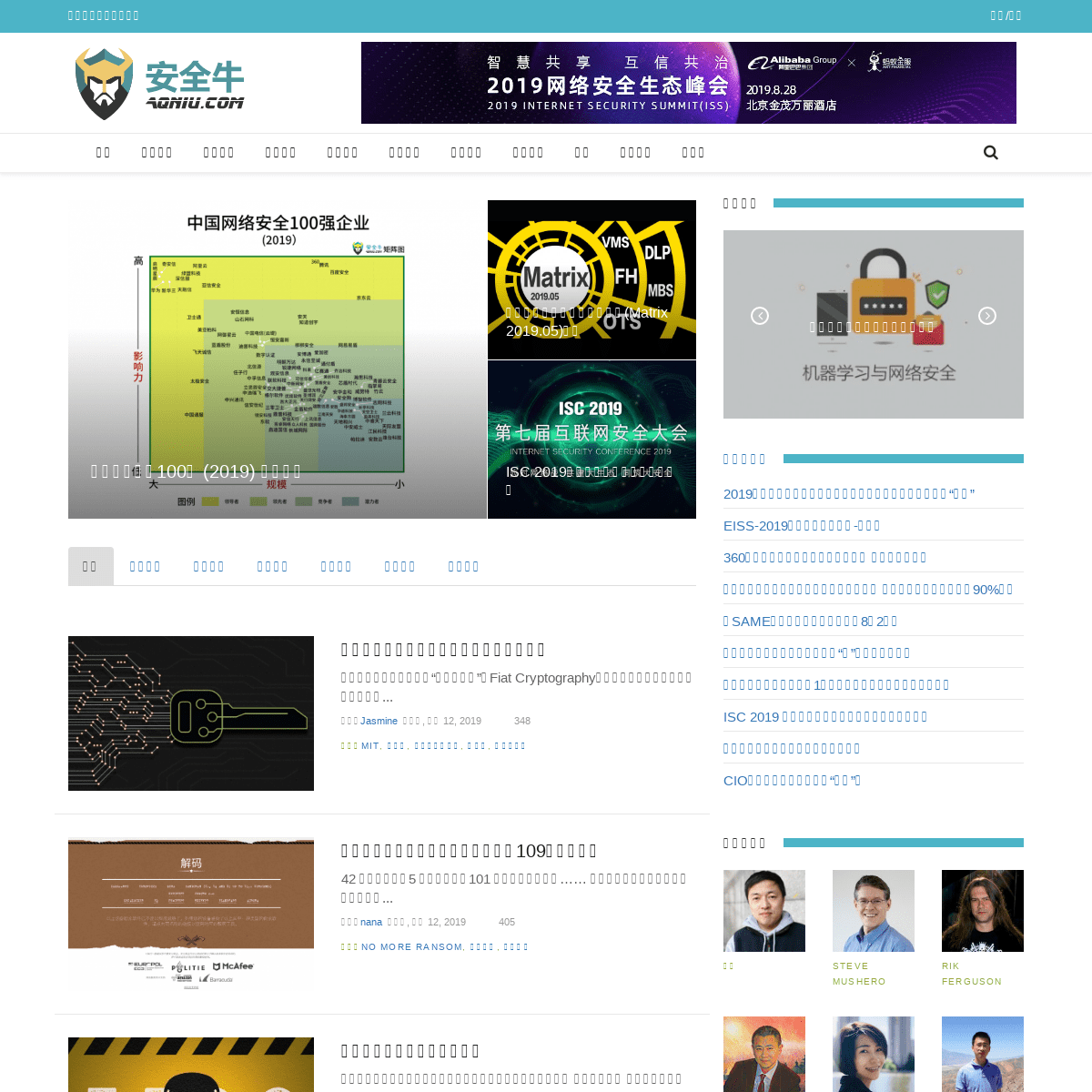

дёӯеӣҪзҪ‘з»ңе®үе…Ё100ејә (2019) жҠҘе‘ҠеҸ‘еёғ дёӯеӣҪзҪ‘з»ңе®үе…Ёз»ҶеҲҶйўҶеҹҹзҹ©йҳөеӣҫ(MATRIX 2019.05)еҸ‘еёғ ISC 2019пјҡдјҒдёҡзҪ‘з»ңе®үе…Ёи§ЈеҶіж–№жЎҲи®әеқӣ* жңҖж–°

* зүӣй—»зүӣиҜ„

* иЎҢдёҡеҠЁжҖҒ

* еЁҒиғҒжғ…жҠҘ

* жңҜжңүдё“ж”»

* й»‘жһҒз©әй—ҙ

* жҠҖжңҜдә§е“Ғ

йә»зңҒзҗҶе·ҘејҖеҸ‘еҮәиҮӘеҠЁеҠ еҜҶз®—жі•пјҡиҸІдәҡзү№еҠ еҜҶ йҖҡиҝҮиҮӘеҠЁзј–еҶҷеҠ еҜҶз®—жі•пјҢвҖңиҸІдәҡзү№еҠ еҜҶвҖқпјҲFiat CryptographyпјүжҠҖжңҜеҸҜд»Ҙж¶ҲйҷӨй”ҷиҜҜпјҢз”ҹжҲҗжӣҙе®үе…Ёзҡ„д»Ј...дҪңиҖ…пјҡJasmine

жҳҹжңҹдёҖ, е…«жңҲ

12, 2019348 ж ҮзӯҫпјҡMIT , еҜҶз ҒеӯҰ,

жҠ—йҮҸеӯҗеҠ еҜҶз®—жі•,

иҮӘеҠЁеҢ– ,

иҸІдәҡзү№еҠ еҜҶ

жӢ’з»қеӢ’зҙўпјҡиҝҷ家门жҲ·зҪ‘з«ҷеҸҜе…Қиҙ№и§ЈеҜҶ109з§ҚеӢ’зҙўиҪҜ件 42 家жү§жі•жңәжһ„гҖҒ5 家欧зӣҹеҚ•дҪҚгҖҒ101 家公иҗҘе’Ңз§ҒиҗҘе®һдҪ“вҖҰвҖҰ жҚ®з§°пјҢе…Қиҙ№её®еӢ’зҙўиҪҜ件еҸ—е®іиҖ…жҒўеӨҚж–Ү件... дҪңиҖ…пјҡnana жҳҹжңҹдёҖ, е…«жңҲ 12, 2019405 ж ҮзӯҫпјҡNo More Ransom, еӢ’зҙўиҪҜ件

,

и§ЈеҜҶе·Ҙе…·

йӣ¶ж—ҘжјҸжҙһпјҡејәеӨ§еҸҲи„Ҷејұзҡ„жӯҰеҷЁ жүҖжңүиҪҜ件йғҪеӯҳеңЁжјҸжҙһпјҢе…¶дёӯдёҖдәӣжјҸжҙһжҳҜиғҪиў«жӯҰеҷЁеҢ–зҡ„е®үе…ЁжјҸжҙһгҖӮ йӣ¶ж—ҘжјҸжҙһе®ҡд№ү йӣ¶ж—ҘжјҸжҙһе°ұжҳҜдҫӣеә”... дҪңиҖ…пјҡnana жҳҹжңҹдёҖ, е…«жңҲ 12, 2019333 ж Үзӯҫпјҡж—§ж—ҘжјҸжҙһ,

жјҸжҙһдҝ®еӨҚ

,

жјҸжҙһжҠ«йңІ

,

йӣ¶ж—ҘжјҸжҙһ

,

й»‘еёӮ

дәҝзә§зҫҺе…ғе·ІжҳҜеёёжҖҒпјҡиҝ„д»ҠдёәжӯўжҚҹеӨұжңҖеӨ§зҡ„ж•°жҚ®жі„йңІзӣҳзӮ№2019

е№ҙж•°жҚ®жі„йңІдәӢ件зӣёе…іе·ЁйўқзҪҡйҮ‘пјҢжҳҫзӨәеҮәзӣ‘з®Ўжңәжһ„еҜ№жңӘжҒ°еҪ“дҝқжҠӨж¶Ҳиҙ№иҖ…ж•°жҚ®зҡ„е…¬еҸёдјҒдёҡжҳҜи¶ҠжқҘи¶Ҡ... дҪңиҖ…пјҡnana жҳҹжңҹе…ӯ, е…«жңҲ 10, 20191,871 ж ҮзӯҫпјҡGDPR , дәӢ件зӣҳзӮ№,

ж•°жҚ®жі„йңІ

,

зҪҡж¬ҫ

е…ҲеүҚж–Үз«

йӣ¶ж—ҘжјҸжҙһпјҡејәеӨ§еҸҲи„Ҷејұзҡ„жӯҰеҷЁ жүҖжңүиҪҜ件йғҪеӯҳеңЁжјҸжҙһпјҢе…¶дёӯдёҖдәӣжјҸжҙһжҳҜиғҪиў«жӯҰеҷЁеҢ–зҡ„е®үе…ЁжјҸжҙһгҖӮ йӣ¶ж—ҘжјҸжҙһе®ҡд№ү йӣ¶ж—ҘжјҸжҙһе°ұжҳҜдҫӣеә”... дҪңиҖ…пјҡnana жҳҹжңҹдёҖ, е…«жңҲ 12, 2019333 ж Үзӯҫпјҡж—§ж—ҘжјҸжҙһ,

жјҸжҙһдҝ®еӨҚ

,

жјҸжҙһжҠ«йңІ

,

йӣ¶ж—ҘжјҸжҙһ

,

й»‘еёӮ

------------------------- е®үе…ЁеҲҶжһҗпјҡдёҖеҲҮйғҪдёҺж•°жҚ®жңүе…і ж—ҘзӣҠжҝҖеўһзҡ„е®үе…Ёж•°жҚ®жҺЁеҠЁдәҶеҜ№ж•°жҚ®е»әжЁЎпјҢж•°жҚ®з®ЎзҗҶе’Ңж•°жҚ®и§„иҢғзҡ„йңҖжұӮгҖӮ иҝҮеҺ»дә”е№ҙжқҘпјҢе®үе…Ёж•°жҚ®ж”¶...дҪңиҖ…пјҡJasmine

жҳҹжңҹе…ӯ, е…«жңҲ

10, 2019566 ж Үзӯҫпјҡе®үе…ЁеҲҶжһҗ,

ж•°жҚ®е®үе…Ё

------------------------- дҝқйҷ©е…¬еҸёд»ҘзҪ‘з»ңжҲҳдёәз”ұжӢ’з»қзҗҶиө” жҲҳдәүйҷӨеӨ–жқЎж¬ҫжҳҜеҗҰйҖӮз”ЁдәҺзҪ‘з»ңж”»еҮ»пјҹвҖңзҪ‘з»ңжҲҳвҖқ

зҡ„жң¬иҙЁзү№еҫҒе°ұжҳҜж— и®әжӯҰеҷЁиҝҳжҳҜзӣ®ж ҮйғҪжҳҜзҪ‘з»ңжң¬иә«гҖӮ2017е№ҙ6жңҲпјҢиҮӯеҗҚжҳӯи‘—зҡ„NotPetyaжҒ¶ж„Ҹ...

дҪңиҖ…пјҡJasmine

жҳҹжңҹдә”, е…«жңҲ 9, 20191,871 ж Үзӯҫпјҡе®үе…Ёдҝқйҷ©,

жҲҳдәүйҷӨеӨ–жқЎж¬ҫ

,

зҪ‘з»ңжҲҳ ,

зҪ‘з»ңж”»еҮ»

------------------------- 31дёӘ硬件/еӣә件жјҸжҙһеЁҒиғҒжҢҮеҚ— зҶ”ж–ӯ (Meltdown) е’Ңе№ҪзҒө (Spectre) жјҸжҙһжӢүе“ҚдәҶжөҒиЎҢ硬件еҸҠеӣә件еҸҜеҲ©з”ЁжјҸжҙһзҡ„иӯҰжҠҘгҖӮжң¬ж–ҮеҚіеҜ№е…¶дёӯ... дҪңиҖ…пјҡnana жҳҹжңҹеӣӣ, е…«жңҲ 8, 2019644 ж ҮзӯҫпјҡеЁҒиғҒжҢҮеҚ—,

硬件/еӣә件жјҸжҙһ

------------------------- и…ҫи®Ҝе®ҲжҠӨиҖ…и®ЎеҲ’пјҡ用科жҠҖйҳІиҢғж–°еһӢз”өдҝЎзҪ‘з»ңиҜҲйӘ— иҝ‘е№ҙжқҘпјҢйҡҸзқҖйҖҡи®Ҝе’ҢзҪ‘з»ңзҡ„еҸ‘еұ•пјҢз”өдҝЎзҪ‘з»ңиҜҲйӘ—йҖҗжёҗжҲҗдёәеЁҒиғҒе…¬дј—иҙўдә§е®үе…Ёе’ҢзӨҫдјҡзЁіе®ҡзҡ„дёҖеӨ§е…¬е®і...дҪңиҖ…пјҡsapphire

жҳҹжңҹдёү, е…«жңҲ

7, 2019518 ж Үзӯҫпјҡж–°еһӢз”өдҝЎзҪ‘з»ңиҜҲйӘ—,

и…ҫи®Ҝе®ҲжҠӨиҖ…и®ЎеҲ’ ------------------------- е…ҘдҫөдёҺж”»еҮ»жЁЎжӢҹе·Ҙе…·зҡ„зңҹзӣё 2017 е№ҙпјҢGartnerгҖҠйқўеҗ‘еЁҒиғҒжҠҖжңҜзҡ„жҲҗзҶҹеәҰжӣІзәҝгҖӢ(Hype Cycle for Threat-Facing Technologies)... дҪңиҖ…пјҡnana жҳҹжңҹдёү, е…«жңҲ 7, 2019524 ж Үзӯҫпјҡе…ҘдҫөдёҺж”»еҮ»жЁЎжӢҹ,

е·Ҙе…·и§Јжһҗ

------------------------- е…Қиҙ№ITиө„дә§жё…еҚ•е·Ҙе…·еҸ‘еёғпјҡйҰ–ж—ҘеҚіиҺ·700家公еҸёжіЁеҶҢ жҲ‘们жү“йҖ дәҶејәеӨ§зҡ„е№іеҸ°гҖӮ зәіж–Ҝиҫҫе…ӢдёҠеёӮзҪ‘з»ңе®үе…Ёе…¬еҸё Qualys еҶіе®ҡе…Қиҙ№жҸҗдҫӣе…¶ IT иө„дә§еҸ‘зҺ°е·Ҙе…·... дҪңиҖ…пјҡnana жҳҹжңҹдёҖ, е…«жңҲ 5, 2019765 ж ҮзӯҫпјҡITиө„дә§жё…еҚ•,

Qualys , е…Қиҙ№е·Ҙе…· ------------------------- 7еұӮDDOSж”»еҮ»еӣҙеӣ°жҹҗеЁұд№җе…¬еҸёжөҒжңҚеҠЎеҷЁ13еӨ© д»Җд№ҲйғҪйҳ»жӯўдёҚдәҶж”»еҮ»иҖ…ж·»еҠ е…¶д»–жҒ¶ж„ҸиҪҜ件гҖӮ жҹҗеЁұд№җе…¬еҸёжөҒеә”з”Ёиў«и¶… 40 дёҮеҸ°и®ҫеӨҮз»„жҲҗзҡ„зү©иҒ”зҪ‘ (I... дҪңиҖ…пјҡnana жҳҹжңҹдә”, е…«жңҲ 2, 20191,145 ж ҮзӯҫпјҡDDoSж”»еҮ», е®•жңә

, жҒ¶ж„ҸиҪҜ件

------------------------- жӢ’з»қеӢ’зҙўпјҡиҝҷ家门жҲ·зҪ‘з«ҷеҸҜе…Қиҙ№и§ЈеҜҶ109з§ҚеӢ’зҙўиҪҜ件 42 家жү§жі•жңәжһ„гҖҒ5 家欧зӣҹеҚ•дҪҚгҖҒ101 家公иҗҘе’Ңз§ҒиҗҘе®һдҪ“вҖҰвҖҰ жҚ®з§°пјҢе…Қиҙ№её®еӢ’зҙўиҪҜ件еҸ—е®іиҖ…жҒўеӨҚж–Ү件... дҪңиҖ…пјҡnana жҳҹжңҹдёҖ, е…«жңҲ 12, 2019405 ж ҮзӯҫпјҡNo More Ransom, еӢ’зҙўиҪҜ件

,

и§ЈеҜҶе·Ҙе…·

е…ҲеүҚж–Үз«

дәҝзә§зҫҺе…ғе·ІжҳҜеёёжҖҒпјҡиҝ„д»ҠдёәжӯўжҚҹеӨұжңҖеӨ§зҡ„ж•°жҚ®жі„йңІзӣҳзӮ№2019

е№ҙж•°жҚ®жі„йңІдәӢ件зӣёе…іе·ЁйўқзҪҡйҮ‘пјҢжҳҫзӨәеҮәзӣ‘з®Ўжңәжһ„еҜ№жңӘжҒ°еҪ“дҝқжҠӨж¶Ҳиҙ№иҖ…ж•°жҚ®зҡ„е…¬еҸёдјҒдёҡжҳҜи¶ҠжқҘи¶Ҡ... дҪңиҖ…пјҡnana жҳҹжңҹе…ӯ, е…«жңҲ 10, 20191,871 ж ҮзӯҫпјҡGDPR , дәӢ件зӣҳзӮ№,

ж•°жҚ®жі„йңІ

,

зҪҡж¬ҫ

е…ҲеүҚж–Үз«

дёҖе‘Ёе®үе…ЁеӨҙжқЎ (20190804-0810) иЎҢдёҡеҠЁжҖҒ В дјҡи®®жҙ»еҠЁ еҹәдәҺеҜ№жҠ—зҡ„зҪ‘з»ңз©әй—ҙе®үе…Ёиҝ‘ж—ҘпјҢз”ұе…¬е®үйғЁз¬¬дёүз ”з©¶жүҖгҖҠдҝЎжҒҜзҪ‘з»ң... дҪңиҖ…пјҡе®үе…ЁеӨҙжқЎжҳҹжңҹе…ӯ,

е…«жңҲ 10, 20191,519 ж ҮзӯҫпјҡдёҖе‘Ёе®үе…ЁеӨҙжқЎ,

ж”ҝзӯ–法规

,

ж•°жҚ®жі„йңІ

е…ҲеүҚж–Үз«

360йӣҶеӣўйҰ–еёӯе®үе…ЁжҠҖжңҜе®ҳйғ‘ж–ҮеҪ¬пјҲMJпјүпјҡжӣҫз ҙиҺ·еҜ№дҝ„зҪ—ж–ҜжҖ»з»ҹеҢ»йҷўзҡ„APTж”»еҮ» 8жңҲ8ж—ҘпјҢеңЁдёүдәҡ2019е…Ёзҗғж•°еӯ—д»·еҖјеі°дјҡдёҠпјҢ360йӣҶеӣўйҰ–еёӯе®үе…ЁжҠҖжңҜе®ҳйғ‘ж–ҮеҪ¬еҮәеёӯдәҶзҪ‘з»ңе®үе…Ёз—ӣзӮ№жІҷйҫҷ...дҪңиҖ…пјҡaqniu

жҳҹжңҹе…ӯ,

е…«жңҲ 10, 2019143 ж Үзӯҫпјҡ360еЁҒиғҒжғ…жҠҘдёӯеҝғ,

APTж”»еҮ» ,

еЁҒиғҒжәҜжәҗ

е…ҲеүҚж–Үз«

дёӯеӣҪжёёжҲҸдјҒдёҡеӨ§иҲӘжө·д№Ӣи·ҜдёҠзҡ„дёүйҒ“е®үе…Ёе…іеҚЎ иҪ¬зңјеҲ°дәҶе…«жңҲпјҢдёҖе№ҙдёҖеәҰзҡ„жёёжҲҸзӣӣдјҡChinaJoyеҰӮзәҰиҖҢиҮіпјҢвҖңзғӯеәҰвҖқе ӘжҜ”еңәйҰҶеӨ–йӯ”йғҪзҡ„й«ҳжё©гҖӮеҗ„и·ҜзҺ©е®¶...дҪңиҖ…пјҡaqniu

жҳҹжңҹдә”,

е…«жңҲ 9, 2019634 ж Үзӯҫпјҡakamai ,APIе®үе…Ё , DDoS

, ж’һеә“

, жёёжҲҸеҮәжө·

е…ҲеүҚж–Үз«

зҪ‘з»ңз©әй—ҙе®үе…ЁпјҡдёҖеңәеҹәдәҺе®һжҲҳзҡ„еҜ№жҠ— иҝ‘еҮ е№ҙпјҢзҪ‘е®үжҠҖжңҜе·Із»Ҹи¶Ӣеҗ‘дәҺ вҖңеҜ№жҠ—йҳІжҠӨжҖқи·ҜвҖқ зҡ„и§ЈеҶіж–№жЎҲпјҢиЎҢдёҡзҡ„еҸ‘еұ•д№ҹйҖҗжёҗд»ҺеҗҲ规й©ұеҠЁиҪ¬еҸҳеҲ°...дҪңиҖ…пјҡsapphire

жҳҹжңҹдә”, е…«жңҲ

9, 2019713 ж Үзӯҫпјҡе®һжҲҳеҜ№жҠ—,

зҹҘйҒ“еҲӣе®Ү

,

зҪ‘з»ңз©әй—ҙе®үе…Ё

е…ҲеүҚж–Үз«

е‘ЁйёҝзҘҺпјҡ360дёҚдјҡеңЁдјҒдёҡе®үе…ЁйўҶеҹҹеҗҢиҙЁеҢ–з«һдәү е°Ҷе»әз«Ӣе®үе…Ёе®һжҲҳйқ¶еңә 8жңҲ8ж—ҘпјҢ360йӣҶеӣўи‘ЈдәӢй•ҝе…јCEOе‘ЁйёҝзҘҺеңЁдёүдәҡдёҖеңәж•°еӯ—еі°дјҡдёҠпјҢдёҺж•°зҷҫеҗҚдјҒдёҡCTOгҖҒCIOе…ұеҗҢжҺўи®ЁеҰӮдҪ•...дҪңиҖ…пјҡaqniu

жҳҹжңҹеӣӣ,

е…«жңҲ 8, 20192,079 ж Үзӯҫпјҡ360 ,дјҒдёҡе®үе…Ё

,

е®үе…ЁеӨ§ж•°жҚ®

,

е®һжҲҳйқ¶еңә

,

зҪ‘з»ңжҲҳ

е…ҲеүҚж–Үз«

дәҝе…ғCиҪ®иһҚиө„ иҜҰи§Јз‘һж•°дҝЎжҒҜзҡ„еҠЁжҖҒе®үе…Ё2.0дҪ“зі» иҝ‘жңҹпјҢдёҖеңәжҢҒз»ӯж•°е‘Ёзҡ„е…ЁеӣҪжҖ§зҪ‘з»ңе®үе…ЁеҜ№жҠ—жј”з»ғпјҢи®©дёҡз•Ңзҡ„з”Ід№ҷеҸҢж–№пјҢйғҪеҲҮиә«дҪ“дјҡеҲ°пјҢдёӯеӣҪзҪ‘з»ңе®ү...дҪңиҖ…пјҡMartin

жҳҹжңҹдёү,

е…«жңҲ 7, 2019966 ж Үзӯҫпјҡдәҝе…ғCиҪ®иһҚиө„,

еҠЁжҖҒе®үе…Ё2.0дҪ“зі»,

з‘һж•°дҝЎжҒҜ

е…ҲеүҚж–Үз«

2019еҢ—дә¬зҪ‘з»ңе®үе…ЁеӨ§дјҡеүҚзһ»пјҡжҺўзҙў5Gж—¶д»Јзҡ„еҸ‘еұ•дёҺе®үе…Ё жҚ®дё»еҠһж–№йҖҸйңІпјҢ2019еҢ—дә¬зҪ‘з»ңе®үе…ЁеӨ§дјҡжңҹй—ҙпјҢеӨ§дјҡ组委дјҡе°ҶеңЁ8жңҲ22ж—ҘдёӢеҚҲз»„з»ҮеҸ¬ејҖ5GеҸ‘еұ•дёҺе®үе…Ёй«ҳ...дҪңиҖ…пјҡaqniu

жҳҹжңҹдёү,

е…«жңҲ 7, 20193,490 ж Үзӯҫпјҡ5Gе®үе…Ё,

еҢ—дә¬зҪ‘з»ңе®үе…ЁеӨ§дјҡе…ҲеүҚж–Үз«

ISC 2019дә®зӣёж—¶д»Је№ҝеңәпјҢиҒҡз„ҰзҪ‘з»ңе®үе…Ёеұ•зӨәдёӯеӣҪеҠӣйҮҸ еҪ“ең°ж—¶й—ҙ8жңҲ5ж—ҘпјҢ第дёғеұҠдә’иҒ”зҪ‘е®үе…ЁеӨ§дјҡпјҲISC 2019пјүдә®зӣёзҫҺеӣҪзәҪзәҰж—¶д»Је№ҝеңәзәіж–Ҝиҫҫе…ӢеҸҠи·ҜйҖҸзӨҫеӨ§...дҪңиҖ…пјҡaqniu

жҳҹжңҹдёү,

е…«жңҲ 7, 2019704 ж ҮзӯҫпјҡISC2019, ж—¶д»Је№ҝеңә

,

зҪ‘з»ңе®үе…Ё

е…ҲеүҚж–Үз«

MYDOOMз—…жҜ’пјҡ2019дҫқж—§иӮҶиҷҗ иҮӯеҗҚжҳӯи‘—зҡ„MyDoonи®Ўз®—жңәи •иҷ«пјҢж—©еңЁ2004е№ҙдҫҝиў«йҰ–ж¬ЎеҸ‘зҺ°пјҢе…¶дҪҚеҲ—жңҖе…·з ҙеқҸжҖ§и®Ўз®—жңәз—…жҜ’еүҚеҚҒеҗҚпјҢ...дҪңиҖ…пјҡaqniu

жҳҹжңҹдә”,

е…«жңҲ 2, 2019938 ж ҮзӯҫпјҡMyDoom , Unit 42 , и •иҷ«з—…жҜ’ ------------------------- ELASTICSEARCH ж•°жҚ®еә“иў«жӨҚеҗҺй—Ё еҸҳжҲҗ DDOS еғөе°ёзҪ‘з»ң еј№жҖ§жҗңзҙў (ElasticSearch) жҳҜзӣ®еүҚжөҒиЎҢзҡ„еҹәдәҺ Java ејҖжәҗжҠҖжңҜзҡ„еҲҶеёғејҸжҗңзҙўеј•ж“ҺпјҢиў«дә‘жңҚеҠЎжҸҗдҫӣе•Ҷ...дҪңиҖ…пјҡJasmine

жҳҹжңҹдә”, дёғжңҲ

26, 20191,686 ж ҮзӯҫпјҡDDoSеғөе°ёзҪ‘з»ң,

Elasticsearch ж•°жҚ®еә“ ------------------------- BMCеӣә件жјҸжҙһпјҡиҒ”жғігҖҒжҠҖеҳүгҖҒе®ҸзўҒгҖҒAMAXAзӯүжңҚеҠЎеҷЁйқўдёҙйЈҺйҷ© жң¬ж¬ЎжҠ«йңІзҡ„жјҸжҙһеҪұе“Қеҹәжқҝз®ЎзҗҶжҺ§еҲ¶еҷЁ (BMC)пјҢиҒ”жғігҖҒжҠҖеҳүеҸҠе…¶д»–еҲ¶йҖ е•Ҷз”ҹдә§зҡ„жңҚеҠЎеҷЁеқҮйқўдёҙйЈҺйҷ©гҖӮ...

дҪңиҖ…пјҡnana жҳҹжңҹе…ӯ, дёғжңҲ 20, 20191,939 ж ҮзӯҫпјҡAMAXa ,BMCеӣә件жјҸжҙһ

,

е®ҸзўҒ , жҠҖеҳү

, иҒ”жғі

------------------------- й»‘е®ўж”»йҳІпјҡеҲ©з”ЁEXCELй»‘жҺүOFFICE еҫ®иҪҜз»Ҹе…ёз”өеӯҗиЎЁж јзЁӢеәҸ Excel еңЁеӨ§еӨҡж•°дәәзңӢжқҘеҸҜиғҪйғҪжңүзӮ№жІүй—·ж— и¶ЈгҖӮжҜ•з«ҹеҸҲдёҚжҳҜеҗғйёЎжёёжҲҸпјҢеҶҚиғҪзҺ©... дҪңиҖ…пјҡnana жҳҹжңҹдёү, дёғжңҲ 3, 20192,796 ж ҮзӯҫпјҡExcel , Office, й»‘е®ўж”»йҳІ

------------------------- COREMAILдё»еҠЁе…¬ејҖжңҖж–°жјҸжҙһ иҝ‘ж—ҘпјҢзҪ‘дёҠе…ідәҺCoremailи®әе®ўйӮ®д»¶зі»з»ҹзҡ„е®үе…ЁжјҸжҙһй—®йўҳжҢҒз»ӯеҸ‘й…өпјҢеңЁеҗ‘Coremailзӣёе…іе®үе…ЁиҙҹиҙЈдәәжұӮ...дҪңиҖ…пјҡaqniu

жҳҹжңҹж—Ҙ,

е…ӯжңҲ 16, 20193,789 ж ҮзӯҫпјҡCNVD , Coremail , е®үе…ЁжјҸжҙһ,

и®ә客科жҠҖ

------------------------- е…ЁзҗғеҶҚиҝҺи¶…зә§йЈ“йЈҺ й»‘е®ўеҸҜеҲ©з”Ёеҫ®иҪҜвҖңи •иҷ«зә§вҖқй«ҳеҚұжјҸжҙһжҡҙеҮ»е…ЁзҗғWannaCry

дҪҷеЁҒжңӘж•ЈпјҢдёҖеңәж–°зҡ„е…ЁзҗғжҖ§вҖңе®үе…Ёжө©еҠ«вҖқжҺҘиёөиҖҢжқҘгҖӮвҖңWannaCryвҖқеӢ’зҙўз—…жҜ’зҲҶеҸ‘еҲҡж»ЎдёӨе№ҙпјҢWi...дҪңиҖ…пјҡaqniu

жҳҹжңҹеӣӣ,

дә”жңҲ 23, 20194,677 ж Үзӯҫпјҡ360е®үе…ЁеӨ§и„‘,

зғӯиЎҘдёҒ ,

и •иҷ«зә§ ,

иҝңзЁӢжјҸжҙһ

------------------------- зҺ°еҰӮд»Ҡиҝһе®үе…ЁжјҸжҙһе‘ҪеҗҚйғҪз”ЁиЎЁжғ…з¬ҰдәҶпјҡжҖқ科и·Ҝз”ұеҷЁе®үе…ЁеҗҜеҠЁжјҸжҙһрҹҳҫрҹҳҫрҹҳҫ(з”ҹж°”зҢ«) жҖқ科йғЁеҲҶзҪ‘з»ңи·Ҝз”ұеҷЁгҖҒдәӨжҚўжңәе’ҢйҳІзҒ«еўҷеҮәзҺ°е®үе…ЁжјҸжҙһпјҢеҸҜиў«й»‘е®ўз”ЁдәҺе°Ҷй—ҙи°ҚиҪҜ件ж·ұеҹӢиҝӣиў«й»‘и®ҫеӨҮгҖӮ...

дҪңиҖ…пјҡnana жҳҹжңҹдёҖ, дә”жңҲ 20, 201910,664 ж ҮзӯҫпјҡFPGA , Trust Anchor , е®үе…ЁжјҸжҙһ,

жҖқ科 , и·Ҝз”ұеҷЁ

------------------------- иҝңзЁӢж”»еҮ»жүӢжі•пјҡеҸҜжҺҘз®Ўд»»ж„ҸжҖқ科1001-Xи·Ҝз”ұеҷЁ жҖқ科1001-Xи·Ҝз”ұеҷЁдёҚжҳҜ家йҮҢеёёи§Ғзҡ„йӮЈз§ҚпјҢе®ғжӣҙеӨ§жӣҙиҙөпјҢиҙҹиҙЈиӮЎзҘЁдәӨжҳ“жүҖгҖҒдјҒдёҡеҠһе…¬жҘје’ҢеӨ§еһӢиҙӯзү©дёӯ... дҪңиҖ…пјҡnana жҳҹжңҹеӣӣ, дә”жңҲ 16, 201937,052 ж ҮзӯҫпјҡжҖқ科1001-Xи·Ҝз”ұеҷЁ,

иҝңзЁӢж”»еҮ»

------------------------- дҪңеҘҪж•°жҚ®е®үе…Ё йңҖиҰҒеӣһзӯ”иҝҷ9дёӘй—®йўҳ ж•°жҚ®дҝқжҠӨ法规еҸӘдјҡи¶ҠжқҘи¶ҠдёҘж јгҖӮдҪ йңҖиҰҒзЎ®дҝқе§Ӣз»Ҳе°ҶйЎҫе®ўзҡ„жңҖеӨ§еҲ©зӣҠж”ҫеңЁеҝғдёҠгҖӮ иҮӘд»Һ欧зӣҹзҡ„гҖҠйҖҡз”Ё... дҪңиҖ…пјҡi2 жҳҹжңҹеӣӣ, е…«жңҲ 8, 2019776 ж Үзӯҫпјҡж•°жҚ®еҠ еҜҶ,

ж•°жҚ®е®үе…Ё

------------------------- иөўеҫ—зҪ‘з»ңдәәжүҚд№ӢжҲҳзҡ„е…ій”®еңЁдәҺз•ҷдҪҸдәәжүҚиҖҢйқһжӢӣиҒҳдәәжүҚ и°ҲеҸҠзҪ‘з»ңе®үе…ЁпјҢд»»дҪ•й«ҳз®ЎйғҪдјҡе‘ҠиҜүдҪ иҝҷж ·дёӨдёӘеёёи§Ғзҡ„дәӢе®һпјҡйҰ–е…ҲпјҢиҜҘиЎҢдёҡеӯҳеңЁ 300 дёҮдё“дёҡдәәжүҚзҡ„жҳҺ...дҪңиҖ…пјҡJasmine

жҳҹжңҹдёү, е…«жңҲ 7, 2019657 ж ҮзӯҫпјҡдәәжүҚеҹ№е…»,

зҪ‘з»ңдәәжүҚд№ӢжҲҳ

------------------------- еӨҡдҪҚ专家и°ҲпјҡжңӘжқҘ5иҮі10е№ҙеҜ№е·ҘжҺ§е®үе…ЁеҪұе“ҚжңҖеӨ§зҡ„жҳҜд»Җд№Ҳпјҹ иҮӘеј•е…Ҙ Web еҗҺпјҢе·ҘдёҡжҺ§еҲ¶зі»з»ҹ (ICS) е®үе…Ёдҫҝи¶ҠжқҘи¶ҠеӨҚжқӮдәҶгҖӮе…¬еҸёдјҒдёҡејҖе§Ӣе°ҶдҝЎжҒҜжҠҖжңҜ (IT)дёҺиҝҗ...

дҪңиҖ…пјҡnana жҳҹжңҹдёҖ, е…«жңҲ 5, 20191,263 ж ҮзӯҫпјҡдҝЎжҒҜжҠҖжңҜ (IT),

е·ҘжҺ§е®үе…Ё

,

иҪ¬жҺҘи®ҝи°Ҳ

,

иҝҗиҗҘжҠҖжңҜ (OT)

------------------------- ж•°еӯ—еҢ–иҪ¬еһӢпјҡдә‘SIEMж—Ҙеҝ—еҰӮдҪ•дҝқз•ҷ е…¬еҸёдјҒдёҡиҝҪйҖҗж•°еӯ—иҪ¬еһӢжўҰжғізҡ„и·ҜдёҠпјҢзҺ°еңәе®үе…ЁдҝЎжҒҜдёҺдәӢ件管зҗҶ (SIEM) иҝҒ移иҮідә‘з«Ҝ SIEM жҳҜз»•дёҚиҝҮ... дҪңиҖ…пјҡnana жҳҹжңҹдә”, е…«жңҲ 2, 20191,191 ж Үзӯҫпјҡдә‘SIEMж—Ҙеҝ—,

ж•°еӯ—еҢ–иҪ¬еһӢ

------------------------- 2019е№ҙйңҖиҰҒи®ӨзңҹеҜ№еҫ…зҡ„дёғз§Қ移еҠЁе®үе…ЁеЁҒиғҒ жҸҗеҲ° вҖң移еҠЁе®үе…ЁеЁҒиғҒвҖқпјҢдҪ и„‘жө·йҮҢеҸӘжңү вҖң移еҠЁжҒ¶ж„ҸиҪҜ件вҖқпјҹдәӢе®һдёҠпјҢиҝҳжңүеҫҲеӨҡ移еҠЁе®үе…ЁеЁҒиғҒзұ»еһӢиҰҒиҝң...дҪңиҖ…пјҡJasmine

жҳҹжңҹеӣӣ, е…«жңҲ 1, 20191,531 ж ҮзӯҫпјҡжҒ¶ж„ҸиҪҜ件,

移еҠЁе®үе…Ё

------------------------- е®үе…Ёзј–жҺ’иҮӘеҠЁеҢ–дёҺе“Қеә” (SOAR) жҠҖжңҜи§Јжһҗ дҪңиҖ…пјҡзӣӣеҚҺе®ү SOAR зҡ„дә§з”ҹиғҢжҷҜ йҡҸзқҖзҪ‘з»ңе®үе…Ёж”»йҳІеҜ№жҠ—зҡ„ж—Ҙи¶ӢжҝҖзғҲпјҢзҪ‘з»ңе®үе…ЁеҚ•зәҜжҢҮжңӣйҳІиҢғе’Ңйҳ»жӯў...дҪңиҖ…пјҡaqniu

жҳҹжңҹдёү,

дёғжңҲ 31, 20191,564 ж Үзӯҫпјҡе®үе…Ёзј–жҺ’иҮӘеҠЁеҢ–дёҺе“Қеә” (SOAR),

жҠҖжңҜи§Јжһҗ

------------------------- DNSеЁҒиғҒеҸҠзј“и§ЈжҺӘж–ҪеӨ§зӣҳзӮ№ DNS еҠ«жҢҒгҖҒйҡ§йҒ“гҖҒзҪ‘з»ңй’“йұјгҖҒзј“еӯҳдёӯжҜ’гҖҒDDoS ж”»еҮ»вҖҰвҖҰиҜёеӨҡ DNS еЁҒиғҒжұ№ж¶ҢиўӯжқҘгҖӮ еҹҹеҗҚзі»з»ҹ (DNS) ... дҪңиҖ…пјҡnana жҳҹжңҹдёү, дёғжңҲ 31, 20191,488 ж ҮзӯҫпјҡDNSеЁҒиғҒ, зј“и§ЈжҺӘж–Ҫ

------------------------- еӨҡдә‘е®үе…ЁжңҖдҪіе®һи·өжҢҮеҚ—пјҲжӣҙж–°зүҲпјү еӨҡдә‘зҪ‘з»ңжҳҜз”ұеӨҡдёӘдә‘жңҚеҠЎдҫӣеә”е•Ҷз»„жҲҗзҡ„дә‘зҪ‘з»ңгҖӮдёҖдёӘз®ҖеҚ•зҡ„еӨҡдә‘зҪ‘з»ңйңҖиҰҒеӨҡдёӘеҹәзЎҖи®ҫж–ҪеҚіжңҚеҠЎ(IaaS... дҪңиҖ…пјҡi2 жҳҹжңҹдәҢ, дёғжңҲ 30, 20191,647 ж ҮзӯҫпјҡеӨҡдә‘е®үе…Ё,

жңҖдҪіе®һи·ө

------------------------- еҢҝеҗҚж•°жҚ®еҸҜиў«еҺ»еҢҝеҗҚеҢ– жҸӯзӨәз”ЁжҲ·зңҹе®һиә«д»Ҫ дјҰж•ҰеёқеӣҪзҗҶе·ҘеӯҰйҷўзҡ„з ”з©¶дәәе‘ҳе®Јз§°пјҢжңәеҷЁеӯҰд№ з®—жі•еҸҜиҜҶеҲ«д»»ж„ҸеҢҝеҗҚж•°жҚ®йӣҶдёӯ 99.98% зҡ„з”ЁжҲ·зңҹе®һиә«... дҪңиҖ…пјҡnana жҳҹжңҹдә”, е…«жңҲ 9, 2019738 ж Үзӯҫпјҡдәәзү©з”»еғҸ,

ж•°жҚ®дҝқжҠӨ

------------------------- еҲ©з”ЁCANжҖ»зәҝпјҡй»‘жҺүдёҖжһ¶е°ҸеһӢйЈһжңәеҰӮжӯӨз®ҖеҚ• дёҠжңҲеә•е…¬еёғзҡ„дёҖд»Ҫе°ҸеһӢйЈһжңәи®Ўз®—жңәе®үе…Ёи°ғжҹҘжҠҘе‘ҠеҠҝеҝ…дјҡеј•еҸ‘дёҖйҳөеӘ’дҪ“зӮ’дҪңгҖӮдҪҶе…¶дёӯжңүдәӣйҮҚиҰҒзҡ„дәӢе®һ...дҪңиҖ…пјҡеҫҗиҚЈиҚЈ

жҳҹжңҹеӣӣ,

е…«жңҲ 8, 2019756 ж ҮзӯҫпјҡCANжҖ»зәҝ, е°ҸеһӢйЈһжңә

,

й»‘е®ўж”»еҮ»

------------------------- еҹәдәҺдәәзҡ„иҫ№дҝЎйҒ“ж”»еҮ»пјҡиЎҢдёәз—•иҝ№ еҶҷдҪңжЁЎејҸгҖҒеңЁзәҝжҙ»еҠЁе’Ңе…¶д»–ж— ж„Ҹж Үз—•иҝ№еңЁзҪ‘з»ңж”»еҮ»е’ҢйҳІеҫЎдёӯжҳҜеҰӮдҪ•иө·дҪңз”Ёзҡ„гҖӮ еҪ“жҲ‘们еңЁж•°еӯ—дё–з•Ң... дҪңиҖ…пјҡi2 жҳҹжңҹдә”, дёғжңҲ 12, 20193,191 ж Үзӯҫпјҡдәәзү©з”»еғҸ,

иЎҢдёәз—•иҝ№

,

иҫ№дҝЎйҒ“ж”»еҮ»

------------------------- дёҚйңҖиҰҒеҸ—е®іиҖ…зӮ№еҮ»й’“йұјй“ҫжҺҘзҡ„еӢ’зҙўиҪҜ件пјҡSODIN SodinеҲ©з”ЁдәҶCVE-2018-8453 дҝ„зҪ—ж–ҜеҚЎе·ҙж–Ҝеҹәе®һйӘҢе®Өзҡ„з ”з©¶дәәе‘ҳиЎЁзӨәпјҢ他们еҸ‘зҺ°дәҶдёҖеҗҚдёәвҖңSodinвҖқ ...

дҪңиҖ…пјҡi2 жҳҹжңҹдәҢ, дёғжңҲ 9, 20193,221 ж ҮзӯҫпјҡRaaSи®ЎеҲ’, Sodin

, еӢ’зҙўиҪҜ件

------------------------- иғ°еІӣзҙ жіөжјҸжҙһеЁҒиғҒз”ҹе‘Ҫ еҢ»з–—и®ҫеӨҮеҲ¶йҖ е•ҶеҸ¬еӣһдә§е“Ғ еӣ жӣқеҮәеҸҜиҮҙж— зәҝеҠ«жҢҒзҡ„е®үе…ЁжјҸжҙһпјҢеҢ»з–—жӨҚе…Ҙзү©еҲ¶йҖ е•Ҷ MedTronic жӯЈеңЁеҸ¬еӣһе…¶иғ°еІӣзҙ жіөдә§е“ҒгҖӮ еҸ¬еӣһ... дҪңиҖ…пјҡnana жҳҹжңҹдёҖ, дёғжңҲ 1, 20193,630 ж ҮзӯҫпјҡеҢ»з–—и®ҫеӨҮе®үе…Ё,

жјҸжҙһ , иғ°еІӣзҙ жіө ------------------------- й»‘е®ўеҸҜз”ЁиҷҡеҒҮж— зәҝз”өдҝЎеҸ·еҠ«жҢҒйЈһжңәзқҖйҷҶзі»з»ҹ д»·еҖј600зҫҺе…ғзҡ„е•Ҷз”Ёи®ҫеӨҮе°ұиғҪж”№еҸҳйЈһжңәиҲӘзЁӢгҖӮ йЈһжңәзқҖйҷҶж—¶жүҖз”Ёзҡ„еј•еҜјзі»з»ҹеҸҜиў«й»‘е®ўд»ҘиҷҡеҒҮж— зәҝз”өдҝЎ... дҪңиҖ…пјҡnana жҳҹжңҹдәҢ, дә”жңҲ 21, 20196,681 ж ҮзӯҫпјҡеҠ«жҢҒйЈһжңә,

ж— зәҝз”өеҠ«жҢҒ

,

й»‘е®ўж”»еҮ»

------------------------- зҶ”ж–ӯ 2.0пјҡж–°иӢұзү№е°”CPUж”»еҮ» ж–°жјҸжҙһеҸҜиҮҙиҷҡжӢҹжңәгҖҒе®үе…ЁйЈһең°еҸҠеҶ…ж ёеҶ…еӯҳжі„еҜҶпјҢиӢұзү№е°”е·ІеҒҡзј“и§ЈжҺӘж–ҪгҖӮ A photo of the original ... дҪңиҖ…пјҡnana жҳҹжңҹеӣӣ, дә”жңҲ 16, 201930,903 ж ҮзӯҫпјҡCPUж”»еҮ», зҶ”ж–ӯ 2.0

, иӢұзү№е°”

------------------------- зҘһз§ҳдёҮиғҪй—ҙи°ҚиҪҜ件и—Ҹиә«5е№ҙд№Ӣд№… еӣҪ家зә§й»‘е®ўз»„з»Ү并йқһйҡҸеӨ„еҸҜи§ҒгҖӮй…ҚеӨҮ80з§ҚдёҚеҗҢ组件пјҢжӢҘжңүеҗ„з§ҚеҘҮжҖӘиҖҢзӢ¬зү№зҡ„зҪ‘з»ңй—ҙи°ҚжӢӣж•°пјҢз§ҳеҜҶиҝҗ... дҪңиҖ…пјҡnana жҳҹжңҹдёү, дә”жңҲ 15, 20197,385 ж Үзӯҫпјҡй—ҙи°ҚиҪҜ件,

й»‘е®ўж”»еҮ»

------------------------- йә»зңҒзҗҶе·ҘејҖеҸ‘еҮәиҮӘеҠЁеҠ еҜҶз®—жі•пјҡиҸІдәҡзү№еҠ еҜҶ йҖҡиҝҮиҮӘеҠЁзј–еҶҷеҠ еҜҶз®—жі•пјҢвҖңиҸІдәҡзү№еҠ еҜҶвҖқпјҲFiat CryptographyпјүжҠҖжңҜеҸҜд»Ҙж¶ҲйҷӨй”ҷиҜҜпјҢз”ҹжҲҗжӣҙе®үе…Ёзҡ„д»Ј...дҪңиҖ…пјҡJasmine

жҳҹжңҹдёҖ, е…«жңҲ

12, 2019348 ж ҮзӯҫпјҡMIT , еҜҶз ҒеӯҰ,

жҠ—йҮҸеӯҗеҠ еҜҶз®—жі•,

иҮӘеҠЁеҢ– ,

иҸІдәҡзү№еҠ еҜҶ

------------------------- йҮ‘иһҚжңҚеҠЎиҪҜ件е®үе…ЁжҠҘе‘Ҡпјҡжё—йҖҸгҖҒиЎҘдёҒе’ҢDASTжҳҜйҰ–йҖүе®үе…ЁжҺӘж–Ҫ иҝ‘жңҹпјҢеә”з”Ёе®үе…ЁжөӢиҜ• (AST) йўҶеҜјеҺӮе•Ҷж–°жҖқ科жҠҖ (Synopsys) зҡ„зҪ‘з»ңе®үе…Ёз ”з©¶дёӯеҝғ (CyRC)пјҢ委жүҳ Po...дҪңиҖ…пјҡMartin

жҳҹжңҹдә”,

е…«жңҲ 9, 2019628 ж Үзӯҫпјҡж–°жҖқ科жҠҖ,

йҮ‘иһҚжңҚеҠЎиҪҜ件е®үе…ЁжҠҘе‘Ҡ ------------------------- дёҚд»…д»…жҳҜSD-WAN еҲҶж”Ҝжңәжһ„иҫ№з•Ңе®үе…ЁжңҖдҪіе®һи·ө иҪҜ件е®ҡд№үе№ҝеҹҹзҪ‘ (SD-WAN) е®үе…ЁеҫҲеҘҪпјҢдҪҶд№ҹжңүдёҚи¶іпјҡSD-WAN и§ЈеҶіж–№жЎҲеӨ„зҗҶдёҚдәҶеҲҶж”Ҝжңәжһ„жң¬иә«зҡ„еҸҳиҝҒ... дҪңиҖ…пјҡnana жҳҹжңҹдәҢ, дёғжңҲ 30, 20191,558 ж ҮзӯҫпјҡFortinet ,SD-Branch , SD-WAN

, еҲҶж”Ҝжңәжһ„

,

иҫ№з•Ңе®үе…Ё

------------------------- еӨ§ж•°жҚ®зҺҜеўғдёӢзҡ„ж•Ҹж„ҹж•°жҚ®жІ»зҗҶ дҪңиҖ…пјҡдёӯеӯҡдҝЎжҒҜ йҡҸзқҖзҪ‘з»ңжҠҖжңҜзҡ„еҝ«йҖҹеҸ‘еұ•пјҢеӨ§йҮҸж•°жҚ®еңЁеҗ„з§ҚдёҡеҠЎжҙ»еҠЁдёӯдә§з”ҹпјҢж•°жҚ®д»·еҖји¶ҠжқҘи¶ҠеҮёжҳҫ...дҪңиҖ…пјҡеҫҗиҚЈиҚЈ

жҳҹжңҹдә”,

дёғжңҲ 26, 20192,013 ж ҮзӯҫпјҡеӨ§ж•°жҚ®е®үе…Ё,

ж•Ҹж„ҹж•°жҚ®жІ»зҗҶ

------------------------- еҚ•зӮ№зҷ»еҪ•дә”еӨ§ж–№жЎҲеҸҠжңҖдҪіе·Ҙе…·жҺЁиҚҗпјҲеӣҪйҷ…зүҲпјүеҚ•зӮ№зҷ»еҪ• (SSO)

еҸҜеҮҸе°‘ејұеҜҶз ҒйЈҺйҷ©е’ҢиҙҰжҲ·и®ҝй—®з®ЎзҗҶејҖй”ҖгҖӮйЎ¶зә§еҚ•зӮ№зҷ»еҪ•и§ЈеҶіж–№жЎҲеҖјеҫ—жӮЁеҠ д»ҘиҖғиҷ‘гҖӮ... дҪңиҖ…пјҡnana жҳҹжңҹдёү, дёғжңҲ 24, 20192,021 ж ҮзӯҫпјҡеҚ•зӮ№зҷ»еҪ•,

ж–№жЎҲеҸҠжңҖдҪіе·Ҙе…·жҺЁиҚҗ ------------------------- дәәзұ»жҷәиғҪ+дәәе·ҘжҷәиғҪпјҡIBMзҡ„SOARдёҺдј—дёҚеҗҢд№ӢеӨ„ SOARжҳҜд»Җд№Ҳпјҹ Gartner еңЁ 2017 е№ҙе№ҙеә•еҜ№ SOAR йҮҚж–°иҝӣиЎҢдәҶе®ҡд№үгҖӮз”ұдәҺж–°зҡ„жҠҖжңҜдёҺеёӮеңәйҖҗжёҗжҲҗзҶҹ...дҪңиҖ…пјҡжҳҹдә‘

жҳҹжңҹдәҢ, дёғжңҲ

23, 20192,355 ж ҮзӯҫпјҡIBM , SOAR, дәәе·ҘжҷәиғҪ

,

дәәзұ»жҷәиғҪ

------------------------- иөӣй—Ёй“Ғе…ӢжҺЁеҮәдә‘и®ҝй—®е®үе…Ёи§ЈеҶіж–№жЎҲ ж–°еһӢи§ЈеҶіж–№жЎҲеҸҜе®һзҺ°и·ЁWebгҖҒдә‘е’Ңз”өеӯҗйӮ®д»¶з»ҹдёҖе®һж–Ҫе®үе…ЁдёҺж•°жҚ®дҝқжҠӨзӯ–з•Ҙ иҝ‘ж—ҘпјҢиөӣй—Ёй“Ғе…Ӣе®ЈеёғжҺЁеҮә...дҪңиҖ…пјҡaqniu

жҳҹжңҹдёҖ,

дёғжңҲ 22, 20191,899 ж ҮзӯҫпјҡDLP ,дә‘и®ҝй—®е®үе…Ё

,

иөӣй—Ёй“Ғе…Ӣ

,

йӣ¶дҝЎд»»

------------------------- дёҖж–ҮдәҶи§ЈиҠҜзүҮеӨ§еҺӮARMзҡ„зү©иҒ”зҪ‘е®үе…Ёжһ¶жһ„пјҲPSAпјү 5G зҡ„е№ҝжіӣйғЁзҪІе’Ңеә”з”ЁпјҢж— з–‘д»ЈиЎЁзқҖзү©иҒ”зҪ‘ (IoT) ж—¶д»ЈеҚіе°ҶеҲ°жқҘгҖӮ жҷә慧家еәӯдёӯзҡ„жҷәиғҪ家з”өпјҢжҘје®Үзҡ„...дҪңиҖ…пјҡMartin

жҳҹжңҹе…ӯ,

дёғжңҲ 20, 20192,740 ж ҮзӯҫпјҡARM , зү©иҒ”зҪ‘е®үе…Ёжһ¶жһ„пјҲPSAпјү -------------------------е®үе…ЁиҜҫе Ӯ

WEBе®үе…Ёд№ӢCSRFжјҸжҙһиҜҙжҳҺ жңәеҷЁеӯҰд№ д№ӢеҚ·з§ҜзҘһз»ҸзҪ‘з»ңпјҲдәҢпјү иҝҗз»ҙдәәе‘ҳйЎ»зҶҹжӮүзҡ„38дёӘиҝҗз»ҙе·Ҙе…·жұҮжҖ» иҪ»жқҫGETHADOOPеӨ§ж•°жҚ®ејҖеҸ‘жҠҖжңҜпјҢиҝҷдёҖзҜҮж–Үз« еӨҹдәҶ е°ҸзҷҪеҲҶдә«ANDROIDејҖеҸ‘еҰӮдҪ•еҝ«йҖҹе…Ҙй—Ёпјҹ WEBе®үе…Ёд№ӢCSRFжјҸжҙһиҜҙжҳҺ жңәеҷЁеӯҰд№ д№ӢеҚ·з§ҜзҘһз»ҸзҪ‘з»ңпјҲдәҢпјү* 1

* 2

* 3

* 4

* 5

__ __

жҙ»еҠЁйӣҶдёӯиҗҘ

*

2019еҢ—дә¬зҪ‘з»ңе®үе…ЁеӨ§дјҡи®®йўҳеүҚзһ»пјҡжҸӯз§ҳжҸҗеҚҮе®үе…ЁиҝҗиҗҘж•ҲзҺҮзҡ„вҖңжі•е®қвҖқ * EISS-2019дјҒдёҡдҝЎжҒҜе®үе…Ёеі°дјҡ-ж·ұеңіз«ҷ * 360жқҜзҪ‘з»ңе®үе…ЁиҒҢдёҡжҠҖиғҪеӨ§иөӣејҖеҗҜжҢ‘жҲҳ дё°еҺҡеӨ§еҘ–зӯүдҪ жқҘ * иҡӮиҡҒйҮ‘жңҚпјҡе•Ҷдёҡз”ҹжҖҒе®үе…ЁиҒ”зӣҹжӯЈејҸжӢӣеӢҹжҲҗе‘ҳ йҰ–жү№еҠ зӣҹе•Ҷ家жңҲиө„жҚҹйҷҚдҪҺ90%д»ҘдёҠ * гҖҠSAMEжһ¶жһ„еә”з”ЁжҢҮеҚ—гҖӢеҸ‘еёғдјҡпјҲ8жңҲ2ж—Ҙпјү*

еӣҪжҠ•еҲӣеҗҲи‘Је·қпјҡеҲӣдёҡе…¬еҸёиҰҒи¶іеӨҹвҖңдё“вҖқжүҚиғҪжҠөеҫЎеӨ§е…¬еҸё*

и…ҫи®Ҝе№ҙеәҰе®үе…Ёеі°дјҡеҖ’и®Ўж—¶1еӨ©пјҡзҪ‘з»ңе®үе…ЁеӨ§е’–е…ұиҜқеүҚжІҝж”»йҳІд№ӢйҒ“ * ISC 2019 еҲҶи®әеқӣеүҚзһ»пјҡе…ұжҺўдјҒдёҡзҪ‘з»ңе®үе…Ёи§ЈеҶід№ӢйҒ“ * е®үе…ЁиЎҢдёҡзҡ„ж№–з•”еӨ§еӯҰпјҡжӯЈеҘҮеӯҰйҷўејҖзҸӯпјҒ * CIO们пјҢе…ідәҺжңӘжқҘдҪ жңүд»Җд№ҲвҖңз•…жғівҖқпјҹе®үе…ЁзүӣдҪңиҖ…

зҺӢиҗҢ

Steve Mushero

Rik Ferguson

зҺӢе°Ҹз‘һ

е·Ұе°Ҹж ј

жҳҹдә‘

еӯҹзҘҘиҒғ

еҫҗиҚЈиҚЈ

еј е©•

зғӯй—Ёж Үзӯҫ

зҪ‘з»ңе®үе…Ё

е®үе…ЁжјҸжҙһ

ж•°жҚ®жі„йңІ

дә‘е®үе…Ё

зҪ‘з»ңзҠҜзҪӘ

жҒ¶ж„ҸиҪҜ件

ж•°жҚ®е®үе…Ё

дёӘдәәдҝЎжҒҜе®үе…Ё

еӢ’зҙўиҪҜ件

移еҠЁе®үе…Ё

зҪ‘з»ңж”»еҮ»

й»‘е®ў еЁҒиғҒжғ…жҠҘзү©иҒ”зҪ‘е®үе…Ё

360 йҡҗз§ҒдҝқжҠӨ

дҝЎжҒҜе®үе…Ё

е·ҘжҺ§е®үе…Ё

з»ҝзӣҹ科жҠҖ

NSA

е®үе…ЁзүӣзҪ‘жҳҜеӣҪеҶ…йҰ–家е®ҡдҪҚдәҺдјҒдёҡзә§дҝЎжҒҜе®үе…ЁеёӮеңәзҡ„дё“дёҡж–°еӘ’дҪ“пјҢеӣўйҳҹз”ұйЎ¶е°–дҝЎжҒҜе®ү全专家гҖҒITйЈҺйҷ©з®ЎзҗҶйЎҫй—®е’Ңиө„ж·ұITеӘ’дҪ“дәәеЈ«з»„жҲҗгҖӮ __еҢ—дә¬дёӯе…іжқ‘ж•°з ҒеӨ§еҺҰ __010-51626974 __xurongrong@aqniu.comеҸӢжғ…й“ҫжҺҘ

| е®үе…ЁиҜҫе Ӯ | и°·е®үеӯҰйҷў | жӣҙеӨҡеҸӢжғ…й“ҫжҺҘ...е…іжіЁе®үе…Ёзүӣ

__

Details

Copyright © 2024 ArchiveBay.com. All rights reserved. Terms of Use | Privacy Policy | DMCA | 2021 | Feedback | Advertising | RSS 2.0